05-网络功能介绍

本章节下载: 05-网络功能介绍 (655.09 KB)

目 录

无线网络为用户提供WLAN接入服务。无线服务的骨干网通常使用有线电缆作为线路连接安置在固定网络,接入点设备安置在需要覆盖无线网络的区域,用户在该区域内就可以通过无线接入的方式接入无线网络。

无线服务即一类无线服务属性的集合,如无线网络的SSID、认证方式(开放系统认证或者共享密钥认证)等。

SSID(Service Set Identifier,服务集标识符),就是无线网络的名称。

AP将SSID置于Beacon帧中向外广播发送。若BSS(Basic Service Set,基本服务集)的客户端数量已达到上限或BSS一段时间内不可用即客户端不能上线,不希望其它客户端上线,则可以配置隐藏SSID。若配置了隐藏SSID,AP不将SSID置于Beacon帧中,还可以借此保护网络免遭攻击。为了进一步保护无线网络,AP对于广播Probe Request帧也不会回复。此时客户端若想连接此BSS,则需要手工指定该SSID,这时客户端会直接向该AP发送认证及关联报文连接该BSS。

可以在AC上将客户端数据报文转发位置配置在AC或者AP上。

· 将数据报文转发位置配置在AC上时,为集中式转发,客户端的数据流量由AP通过CAPWAP隧道透传到AC,由AC转发数据报文;

· 将数据报文转发位置配置在AP上时,为本地转发,客户端的数据流量直接由AP进行转发。将转发位置配置在AP上缓解了AC的数据转发压力;

· 将转发位置配置在AP上时,可以指定VLAN,即只有处于指定VLAN的客户端,在AP上转发其数据流量。

无线服务跟AP的Radio存在多对多的映射关系,将无线服务绑定在某个AP的射频上,AP会根据射频上绑定的无线服务的属性创建BSS。BSS是无线服务提供服务的基本单元。在一个BSS的服务区域内(这个区域是指射频信号覆盖的范围),客户端可以通过同一个SSID访问网络。

绑定无线服务时,可以进行如下配置:

· 可以为该BSS指定一个VLAN组,该BSS下连接的客户端会被均衡地分配在VLAN组的所有VLAN中,既能将客户端划分在不同广播域中,又能充分利用不连续的地址段为客户端分配IP地址。

· 可以绑定NAS-Port-ID和NAS-ID,用于网络服务提供者标识客户端的接入位置,区分流量来源。按照网络服务提供者的标准,不同的NAS-Port-ID对应不同的位置信息。

· 可以配置SSID隐藏。

如果WLAN环境中启动了负载均衡和频谱导航,客户端关联AP的效率将受到影响。对于不需要负载均衡和频谱导航功能或注重低延迟的网络服务,可以在无线服务模板下开启快速关联功能。无线服务模板开启快速关联功能后,即使AP上启动了负载均衡和频谱导航功能,也不会对该无线服务模板下接入的无线客户端进行频谱导航和负载均衡计算,从而让客户端可以快速的关联到AP上。

802.11r协议中定义的FT(Fast BSS Transition,快速BSS切换)功能用来减少客户端在漫游过程中的时间延迟,从而降低连接中断概率、提高漫游服务质量。

FT支持两种实现方式:

· Over-the-Air:客户端直接与目标AP通信,进行漫游前的认证。

· Over-the-DS:客户端通过当前AP与目标AP通信,进行漫游前的认证。

最初802.11的安全机制被称为Pre-RSNA安全机制,它的认证机制不完善,容易被攻破,存在安全隐患,且在WEP加密机制中,由于连接同一BSS下的所有客户端都使用同一加密密钥和AP进行通信,一旦某个用户的密钥泄露,那么所有用户的数据都可能被窃听或篡改,所以IEEE制订了802.11i协议来加强无线网络的安全性。

但802.11i仅对无线网络的数据报文进行加密保护,而不对管理帧进行保护,所以管理帧的机密性、真实性、完整性无法保证,容易受到仿冒或监听,例如:恶意攻击者通过获取设备的MAC地址并仿冒设备恶意拒绝客户端认证或恶意结束设备与客户端的关联。802.11w无线加密标准建立在802.11i框架上,通过保护无线网络的管理帧来解决上述问题,进一步增强无线网络的安全性。

Pre-RSNA安全机制采用开放式系统认证(Open system authentication)和共享密钥认证(Shared key authentication)两种认证方式来进行客户端认证,并且采用WEP加密方式对数据进行加密来保护数据机密性,以对抗窃听。WEP加密使用RC4加密算法(一种流加密算法)实现数据报文的加密,WEP加密支持WEP40、WEP104和WEP128三种密钥长度。

802.11i安全机制又被称为RSNA(Robust Security Network Association,健壮安全网络连接)安全机制,包括WPA(Wi-Fi Protected Access,Wi-Fi保护访问)和RSN(Robust Security Network,健壮安全网络)两种安全模式,采用AKM(Authentication and Key Management,身份认证与密钥管理)对用户身份的合法性进行认证,对密钥的生成、更新进行动态管理,并且采用TKIP(Temporal Key Integrity Protocol,临时密钥完整性协议)和CCMP(Counter mode with CBC-MAC Protocol,[计数器模式]搭配[区块密码锁链-信息真实性检查码]协议)加密机制对报文进行加密。

AKM分为802.1X、Private-PSK和PSK和三种模式:

· 802.1X:采用802.1X认证对用户进行身份认证,并在认证过程中生成PMK(Pairwise Master Key,成对主密钥),客户端和AP使用该PMK生成PTK(Pairwise Transient Key,成对临时密钥)。

· Private-PSK:采用PSK(Pre-Shared Key,预共享密钥)认证进行身份认证,使用客户端的MAC地址作为PSK密钥生成PMK,客户端和AP使用该PMK生成PTK。

· PSK:采用PSK认证进行身份认证,并通过PSK密钥生成PMK,客户端和AP使用该PMK生成PTK。

802.11i协议中密钥主要包括PTK和GTK(Group Temporal Key,群组临时密钥)两种:

· PTK用于保护单播数据。

· GTK用于保护组播和广播数据。

(2) WPA安全模式密钥协商

WPA是一种比WEP加密性能更强的安全机制。在802.11i协议完善前,采用WPA为用户提供一个临时性的WLAN安全增强解决方案。在WPA安全网络中,客户端和AP通过使用EAPOL-Key报文进行四次握手协商出PTK,通过使用EAPOL-Key报文进行二次组播握手协商出GTK。

(3) RSN安全模式密钥协商

RSN是按照802.11i协议为用户提供的一种WLAN安全解决方案。在RSN网络中,客户端和AP通过使用EAPOL-Key类型报文进行四次握手协商出PTK和GTK。

如果客户端长时间使用一个密钥,或携带当前网络正在使用的组播密钥离线,此时网络被破坏的可能性很大,安全性就会大大降低。WLAN网络通过身份认证与密钥管理中的密钥更新机制来提高WLAN网络安全性。密钥更新包括PTK更新和GTK更新。

· PTK更新:PTK更新是对单播数据报文的加密密钥进行更新的一种安全手段,采用重新进行四次握手协商出新的PTK密钥的更新机制,来提高安全性。

· GTK更新:GTK更新是对组播数据报文的加密密钥进行更新的一种安全手段,采用重新进行两次组播握手协商出新的GTK密钥的更新机制,来提高安全性。

(5) 忽略授权信息

授权信息包括VLAN、ACL和User Profile,分为RADIUS服务器下发的授权信息和设备本地下发的授权信息。若用户不想使用授权信息,则可以配置忽略授权信息。

(6) 入侵检测

当设备检测到一个未通过认证的用户试图访问网络时,如果开启入侵检测功能,设备将对其所在的BSS采取相应的安全策略。

· 将用户MAC地址加入到阻止MAC地址列表:缺省模式。如果设备检测到未通过认证用户的关联请求报文,临时将该报文的源MAC地址加入阻塞MAC地址列表中,在一段时间内,源MAC地址为此非法MAC地址的无线客户端将不能和AP建立连接,在这段时间过后恢复正常。该MAC地址的阻塞时间由阻塞非法入侵用户时长决定。

· 关闭收到非法报文的无线服务:关闭收到未通过认证用户的关联请求报文的BSS一段时间,该时间由临时关闭服务时长决定。

· 关闭所有无线服务:直接关闭收到未通过认证用户的关联请求报文的BSS所提供的服务,直到用户在Radio口上重新生成该BSS。

(7) 加密套件

由于WEP加密易破解,一旦攻击者收集到足够多的有效数据帧进行统计分析,那么将会造成数据泄露,无线网络将不再安全。802.11i增加了TKIP和CCMP两种加密套件来保护用户数据安全,以下分别介绍。

TKIP加密机制依然使用RC4算法,所以不需要升级原来无线设备的硬件,只需通过软件升级的方式就可以提高无线网络的安全性。相比WEP加密机制,TKIP有如下改进:

· 通过增长了算法的IV(Initialization Vector,初始化向量)长度提高了加密的安全性。相比WEP算法,TKIP直接使用128位密钥的RC4加密算法,而且将初始化向量的长度由24位加长到48位;

· 采用和WEP一样的RC4加密算法,但其动态密钥的特性很难被攻破,并且TKIP支持密钥更新机制,能够及时提供新的加密密钥,防止由于密钥重用带来的安全隐患;

· 支持TKIP反制功能。当TKIP报文发生MIC错误时,数据可能已经被篡改,也就是无线网络很可能正在受到攻击。当在一段时间内连续接收到两个MIC错误的报文,AP将会启动TKIP反制功能,此时,AP将通过关闭一段时间无线服务的方式,实现对无线网络攻击的防御。

CCMP加密机制使用AES(Advanced Encryption Standard,高级加密标准)加密算法的CCM(Counter-Mode/CBC-MAC,区块密码锁链-信息真实性检查码)方法,CCMP使得无线网络安全有了极大的提高。CCMP包含了一套动态密钥协商和管理方法,每一个无线用户都会动态的协商一套密钥,而且密钥可以定时进行更新,进一步提供了CCMP加密机制的安全性。在加密处理过程中,CCMP也会使用48位的PN(Packet Number)机制,保证每一个加密报文都会使用不同的PN,在一定程度上提高安全性。

PSK认证方式需要在AP侧预先输入预共享密钥,在客户端关联过程中,手动输入该密钥,AP和客户端通过四次握手密钥协商来验证客户端的预共享密钥的合法性,若PTK协商成功,则证明该用户合法,以此来达到认证的目的。

设备端支持采用EAP中继方式或EAP终结方式与远端RADIUS服务器交互。若用户认证位置在AP上,则AP为认证设备,由AP处理认证过程,若用户认证位置在AC上,则AC为认证设备,由AC处理认证过程。

· 握手功能:使能802.1X握手功能之后,设备将定期向通过802.1X认证的在线用户发送握手报文,即单播EAP-Request/Identity报文,来检测用户的在线状态。

· 安全握手功能:802.1X安全握手是指在握手报文中加入验证信息,以防止非法用户仿冒正常用户的在线的802.1X的客户端与设备进行握手报文的交互。使能802.1X安全握手功能后,支持安全握手的客户端需要在每次向设备发送的握手应答报文中携带验证信息,设备将其与认证服务器下发的验证信息进行对比,如果不一致,则强制用户下线。

· 在无线服务下启动了802.1X的周期性重认证功能后,设备会根据周期性重认证定时器设定的时间间隔定期向在线802.1X用户发起重认证,以检测用户连接状态的变化、确保用户的正常在线,并及时更新服务器下发的授权属性(例如ACL、VLAN、User Profile)。

在Pre-RSNA安全机制的WEP加密机制中,由于连接同一BSS下的所有客户端都使用同一加密密钥和AP进行通信,一旦某个用户的密钥泄露,那么所有用户的数据都可能被窃听或篡改,因此802.11提供了动态WEP加密机制。在动态WEP加密机制中,加密单播数据帧的WEP密钥是由客户端和认证服务器通过802.1X认证协商产生,保证了每个客户端使用不同的WEP单播密钥,从而提高了单播数据帧传输的安全性。组播密钥是WEP密钥,若未配置WEP密钥,则AP使用随机算法产生组播密钥。

当客户端通过802.1X认证后,AP通过发送RC4 EAPOL-Key报文将组播密钥及密钥ID以及单播密钥的密钥ID(固定为4)分发给客户端。

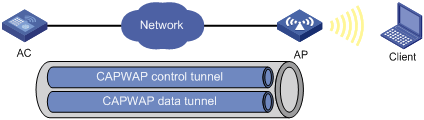

随着无线网络的大规模发展,当大量部署AP(Access Point,接入点)时,AP升级软件、射频参数的配置和调整等管理工作将给用户带来高昂的管理成本。为解决这一问题,WLAN采用AC+Fit AP架构,即通过AC(Access Controller,接入控制器)对下属的AP进行集中控制和管理,AP不需要任何配置,所有的配置都保存在AC上并由AC下发,同时由AC对AP进行统一的管理和维护,AP和AC间采用CAPWAP(Controlling and Provisioning of Wireless Access Point,无线接入点控制与供应)隧道进行通讯,用于传递数据报文和控制报文。

CAPWAP隧道为AP和AC之间的通信提供了通用的封装和传输机制,CAPWAP隧道使用UDP协议作为传输协议,并支持IPv4和IPv6协议。

如图1-1所示,AC通过CAPWAP协议与AP建立控制隧道和数据隧道,AC通过控制隧道对AP进行管理和监控,通过数据隧道转发客户端的数据报文。

图1-1 CAPWAP隧道典型组网图

AP零配置启动后,AP会自动创建VLAN-interface 1,并在该接口上默认开启DHCP客户端、DHCPv6客户端和DNS客户端功能,完成上述操作后,AP将使用获取的AC地址发现AC并建立CAPWAP隧道。AP获取AC地址的方式如下:

· 静态配置:通过预配置为AP手工指定AC的IP地址。

· DHCP选项:通过DHCP服务器返回的Option 138或Option 43选项获取AC地址。若通过两个选项都获取了AC地址,则AP选择从Option 138获取的地址作为AC地址,并向AC地址发送单播Discovery request报文来发现、选择AC并建立CAPWAP隧道。有关Option选项的详细介绍请参见“系统功能介绍”中的DHCP及DNS。

· DNS:AP通过DHCP服务器获取AC的域名后缀及DNS server的IP地址,再将从自身获取的主机名与域名后缀形成AC的完整域名进行DNS解析,获取AC地址,AP向获取的所有AC地址发送单播Discovery request报文来发现、选择AC并建立CAPWAP隧道。

· 广播:AP通过向IPv4广播地址255.255.255.255发送Discovery request广播报文来发现、选择AC并建立隧道。

· IPv4组播:AP通过向IPv4组播地址224.0.1.140发送Discovery request组播报文来发现、选择AC并建立隧道。

· IPv6组播:AP通过向IPv6组播地址FF0E::18C发送Discovery request组播报文来发现、选择AC并建立隧道。

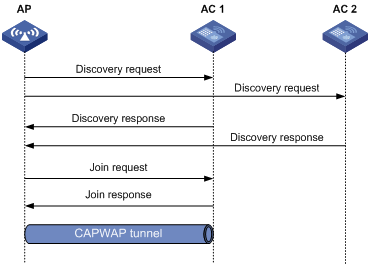

图1-2 CAPWAP隧道建立过程

AP发现AC并建立CAPWAP隧道过程如下:

(1) AP向AC地址发送Discovery request报文。

(2) AC收到Discovery request报文后,根据本地策略和报文内容决定是否对AP进行回复Discovery response报文,Discovery response报文中会携带优先级值、AC上是否存在该AP的信息和AC上的负载信息等,以此实现AC选择AP。

(3) AP收到各个AC的Discovery response报文后,根据报文中携带的内容,选择最优AC。

(4) AP向选择的最优AC发送Join request报文。

(5) AC根据报文内容,检查是否为该AP提供服务,并回复Join response报文。

(6) AP若收到Result Code为失败的Join response报文,则不建立隧道;若AP收到Result Code为成功的Join response报文,则AP和AC成功建立隧道。

AP依次使用静态配置、DHCP选项、DNS、广播、IPv4组播和IPv6组播获取的AC地址进行发现AC并建立隧道过程,若某一种方式成功建立CAPWAP隧道,则停止发现AC的过程。

AP组用来实现对批量AP的配置管理,通过使AP继承其所属组的配置来达到对大量AP的配置的目的。AP组配置,全局配置及AP配置共同构成了分级继承的AP运行配置。在大规模无线网络中,同一AC管理的AP数量可达几万台,对每一台AP逐一配置将导致网络管理难度极大提高。AP组用来降低逐个配置AP的操作成本,用户可以创建多个组,对不同的组用户可以根据需要配置不同的AP配置。

所有AP缺省情况下均属于默认组,默认组组名为default-group,默认组不需创建、不可删除。

AP组可以指定多个AP名称、AP序列号、AP MAC地址和AP IP地址四种入组规则,AP的入组匹配顺序为:优先根据AP名字入组规则匹配入组,其次是AP序列号入组规则,然后是AP MAC 地址入组规则,最后是AP IP地址入组规则,若未匹配到任何入组规则,则AP将被加入到默认组。

需要注意的是:

· AP必须属于一个AP组,且只能属于一个AP组。

· 同一入组规则不能重复出现在不同的AP组中,若将同一入组规则配置在新AP组中,将导致原AP组中对应的入组规则自动删除(相当于迁移组)。

· 默认组不能配置AP名字、AP序列号、AP MAC和AP IP地址四种入组规则。

· 删除AP入组规则,AP会根据AP的入组规则匹配顺序重新匹配AP组。比如,删除某一AP组下的一个AP名字入组规则,该AP会优先进入指定了该AP序列号的AP组,如果匹配不到AP序列号,则该AP会优先进入指定了该AP MAC地址入组规则的AP组,如果匹配不到AP MAC地址,则该AP会优先进入指定了该AP IP地址入组规则的AP组,如果仍然匹配不到,则该AP会进入默认组。

· AP组下有AP已经入组(手工AP或自动AP),则该AP组不允许删除;配置了入组规则,但是没有AP入组的AP组可以被删除。

· AP的生效配置取决于AP、AP组及AP全局配置中优先级最高的配置,优先级从高到低为AP配置、AP组配置、全局配置。若优先级高的配置不存在,则AP使用优先级低的配置。若都不存在AP的配置,则使用缺省值。

全局配置作用于所有AP组下的AP,由于全局配置的优先级最低,所以仅当AP和AP组下无配置时,才会继承全局配置。AP、AP组及全局配置的优先级从高到低为AP视图配置、AP组视图配置、全局视图配置。若优先级高的配置不存在,则AP使用优先级低的配置;若都不存在AP的配置,则使用优先级最低的视图下的缺省配置。

通常情况下,可以通过终端连接到AP之后,对AP进行配置,但这种逐台配置AP的操作方式不利于大规模的AP部署以及集中化管理。AP预配置提供了一种在AC上对AP的基本网络参数进行配置,并将预配置信息下发至AP的方法。下发到AP的配置会保存为AP私有预配置文件wlan_ap_prvs.xml,当AP重启时,该私有预配置文件才会生效。

需要注意的是:

· AC只能将预配置信息发送给与它建立CAPWAP隧道的AP,同时只有主AC才能对已经与它建立CAPWAP隧道的AP进行预配置。

· 一些预配置可以在AP预配置下和AP组预配置下都进行配置,则优先使用AP预配置下的配置。

· 配置AP与指定的AC建立CAPWAP隧道。

· 配置AP的IP地址。

· 配置AP的网关地址。

· 配置AP发现AC时使用的域名服务器的域名后缀。

· 配置AP发现AC时使用的域名服务器的IP地址。

· 配置802.1X Client。

区域码决定了射频可以使用的工作频段、信道、发射功率级别等。在配置WLAN设备时,必须正确地设置区域码,以确保不违反当地的管制规定。为了防止区域码的修改导致射频的工作频段、信道等与所在国家或地区的管制要求冲突,可以开启区域码锁定功能。

在无线网络中部署的AP数量较多时,开启自动AP功能可以简化配置。开启自动AP功能后,无需配置手工AP配置,AP和AC就可以建立CAPWAP连接,AC将以AP的MAC地址来命名上线的自动AP。在AP发现AC过程中,AP优先选择存在手工AP的AC建立CAPWAP隧道连接,若不存在手工AP配置,则AP会从开启自动AP功能的AC中,选择最优AC进行CAPWAP隧道连接。自动AP功能生成的AP,没有提供AP视图进行相关参数配置,自动AP需要固化为手工AP或者通过AP组进行配置。

出于网络安全因素考虑,自动AP应配合固化功能使用。若配置固化功能时,用户应在自动AP第一次接入后,将所有自动AP固化为手工AP并关闭自动AP功能

在集中式转发模式下,AC在汇聚层上承担了大量AP的状态维护和数据转发工作。AC设备的故障将导致无线网络的服务中断。

通过AC备份功能,可以将两台AC相连,构建一个备份组,备份组中的两台AC分别为主AC和备AC,主备AC通过WHA(WLAN High Availability,无线局域网高可靠性)数据备份通道进行AP数据的同步,当主AC发生故障时,备AC能够立即接管当前所有在线AP,使业务流量不中断。

CAPWAP隧道的建立需要DHCP和DNS的配合。因此,首先需要完成以下配置任务:

· AP需要获取到自身的IP地址,因此需要在DHCP server上配置地址池为AP分配IP地址。

· 若获取AC地址的方式为DHCP选项方式,则需要在DHCP server上将对应地址池的Option 138或Option 43配置为AC的IPv4地址,或使用Option 52配置AC的IPv6地址。

· 若获取AC地址的方式为DNS方式,则需要在DHCP server对应的地址池上配置DNS server的IP地址和AC的域名后缀。并在DNS server上创建区域,添加AC的IP地址和域名的映射。

· 保证AC和AP之间的路由可达。

有关DHCP和域名解析的详细介绍和相关配置,请参见“系统功能介绍”中的DHCP及DNS。

每个AP提供的带宽由接入的所有客户端共享,如果部分客户端占用过多带宽,将导致其它客户端受到影响。通过配置客户端限速功能,可以限制单个客户端对带宽的过多消耗,保证所有接入客户端均能正常使用网络业务。

客户端限速功能有两种工作模式:

· 动态模式:配置所有客户端使用的速率总值,每个客户端的限制速率是速率总值/客户端数量。例如,配置所有客户端可用速率的总和为10Mbps,当有5个用户上线时,每个客户端的可用带宽限制为2Mbps。

· 静态模式:为所有客户端配置相同的限速速率,该配置对所有客户端生效。当接入客户端增加至一定数量时,如果所有接入客户端限制速率的总和超出AP可提供的有效带宽,那么每个客户端将不能保证获得配置的带宽。

动态模式与静态模式仅用于配置基于无线服务或基于射频方式的客户端限速功能。

客户端限速功能有三种配置方式:

· 基于客户端类型:该方式配置的客户端限速对所有客户端生效,每种类型的客户端的速率都不能超过配置的限速值。

· 基于无线服务:该方式配置的客户端限速对使用同一个无线服务接入的所有客户端生效。

· 基于射频:该方式配置的客户端限速对使用同一个射频接入的所有客户端生效。

如果同时配置多种方式或不同模式的客户端限速,则多个配置将同时生效,每个客户端的限速值为多种方式及不同模式中的限速速率最小值。

在实际应用中,网络中的流量不会一直处于某个稳定的状态。当某个BSS的流量非常大时,会挤占其它BSS的可用带宽。如果直接对单个BSS的报文进行限速,在总体流量较小时,又会导致闲置带宽被浪费。

智能带宽保障功能提供了更灵活的流量控制机制,当网络未拥塞时,所有BSS的报文都可以通过;在网络发生拥塞时,每个BSS都可以获取最低的保障带宽。通过这种方式,既确保了网络带宽的充分利用,又兼顾了不同无线服务之间带宽占用的公平原则。例如,配置SSID 1、SSID 2及SSID 3的保障带宽占总带宽的比例分别为25%、25%及50%。当网络空闲时,SSID 1可以超过保障带宽,任意占用网络剩余带宽;当网络繁忙、没有剩余带宽时,SSID 1至少可以占有自己的保障带宽部分(25%)。

智能带宽保障功能只能对由AP发送至客户端的流量(即出方向流量)进行控制。

802.11网络提供了基于竞争的无线接入服务,但是不同的应用对于网络的要求是不同的,而无线网络不能为不同的应用提供不同质量的接入服务,所以已经不能满足实际应用的需要。

IEEE 802.11e为基于802.11协议的WLAN体系添加了QoS功能,Wi-Fi组织为了满足不同WLAN厂商对QoS的需求,定义了WMM(Wi-Fi Multimedia,Wi-Fi多媒体)协议。WMM协议用于保证优先发送高优先级的报文,从而保证语音、视频等应用在无线网络中有更好的服务质量。

在WMM状态页面中可以查看AC连接的各AP是否开启WMM功能。

在WMM配置页面中,可以配置每个AP的SVP映射、连接准入控制策略以及允许接入的客户端最大数等信息。

SVP映射是指将IP头中Protocol ID为119的SVP报文放入指定的AC-VI或AC-VO队列中,保证SVP报文比其他数据报文具有更高的优先级。没有进行SVP映射时,SVP报文将进入AC-BE队列。

CAC(Connect Admission Control,连接准入控制)用来限制能使用高优先级队列(AC-VO和AC-VI队列)的客户端个数,从而保证已经使用高优先级队列的客户端能够有足够的带宽。如果客户端需要使用高优先级的AC,则需要进行请求,AP按照基于信道利用率的准入策略或基于用户数量的准入策略算法,计算是否允许客户端使用高优先级AC,并将结果回应给客户端。当单独或同时开启AC-VO、AC-VI队列的CAC功能时,如果客户端申请AC失败,设备会对其进行降级至AC-BE处理。

在EDCA参数页面中,可以查看和修改EDCA参数和ACK策略。

EDCA(Enhanced Distributed Channel Access,增强的分布式信道访问)是WMM定义的一套信道竞争机制,有利于高优先级的报文享有优先发送的权利和更多的带宽。

WMM协议为AC定义了以下EDCA参数:

· AIFSN(Arbitration Inter Frame Spacing Number,仲裁帧间隙数):在802.11协议中,空闲等待时长(DIFS)为固定值,而WMM针对不同AC配置退避前需要等待的时隙,AIFSN数值越小,用户的空闲等待时间越短。

· ECWmin(Exponent form of CWmin,最小竞争窗口指数形式)和ECWmax(Exponent form of CWmax,最大竞争窗口指数形式):决定了平均退避时间值。这两个数值越大,该AC中报文的平均退避时间越长。

· TXOP Limit(Transmission Opportunity Limit,传输机会限制):AC中的报文每次竞争成功后,可占用信道的最大时长。这个数值越大,用户一次能占用信道的时长越大。如果是0,则每次占用信道后只能发送一个报文。

ACK策略有两种:Normal ACK和No ACK。

· Normal ACK策略:接收者在接收到每个单播报文后,都要回复ACK进行确认。

· No ACK(No Acknowledgment)策略:在无线报文交互过程中,不使用ACK报文进行接收确认。在通信质量较好、干扰较小的情况下,No ACK策略能有效提高报文传输效率。但是,在通信质量较差的情况下,如果使用No ACK策略,则会造成丢包率增大的问题。

在射频与客户端协商参数页面中,用户除了可以查看和修改EDCA参数,还可以开启或关闭连接准入控制策略功能。

在客户端的WMM统计信息页面中,用户除了可以查看SSID等设备的基本信息和数据流量统计信息,还可以查看到客户端接入时指定的AC的APSD属性。

U-APSD是对传统节能模式的改进。在这种机制下,客户端不再定期监听Beacon帧,而是由客户端决定何时到AP上获取缓存报文。对于客户端的一次请求,AP可以发送多个缓存报文给客户端,该机制显著改善了客户端的节能效果。开启WMM功能的同时将自动开启U-APSD节能模式。

在传输流信息页面中,用户可以查看包括来自有线网络报文的用户优先级、传输流标识、流方向、允许富余带宽等传输流信息。

WIPS(Wireless Intrusion Prevention System,无线入侵防御系统)是针对802.11协议开发的二层协议检测和防护功能。WIPS通过AC与Sensor(开启WIPS功能的AP)对信道进行监听及分析处理,从中检测出威胁网络安全、干扰网络服务、影响网络性能的无线行为或设备,并提供对入侵的无线设备的反制,为无线网络提供一套完整的安全解决方案。

WIPS由Sensor、AC以及网管软件组成。Sensor负责收集无线信道上的原始数据,经过简单加工后,上传至AC进行综合分析。AC会分析攻击源并对其实施反制,同时向网管软件输出日志信息。网管软件提供丰富的图形界面,提供系统控制、报表输出、告警日志管理功能。

WIPS支持以下功能:

· 攻击检测:提供多种攻击方式的攻击检测功能。

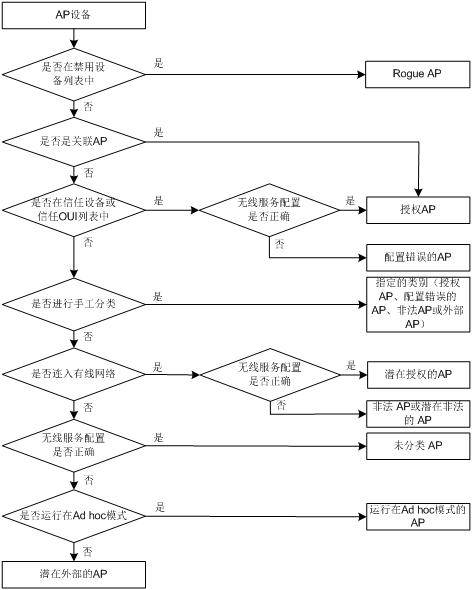

· 设备分类:通过侦听无线信道的802.11报文来识别无线设备,并对其进行分类。

· 反制:对非法设备进行攻击,使其它设备无法关联到非法设备,从而保护用户网络的安全。

开启WIPS功能前,需要将AP加入到指定VSD(Virtual Security Domain,虚拟安全域)中。该AP也称为Sensor。

通过在虚拟安全域上应用分类策略、攻击检测策略、Signature策略或反制策略,使已配置的分类策略、攻击检测策略、Signature策略或反制策略在虚拟安全域内的Radio上生效。

可以通过两种配置方式实现设备分类,其中手工分类的优先级高于自动分类。

· 自动分类:通过信任设备列表、信任OUI列表和静态禁用设备列表对所有设备进行分类;或通过自定义的AP分类规则对AP设备进行分类。

· 手工分类:通过手动指定AP的类型对设备进行分类。

WIPS将检测到的AP分为以下几类:

· 授权AP(Authorized AP):允许在无线网络中使用的AP。包括已经关联到AC上且不在禁用列表中的AP和手动指定的授权AP。

· 非法AP(Rouge AP):不允许在无线网络中使用的AP。包括禁用设备列表中的AP、不在OUI配置文件中的AP和手动指定的非法AP。

· 配置错误的AP(Misconfigured AP):无线服务配置错误,但是允许在无线网络中使用的AP。例如,在信任设备列表中,但使用了非法SSID的AP;在OUI配置文件中,但不在禁用设备列表的AP;在信任OUI或是信任设备列表中,但是未与AC关联的AP。

· 外部AP(External AP):其他无线网络中的AP。WIPS可能会检测到邻近网络中的AP,例如邻近公司或个人住宅中的AP。

· Ad hoc:运行在Ad hoc模式的AP。WIPS通过检测Beacon帧将其分类为Ad hoc。

· 潜在授权的AP(Potential-authorized AP):无法确定但可能是授权的AP。如果AP既不在信任设备或信任OUI列表中也不在禁用设备列表中,那么该AP很可能是授权的AP,如Remote AP。

· 潜在非法的AP(Potential-rogue AP):无法确定但可能是非法的AP。如果AP既不在信任设备或信任OUI列表中也不在禁用设备列表中,而且它的无线服务配置也不正确,那么,如果检测到它的有线端口可能连接到网络中,则认为其为潜在非法的AP;如果能确定其有线端口连接到网络中,则认为其为非法AP,如恶意入侵者私自接入网络的AP。

· 潜在外部的AP(Potential-external AP):无法确定但可能是外部的AP。如果AP既不在信任设备或信任OUI列表中也不在禁用设备列表中,而且它的无线服务配置也不正确,同时也没有检测到它的有线端口连接到网络中,则该AP很可能是外部的AP。

· 未分类AP(Uncategorized AP):无法确定归属类别的AP。

WIPS对检测到的AP的分类处理流程如图1-3所示:

图1-3 WIPS对检测到的AP设备的分类处理流程示意图

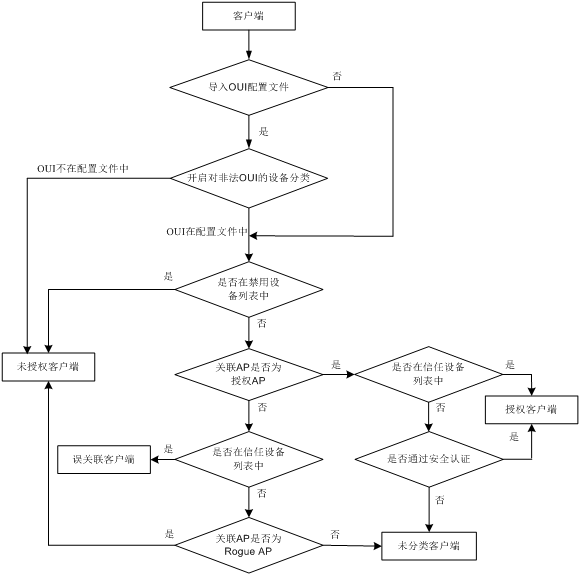

WIPS将检测到的客户端分为以下几类:

· 授权客户端(Authorized Client):允许使用的客户端,如关联到授权AP上的受信任的客户端或通过加密认证方式关联到授权AP上的客户端都是授权的客户端。

· 未授权客户端(Unauthorized Client):不允许使用的客户端。如在禁用设备列表中的客户端、连接到Rogue AP上的客户端以及不在OUI配置文件中的客户端都是未授权客户端。

· 错误关联客户端(Misassociation Client):信任设备列表中的客户端关联到非授权AP上。错误关联的客户端可能会对网络信息安全带来隐患。

· 未分类客户端(Uncategorized Client):无法确定归属类别的客户端。

WIPS对检测到的客户端的分类处理流程如图1-4所示:

图1-4 WIPS对检测到的客户端的分类处理流程示意图

WIPS通过分析侦听到的802.11报文,来检测针对WLAN网络的无意或者恶意的攻击,并以告警的方式通知网络管理员。

如果攻击者通过发送大量报文来增加WIPS的处理开销等。通过检测周期内学习到设备的表项来判断是否需要对表项学习进行限速处理。设备在统计周期内学习到的AP或客户端表项达到触发告警阈值,设备会发送告警信息,并停止学习AP表项和客户端表项。

泛洪攻击是指通过向无线设备发送大量同类型的报文,使无线设备会被泛洪攻击报文淹没而无法处理合法报文。WIPS通过持续地监控AP或客户端的流量来检测泛洪攻击。当大量同类型的报文超出上限时,认为无线网络正受到泛洪攻击。

目前WIPS能够防范的泛洪攻击包括:

· Probe-request/Association-request/Reassociation-request帧泛洪攻击

攻击者通过模拟大量的客户端向AP发送Probe-request/Association-request/Reassociation-request帧,AP收到大量攻击报文后无法处理合法客户端的Probe-request/Association-request/Reassociation-request帧。

· Authentication帧泛洪攻击

攻击者通过模拟大量的客户端向AP发送Authentication帧,AP收到大量攻击报文后无法处理合法客户端的Authentication帧。

· Beacon帧泛洪攻击

该攻击是通过发送大量的Beacon帧使客户端检测到多个虚假AP,导致客户端选择正常的AP进行连接时受阻。

· Block ACK泛洪攻击

该攻击通过仿冒客户端发送伪造的Block ACK帧来影响Block ACK机制的正常运行,导致通信双方丢包。

· RTS/CTS泛洪攻击

在无线网络中,通信双方需要遵循虚拟载波侦听机制,通过RTS(Request to Send,发送请求)/CTS(Clear to Send,清除发送请求)交互过程来预留无线媒介,通信范围内的其它无线设备在收到RTS和(或)CTS后,将根据其中携带的信息来延迟发送数据帧。RTS/CTS泛洪攻击利用了虚拟载波侦听机制的漏洞,攻击者能通过泛洪发送RTS和(或)CTS来阻塞WLAN网络中合法无线设备的通信。

· Deauthentication帧泛洪攻击

攻击者通过仿冒AP向与其关联的客户端发送Deauthentication帧,使得被攻击的客户端与AP的关联断开。这种攻击非常突然且难以防范。单播Deauthentication帧攻击是针对某一个客户端,而广播Deauthentication帧攻击是针对与该AP关联的所有客户端。

· Disassociation帧泛洪攻击

攻击原理同Disassociation帧泛洪攻击。攻击者是通过仿冒AP向与其关联的客户端发送Disassociation帧,使得被攻击的客户端与AP的关联断开。这种攻击同样非常突然且难以防范。

· EAPOL-Start泛洪攻击

IEEE 802.1X标准定义了一种基于EAPOL(EAP over LAN,局域网上的可扩展认证协议)的认证协议,该协议通过客户端发送EAPOL-Start帧开始一次认证流程。AP接收到EAPOL-Start后会回复一个EAP-Identity-Request,并为该客户端分配一些内部资源来记录认证状态。攻击者可以通过模拟大量的客户端向AP发送EAPOL-Start来耗尽该AP的资源,使AP无法处理合法客户端的认证请求。

· Null-data泛洪攻击

该攻击通过仿冒合法客户端向与其关联的AP发送Null-data帧,使得AP误认为合法的客户端进入省电模式,将发往该客户端的数据帧进行暂存。如果攻击者持续发送Null-data帧,当暂存帧的存储时间超过AP暂存帧老化时间后,AP会将暂存帧丢弃,妨害了合法客户端的正常通信。

· EAPOL-Logoff泛洪攻击

在EAPOL认证环境中,当通过认证的客户端需要断开连接时,会发送一个EAPOL-Logoff帧来关闭与AP间的会话。但AP对接收到的EAPOL-Logoff帧不会进行认证,因此攻击者通过仿冒合法客户端向AP发送EAPOL-Logoff帧,可以使AP关闭与该客户端的连接。如果攻击者持续发送仿冒的EAPOL-Logoff帧,将使被攻击的客户端无法保持同AP间的连接。

· EAP-Success/Failure泛洪攻击

在使用802.1X认证的WLAN环境中,当客户端认证成功时,AP会向客户端发送一个EAP-Success帧(code字段为success的EAP帧);当客户端认证失败时,AP会向客户端发送一个EAP-Failure帧(code字段为failure的EAP帧)。攻击者通过仿冒AP向请求认证的客户端发送EAP-Failure帧或EAP-Success帧来破坏该客户端的认证过程,通过持续发送仿冒的EAP-Failure帧或EAP-Success帧,可以阻止被攻击的客户端与AP间的认证。

畸形报文攻击是指攻击者向受害客户端发送有缺陷的报文,使得客户端在处理这样的报文时会出现崩溃。WIPS利用Sensor监听无线信道来获取无线报文,通过报文解析检测出具有某些畸形类型特征的畸形报文,并发送告警。

目前支持的畸形报文检测包括:

· IE重复的畸形报文

该检测是针对所有管理帧的检测。当解析某报文时,该报文所包含的某IE重复出现时,则判断该报文为重复IE畸形报文。因为厂商自定义IE是允许重复的,所以检测IE重复时,不检测厂商自定义IE。

· Fata-Jack畸形报文

该检测是针对Authentication帧的检测。Fata-jack畸形类型规定,当身份认证算法编号即Authentication algorithm number的值等于2时,则判定该帧为Fata-jack畸形报文。

· IBSS和ESS置位异常的畸形报文

该检测是针对Beacon帧和探查响应帧进行的检测。当报文中的IBSS和ESS都置位为1时,由于此种情况在协议中没有定义,所以该报文被判定为IBSS和ESS置位异常的畸形报文。

· 源地址为广播或者组播的认证和关联畸形报文

该检测是针对所有管理帧的检测。当检测到该帧的TO DS等于1时,表明该帧为客户端发给AP的,如果同时又检测到该帧的源MAC地址为广播或组播,则该帧被判定为Invalid-source-address畸形报文。

· 畸形Association-request报文

该检测是针对认证请求帧的检测。当收到认证请求帧中的SSID的长度等于0时,判定该报文为畸形关联请求报文。

· 畸形Authentication报文

该检测是针对认证帧的检测。当检测到以下情况时请求认证过程失败,会被判断为认证畸形报文。

¡ 当对认证帧的身份认证算法编号(Authentication algorithm number)的值不符合协议规定,并且其值大于3时;

¡ 当标记客户端和AP之间的身份认证的进度的Authentication Transaction Sequence Number的值等于1,且状态代码status code不为0时;

¡ 当标记客户端和AP之间的身份认证的进度的Authentication Transaction Sequence Number的值大于4时。

· 含有无效原因值的解除认证畸形报文

该检测是针对解除认证畸形帧的检测。当解除认证畸形帧携带的Reason code的值属于集合[0,67~65535]时,则属于协议中的保留值,此时判定该帧为含有无效原因值的解除认证畸形报文。

· 含有无效原因值的解除关联畸形报文

该检测是针对解除关联帧的检测。当解除关联帧携带的Reason code的值属于集合[0,67~65535]时,则属于协议中的保留值,此时判定该帧为含有无效原因值的解除关联畸形报文。

· 畸形HT IE报文

该检测是针对Beacon、探查响应帧、关联响应帧、重关联请求帧的检测。当检测到以下情况时,判定为HT IE的畸形报文,发出告警,在静默时间内不再告警。

¡ 解析出HT Capabilities IE的SM Power Save值为2时;

¡ 解析出HT Operation IE的Secondary Channel Offset值等于2时。

· IE长度非法的畸形报文

该检测是针对所有管理帧的检测。信息元素(Information Element,简称IE)是管理帧的组成元件,每种类型的管理帧包含特定的几种IE。报文解析过程中,当检测到该报文包含的某个IE的长度为非法时,该报文被判定为IE长度非法的畸形报文。

· 报文长度非法的畸形报文

该检测是针对所有管理帧的检测。当解析完报文主体后,IE的剩余长度不等于0时,则该报文被判定为报文长度非法的畸形报文。

· 无效探查响应报文

该检测是针对探查响应报文。当检测到该帧为非Mesh帧,但同时该帧的SSID Length等于0,这种情况不符合协议(协议规定SSID Length等于0的情况是Mesh帧),则判定为无效探查响应报文。

· Key长度超长的EAPOL报文

该检测是针对EAPOL-Key帧的检测。当检测到该帧的TO DS等于1且其Key Length大于0时,则判定该帧为Key长度超长的EAPOL报文。Key length长度异常的恶意的EAPOL-Key帧可能会导致DOS攻击。

· SSID长度超长的畸形报文

该检测是针对Beacon、探查请求、探查响应、关联请求帧的检测。当解析报文的SSID length大于32字节时,不符合协议规定的0~32字节的范围,则判定该帧为SSID超长的畸形报文。

· 多余IE畸形报文

该检测是针对所有管理帧的检测。报文解析过程中,当检测到既不属于报文应包含的IE,也不属于reserved IE时,判断该IE为多余IE,则该报文被判定为多余IE的畸形报文。

· Duration字段超大的畸形报文

该检测是针对单播管理帧、单播数据帧以及RTS、CTS、ACK帧的检测。如果报文解析结果中该报文的Duration值大于指定的门限值,则为Duration超大的畸形报文。

Spoofing攻击是指攻击者仿冒其他设备,从而威胁无线网络的安全。例如:无线网络中的客户端已经和AP关联,并处于正常工作状态,此时如果有攻击者仿冒AP的名义给客户端发送解除认证/解除关联报文就可能导致客户端下线,从而达到破坏无线网络正常工作的目的;又或者攻击者仿冒成合法的AP来诱使合法的客户端关联,攻击者仿冒成合法的客户端与AP关联等,从而可能导致用户账户信息泄露。

目前支持的Spoofing检测包括:AP地址仿冒和客户端地址仿冒

WEP安全协议使用的RC4加密算法存在一定程度的缺陷,当其所用的IV值不安全时会大大增加其密钥被破解的可能性,该类IV值即被称为Weak IV。WIPS特性通过检测每个WEP报文的IV值来预防这种攻击。

· Windows网桥

当一个连接到有线网络的无线客户端使用有线网卡建立了Windows网桥时,该无线客户端就可以通过连接外部AP将外部AP与内部有线网络进行桥接。此组网方式会使外部AP对内部的有线网络造成威胁。WIPS会对已关联的无线客户端发出的数据帧进行分析,来判断其是否存在于Windows网桥中。

· 设备禁用802.11n 40MHz

支持802.11n标准无线设备可以支持20MHz和40MHz两种带宽模式。在无线环境中,如果与AP关联的某个无线客户端禁用了40MHz带宽模式,会导致AP与该AP关联的其它无线客户端也降低无线通信带宽到20MHz,从而影响到整个网络的通信能力。WIPS通过检测无线客户端发送的探测请求帧来发现禁用40MHz带宽模式的无线客户端。

Omerta是一个基于802.11协议的DoS攻击工具,它通过向信道上所有发送数据帧的客户端回应解除关联帧,使客户端中断与AP的关联。Omerta发送的解除关联帧中的原因代码字段为0x01,表示未指定。由于正常情况下不会出现此类解除关联帧,因此WIPS可以通过检测每个解除关联帧的原因代码字段来检测这种攻击。

· 未加密授权AP/未加密信任客户端

在无线网络中,如果有授权AP或信任的无线客户端使用的配置是未加密的,网络攻击者很容易通过监听来获取无线网络中的数据,从而导致网络信息泄露。WIPS会对信任的无线客户端或授权AP发出的管理帧或数据帧进行分析,来判断其是否使用了加密配置。

· 热点攻击

热点攻击指恶意AP使用热点SSID来吸引周围的无线客户端来关联自己。攻击者通过伪装成公共热点来引诱这些无线客户端关联自己。一旦无线客户端与恶意AP关联上,攻击者就会发起一系列的安全攻击,获取用户的信息。用户通过在WIPS中配置热点文件,来指定WIPS对使用这些热点的AP和信任的无线客户端进行热点攻击检测。

· 绿野模式

当无线设备使用802.11n 绿野模式时,不可以和其他802.11a/b/g 设备共享同一个信道。通常当一台设备侦听到有其他设备占用信道发送和接收报文的时候,会延迟报文的发送直到信道空闲时再发送。但是802.11a/b/g设备不能和绿野模式的AP进行通信,无法被告知绿野模式的AP当前信道是否空闲,会立刻发送自己的报文。这可能会导致报文发送冲突、差错和重传。

· 关联/重关联DoS攻击

关联/重关联DoS攻击通过模拟大量的客户端向AP发送关联请求/重关联请求帧,使AP的关联列表中存在大量虚假的客户端,达到拒绝合法客户端接入的目的。

· 中间人

在中间人攻击中,攻击者在合法AP和合法客户端的数据通路中间架设自己的设备,并引诱合法客户端下线并关联到攻击者的设备上,此时攻击者就可以劫持合法客户端和合法AP之间的会话。在这种情况下,攻击者可以删除,添加或者修改数据包内的信息,获取验证密钥、用户密码等机密信息。中间人攻击是一种组合攻击,客户端在关联到蜜罐AP后攻击者才会发起中间人攻击,所以在配置中间人攻击检测之前需要开启蜜罐AP检测。

· 无线网桥

攻击者可以通过接入无线网桥侵入公司网络的内部,对网络安全造成隐患。WIPS通过检测无线网络环境中是否存在无线网桥数据以确定周围环境中是否存在无线网桥。当检测到无线网桥时,WIPS系统即产生告警,提示当前无线网络环境存在安全隐患。如果该无线网桥是Mesh网络时,则记录该Mesh链路。

· AP信道变化

AP设备在完成部署后通常是固定不动的,正常情况下WIPS通过检测发现网络环境的中AP设备的信道是否发生变化。

· 广播解除关联帧/解除认证帧

当攻击者仿冒成合法的AP,发送目的MAC地址为广播地址的解除关联帧或者解除认证帧时,会使合法AP下关联的客户端下线,对无线网络造成攻击。

· AP扮演者攻击

在AP扮演者攻击中,攻击者会安装一台恶意AP设备,该AP设备的BSSID和ESSID与真实AP一样。当该恶意AP设备在无线环境中成功扮演了真实AP的身份后,就可以发起热点攻击,或欺骗检测系统。WIPS通过检测收到Beacon帧的间隔小于Beacon帧中携带的间隔值次数达到阈值来判断其是否为攻击者扮演的恶意AP。

· AP泛洪

AP设备在完成部署后通常是固定不动的,正常情况下WIPS通过检测发现网络环境的中AP设备的数目达到稳定后不会大量增加。当检测到AP的数目超出预期的数量时, WIPS系统即产生告警,提示当前无线网络环境存在安全隐患。

· 蜜罐AP

攻击者在合法AP附近搭建一个蜜罐 AP,通过该AP发送与合法AP SSID相似的Beacon帧或Probe Response帧,蜜罐AP的发送信号可能被调得很大以诱使某些授权客户端与之关联。当有客户端连接到蜜罐AP,蜜罐AP便可以向客户端发起某些安全攻击,如端口扫描或推送虚假的认证页面来骗取客户端的用户名及密码信息等。因此,需要检测无线环境中对合法设备构成威胁的蜜罐AP。WIPS系统通过对外部AP使用的SSID进行分析,若与合法SSID的相似度值达到一定阈值就发送蜜罐AP告警。

对于处于非节电模式下的无线客户端,攻击者可以通过发送节电模式开启报文(Null帧),诱使AP相信与其关联的无线客户端始终处于睡眠状态,并为该无线客户端暂存帧。被攻击的无线客户端因为处于非节电模式而无法获取这些暂存帧,在一定的时间之后暂存帧会被自动丢弃。WIPS通过检测节电模式开启/关闭报文的比例判断是否存在节电攻击。

· 软AP

软AP是指客户端上的无线网卡在应用软件的控制下对外提供AP的功能。攻击者可以利用这些软AP所在的客户端接入公司网络,并发起网络攻击。WIPS通过检测某个MAC地址在无线客户端和AP这两个角色上的持续活跃时长来判断其是否是软AP,不对游离的客户端进行软AP检测。

用户可以设置合法信道集合,并开启非法信道检测,如果WIPS在合法信道集合之外的其它信道上监听到无线通信,则认为在监听到无线通信的信道上存在入侵行为。

Signature检测是指用户可以根据实际的网络状况来配置Signature规则,并通过该规则来实现自定义攻击行为的检测。WIPS利用Sensor监听无线信道来获取无线报文,通过报文解析,检测出具有某些自定义类型特征的报文,并将分析检测的结果进行归类处理。

每个Signature检测规则中最多支持配置6条子规则,分别对报文的6种特征进行定义和匹配。当AC解析报文时,如果发现报文的特征能够与已配置的子规则全部匹配,则认为该报文匹配该自定义检测规则,AC将发送告警信息或记录日志。

可以通过子规则定义的6种报文特征包括:

· 帧类型

· MAC地址

· 序列号

· SSID

· SSID长度

· 自定义报文位置

在无线网络中设备分为两种类型:非法设备和合法设备。非法设备可能存在安全漏洞或被攻击者操纵,因此会对用户网络的安全造成严重威胁或危害。反制功能可以对这些设备进行攻击使其他无线终端无法关联到非法设备。

对于可以忽略WIPS告警信息的设备列表中的无线设备,WIPS仍然会对其做正常的监测,但是不会产生与该设备相关的任何WIPS告警信息。

白名单定义了允许接入无线网络的客户端MAC地址表项,不在白名单中的客户端不允许接入。白名单表项只能手工添加和删除。

黑名单定义了禁止接入无线网络的客户端MAC地址表项,在黑名单中的客户端不允许接入。黑名单分为静态黑名单和动态黑名单,以下分别介绍。

(1) 静态黑名单

用户手工添加、删除的黑名单称为静态黑名单,当无线网络明确拒绝某些客户端接入时,可以将这些客户端加入静态黑名单。

(2) 动态黑名单

设备通过检测而自动生成和删除的黑名单称为动态黑名单,当AP检测到来自某一客户端的攻击报文时,会将该客户端的MAC地址动态加入到动态黑名单中,在动态黑名单表项老化时间内拒绝该客户端接入无线网络。

当收到客户端关联请求报文或AP发送的Add mobile报文时,AC将使用白名单和黑名单对客户端的MAC地址进行过滤。静态黑名单和白名单对所有与AC相连的AP生效,而动态黑名单只会对接收到攻击报文的AP生效。具体的过滤机制如下:

· 当AC上存在白名单时,将判断客户端的MAC地址是否在白名单中,如果在白名单中,则允许客户端通过任意AP接入无线网络,否则将拒绝该客户端接入。

· 当AC上不存在白名单时,则首先判断客户端的MAC地址是否在静态黑名单中,如果客户端在静态黑名单中,则拒绝该客户端通过任何AP接入无线网络。如果该客户端不在静态黑名单中,则继续判断其是否在动态黑名单中。如果在动态黑名单中,则不允许该客户端通过动态黑名单中指定的AP接入无线网络,但可以通过其它AP接入;如果不在动态黑名单中,则允许客户端通过任意AP接入。

射频是一种高频交流变化电磁波,表示具有远距离传输能力、可以辐射到空间的电磁频率。WLAN是利用射频作为传输媒介,进行数据传输无线通信技术之一。

射频的频率介于300KHz和约300GHz之间,WLAN使用的射频频率范围为2.4GHz频段(2.4GHz~2.4835GHz)和5GHz频段(5.150GHz~5.350GHz和5.725GHz~5.850GHz)。

按IEEE定义的802.11无线网络通信标准划分,射频模式主要有802.11a、802.11b、802.11g、802.11n和802.11ac:

· 802.11a:工作频率为5GHz,由于选择了OFDM(Orthogonal Frequency Division Multiplexing,正交频分复用)技术,能有效降低多路径衰减的影响和提高频谱的利用率,使802.11a的物理层速率可达54Mbps。但是在传输距离上存在劣势。

· 802.11b:工作频率为2.4GHz,相比5GHz能够提供更大的传输距离,数据传输速率最高达11Mbps。由于早期的无线通信更加追求传输距离,所以802.11b比802.11a更早被投入使用。

· 802.11g:工作频率为2.4GHz,可以兼容802.11b。802.11g借用了802.11a的成果,在2.4GHz频段采用了OFDM技术,最高速率可以达到54Mbps。

· 802.11n:工作于双频模式(2.4GHz和5GHz两个工作频段),能够与802.11a/g标准兼容。802.11n的数据传输速率达100Mbps以上,理论最高可达600Mbps,使无线局域网平滑地和有线网络结合,全面提升了网络吞吐量。

· 802.11ac:是802.11n的继承者,理论最高速率可达6900Mbps,全面提升了网络吞吐量。

表1-1 WLAN的几种主要射频模式比较

|

协议 |

频段 |

最大速度 |

范围(室内) |

范围(室外) |

|

802.11a |

5GHz |

54Mbps |

约50米 |

约100米 |

|

802.11b |

2.4GHz |

11Mbps |

约300米 |

约600米 |

|

802.11g |

2.4GHz |

54Mbps |

约300米 |

约600米 |

|

802.11n |

2.4GHz/5GHz |

600Mbps |

约300米 |

约600米 |

|

802.11ac |

5GHz |

6900Mbps |

约30米 |

约60米 |

不同的射频模式所支持的信道、功率有所不同,所以射频模式修改时,如果新的射频模式不支持原来配置的的信道、功率,则AP会根据新射频模式自动调整这些参数。

![]()

修改射频模式时,会导致当前在线客户端下线。

在指定了射频模式以后,可以进行射频功能配置,具体情况如下:

· 如果指定的射频模式为802.11a、802.11b或802.11g,则可以配置射频基础功能,有关射频基础功能配置的详细介绍,请参见“射频基础功能”

· 如果指定的射频模式为802.11n,则可以配置射频基础功能和802.11n功能,有关802.11n功能配置的详细介绍,请参见“802.11n功能”。

· 如果指定的射频模式为802.11ac,则可以配置射频基础功能、802.11n功能和802.11ac功能,有关802.11ac功能配置的详细介绍,请参见“802.11ac功能”。

信道是具有一定频宽的射频。在WLAN标准协议里,2.4GHz频段被划分为13个相互交叠的信道,每个信道的频宽是20MHz,信道间隔为5MHz。这13个信道里有3个独立信道,即没有相互交叠的信道,目前普遍使用的三个互不交叠的独立信道号为1、6、11。

5GHz频段拥有更高的频率和频宽,可以提供更高的速率和更小的信道干扰。WLAN标准协议将5GHz频段分为24个频宽为20MHz的信道,且每个信道都为独立信道。各个国家开放的信道不一样,目前中国5GHz频段开放使用的信道号是36、40、44、48、52、56、60、64、149、153、157、161和165。

射频功率是指天线在无线介质中所辐射的功率,反映的是WLAN设备辐射信号的强度。射频功率越大,射频覆盖的范围越广,客户端在同一位置收到的信号强度越强,也就越容易干扰邻近的网络。随着传输距离的增大,信号强度随之衰减。

射频速率是客户端与WLAN设备之间的数据传输速度。不同的射频模式,根据所使用扩频、编码和调制技术,对应不同的传输速率。802.11a、802.11b、802.11g、802.11n和802.11ac的速率支持情况如下:

· 802.11a:6Mbps、9Mbps、12Mbps、18Mbps、24Mbps、36Mbps、48Mbps、54Mbps。

· 802.11b:1Mbps、2Mbps、5.5Mbps、11Mbps。

· 802.11g:1Mbps、2Mbps、5.5Mbps、6Mbps、9Mbps、11Mbps、12Mbps、18Mbps、24Mbps、36Mbps、48Mbps、54Mbps。

· 802.11n:根据不同信道带宽可支持不同的速率组合,具体请参见“MCS”

· 802.11ac:根据不同信道带宽和空间流数量可支持不同的速率组合,具体请参见“VHT-MCS”。

IEEE 802.11n除了向前兼容IEEE 802.11a/b/g的速率外,还定义了新的速率调制与编码策略,即MCS(Modulation and Coding Scheme,调制与编码策略)。

无线数据传输的物理速率受到编码方式、调制方式、载波比特率、空间流数量、数据子信道数等多种因素的影响,不同的因素组合将产生不同的物理速率。MCS使用索引的方式将每种组合以及由该组合产生的物理速率进行排列,形成索引值与速率的对应表,称为MCS表。802.11n的MCS表共有两个子表,分别用于保存信道带宽为20MHz和40MHz时的物理速率。索引值的取值范围为0~76,能够描述77种物理速率,两个MCS子表中的索引值相互独立。

802.11n规定,当带宽为20MHz时,MCS0~15为AP必须支持的MCS索引,MCS0~7是客户端必须支持的MCS索引,其余MCS索引均为可选速率。表1-2和表1-3分别列举了带宽为20MHz和带宽为40MHz的MCS速率表。

![]()

完整的MCS对应速率表可参见IEEE 802.11n-2009标准协议。

表1-2 MCS对应速率表(20MHz)

|

MCS索引 |

空间流数量 |

调制方式 |

速率(Mb/s) |

|

|

800ns GI |

400ns GI |

|||

|

0 |

1 |

BPSK |

6.5 |

7.2 |

|

1 |

1 |

QPSK |

13.0 |

14.4 |

|

2 |

1 |

QPSK |

19.5 |

21.7 |

|

3 |

1 |

16-QAM |

26.0 |

28.9 |

|

4 |

1 |

16-QAM |

39.0 |

43.3 |

|

5 |

1 |

64-QAM |

52.0 |

57.8 |

|

6 |

1 |

64-QAM |

58.5 |

65.0 |

|

7 |

1 |

64-QAM |

65.0 |

72.2 |

|

8 |

2 |

BPSK |

13.0 |

14.4 |

|

9 |

2 |

QPSK |

26.0 |

28.9 |

|

10 |

2 |

QPSK |

39.0 |

43.3 |

|

11 |

2 |

16-QAM |

52.0 |

57.8 |

|

12 |

2 |

16-QAM |

78.0 |

86.7 |

|

13 |

2 |

64-QAM |

104.0 |

115.6 |

|

14 |

2 |

64-QAM |

117.0 |

130.0 |

|

15 |

2 |

64-QAM |

130.0 |

144.4 |

表1-3 MCS对应速率表(40MHz)

|

MCS索引 |

空间流数量 |

调制方式 |

速率(Mb/s) |

|

|

800ns GI |

400ns GI |

|||

|

0 |

1 |

BPSK |

13.5 |

15.0 |

|

1 |

1 |

QPSK |

27.0 |

30.0 |

|

2 |

1 |

QPSK |

40.5 |

45.0 |

|

3 |

1 |

16-QAM |

54.0 |

60.0 |

|

4 |

1 |

16-QAM |

81.0 |

90.0 |

|

5 |

1 |

64-QAM |

108.0 |

120.0 |

|

6 |

1 |

64-QAM |

121.5 |

135.0 |

|

7 |

1 |

64-QAM |

135.0 |

150.0 |

|

8 |

2 |

BPSK |

27.0 |

30.0 |

|

9 |

2 |

QPSK |

54.0 |

60.0 |

|

10 |

2 |

QPSK |

81.0 |

90.0 |

|

11 |

2 |

16-QAM |

108.0 |

120.0 |

|

12 |

2 |

16-QAM |

162.0 |

180.0 |

|

13 |

2 |

64-QAM |

216.0 |

240.0 |

|

14 |

2 |

64-QAM |

243.0 |

270.0 |

|

15 |

2 |

64-QAM |

270.0 |

300.0 |

从表中可以得到结论:

· 当MSC索引取值为0~7时,空间流数量为1,且当MCS=7时,速率值最大;

· 当MSC索引取值为8~15时,空间流数量为2,且当MCS=15时,速率值最大。

MCS分为三类:

· 基本MCS集:客户端必须支持的基本MCS集,才能够与AP以802.11n模式进行连接。

· 支持MCS集:AP所能够支持的更高的MCS集合,用户可以配置支持MCS集让客户端在支持基本MCS的前提下选择更高的速率与AP进行数据传输。

· 组播MCS集:AP以组播方式对其BSS内的客户端发送消息所使用的速率。

802.11ac中定义的VHT-MCS表在表项内容上与802.11n的MCS表完全相同,只是在子表划分方式上存在区别,VHT-MCS根据信道带宽和空间流数量的组合来划分子表。802.11ac支持20MHz、40MHz、80MHz和160MHz(80+80MHz)四种带宽,最多支持8条空间流,因此VHT-MCS表共划分为32个子表。每个子表中的MCS索引独立编号,目前编号范围为0~9。AP支持的VHT-MCS表仅有12套,具体如表1-4~表1-15所示。

![]()

完整的VHT-MCS对应速率表可参见IEEE 802.11ac-2013标准协议。

表1-4 VHT-MCS对应速率表(20MHz,1NSS)

|

VHT-MCS索引 |

空间流数量 |

调制方式 |

速率(Mb/s) |

|

|

800ns GI |

400ns GI |

|||

|

0 |

1 |

BPSK |

6.5 |

7.2 |

|

1 |

1 |

QPSK |

13.0 |

14.4 |

|

2 |

1 |

QPSK |

19.5 |

21.7 |

|

3 |

1 |

16-QAM |

26.0 |

28.9 |

|

4 |

1 |

16-QAM |

39.0 |

43.3 |

|

5 |

1 |

64-QAM |

52.0 |

57.8 |

|

6 |

1 |

64-QAM |

58.5 |

65.0 |

|

7 |

1 |

64-QAM |

65.0 |

72.2 |

|

8 |

1 |

256-QAM |

78.0 |

86.7 |

|

9 |

Not valid |

|||

表1-5 VHT-MCS对应速率表(20MHz,2NSS)

|

VHT-MCS索引 |

空间流数量 |

调制方式 |

速率(Mb/s) |

|

|

800ns GI |

400ns GI |

|||

|

0 |

2 |

BPSK |

13.0 |

14.4 |

|

1 |

2 |

QPSK |

26.0 |

28.9 |

|

2 |

2 |

QPSK |

39.0 |

43.3 |

|

3 |

2 |

16-QAM |

52.0 |

57.8 |

|

4 |

2 |

16-QAM |

78.0 |

86.7 |

|

5 |

2 |

64-QAM |

104.0 |

115.6 |

|

6 |

2 |

64-QAM |

117.0 |

130.0 |

|

7 |

2 |

64-QAM |

130.0 |

144.4 |

|

8 |

2 |

256-QAM |

156.0 |

173.3 |

|

9 |

Not valid |

|||

表1-6 VHT-MCS对应速率表(20MHz,3NSS)

|

VHT-MCS索引 |

空间流数量 |

调制方式 |

速率(Mb/s) |

|

|

800ns GI |

400ns GI |

|||

|

0 |

3 |

BPSK |

19.5 |

21.7 |

|

1 |

3 |

QPSK |

39.0 |

43.3 |

|

2 |

3 |

QPSK |

58.5 |

65.0 |

|

3 |

3 |

16-QAM |

78.0 |

86.7 |

|

4 |

3 |

16-QAM |

117.0 |

130.0 |

|

5 |

3 |

64-QAM |

156.0 |

173.3 |

|

6 |

3 |

64-QAM |

175.5 |

195.0 |

|

7 |

3 |

64-QAM |

195.0 |

216.7 |

|

8 |

3 |

256-QAM |

234.0 |

260.0 |

|

9 |

3 |

256-QAM |

260.0 |

288.9 |

表1-7 VHT-MCS对应速率表(20MHz,4NSS)

|

VHT-MCS索引 |

空间流数量 |

调制方式 |

速率(Mb/s) |

|

|

800ns GI |

400ns GI |

|||

|

0 |

4 |

BPSK |

26.0 |

28.9 |

|

1 |

4 |

QPSK |

52.0 |

57.8 |

|

2 |

4 |

QPSK |

78.0 |

86.7 |

|

3 |

4 |

16-QAM |

104.0 |

115.6 |

|

4 |

4 |

16-QAM |

156.0 |

173.3 |

|

5 |

4 |

64-QAM |

208.0 |

231.1 |

|

6 |

4 |

64-QAM |

234.0 |

260.0 |

|

7 |

4 |

64-QAM |

260.0 |

288.9 |

|

8 |

4 |

256-QAM |

312.0 |

346.7 |

|

9 |

Not valid |

|||

表1-8 VHT-MCS对应速率表(40MHz,1NSS)

|

VHT-MCS索引 |

空间流数量 |

调制方式 |

速率(Mb/s) |

|

|

800ns GI |

400ns GI |

|||

|

0 |

1 |

BPSK |

13.5 |

15.0 |

|

1 |

1 |

QPSK |

27.0 |

30.0 |

|

2 |

1 |

QPSK |

40.5 |

45.0 |

|

3 |

1 |

16-QAM |

54.0 |

60.0 |

|

4 |

1 |

16-QAM |

81.0 |

90.0 |

|

5 |

1 |

64-QAM |

108.0 |

120.0 |

|

6 |

1 |

64-QAM |

121.5 |

135.0 |

|

7 |

1 |

64-QAM |

135.0 |

150.0 |

|

8 |

1 |

256-QAM |

162.0 |

180.0 |

|

9 |

1 |

256-QAM |

180.0 |

200.0 |

表1-9 VHT-MCS对应速率表(40MHz,2NSS)

|

VHT-MCS索引 |

空间流数量 |

调制方式 |

速率(Mb/s) |

|

|

800ns GI |

400ns GI |

|||

|

0 |

2 |

BPSK |

27.0 |

30.0 |

|

1 |

2 |

QPSK |

54.0 |

60.0 |

|

2 |

2 |

QPSK |

81.0 |

90.0 |

|

3 |

2 |

16-QAM |

108.0 |

120.0 |

|

4 |

2 |

16-QAM |

162.0 |

180.0 |

|

5 |

2 |

64-QAM |

216.0 |

240.0 |

|

6 |

2 |

64-QAM |

243.0 |

270.0 |

|

7 |

2 |

64-QAM |

270.0 |

300.0 |

|

8 |

2 |

256-QAM |

324.0 |

360.0 |

|

9 |

2 |

256-QAM |

360.0 |

400.0 |

表1-10 VHT-MCS对应速率表(40MHz,3NSS)

|

VHT-MCS索引 |

空间流数量 |

调制方式 |

速率(Mb/s) |

|

|

800ns GI |

400ns GI |

|||

|

0 |

3 |

BPSK |

40.5 |

45.0 |

|

1 |

3 |

QPSK |

81.0 |

90.0 |

|

2 |

3 |

QPSK |

121.5 |

135.0 |

|

3 |

3 |

16-QAM |

162.0 |

180.0 |

|

4 |

3 |

16-QAM |

243.0 |

270.0 |

|

5 |

3 |

64-QAM |

324.0 |

360.0 |

|

6 |

3 |

64-QAM |

364.5 |

405.0 |

|

7 |

3 |

64-QAM |

405.0 |

450.0 |

|

8 |

3 |

256-QAM |

486.0 |

540.0 |

|

9 |

3 |

256-QAM |

540.0 |

600.0 |

表1-11 VHT-MCS对应速率表(40MHz,4NSS)

|

VHT-MCS索引 |

空间流数量 |

调制方式 |

速率(Mb/s) |

|

|

800ns GI |

400ns GI |

|||

|

0 |

4 |

BPSK |

54.0 |

60.0 |

|

1 |

4 |

QPSK |

108.0 |

120.0 |

|

2 |

4 |

QPSK |

162.0 |

180.0 |

|

3 |

4 |

16-QAM |

216.0 |

240.0 |

|

4 |

4 |

16-QAM |

324.0 |

360.0 |

|

5 |

4 |

64-QAM |

432.0 |

480.0 |

|

6 |

4 |

64-QAM |

486.0 |

540.0 |

|

7 |

4 |

64-QAM |

540.0 |

600.0 |

|

8 |

4 |

256-QAM |

648.0 |

720.0 |

|

9 |

4 |

256-QAM |

720.0 |

800.0 |

表1-12 VHT-MCS对应速率表(80MHz,1NSS)

|

VHT-MCS索引 |

空间流数量 |

调制方式 |

速率(Mb/s) |

|

|

800ns GI |

400ns GI |

|||

|

0 |

1 |

BPSK |

29.3 |

32.5 |

|

1 |

1 |

QPSK |

58.5 |

65.0 |

|

2 |

1 |

QPSK |

87.8 |

97.5 |

|

3 |

1 |

16-QAM |

117.0 |

130.0 |

|

4 |

1 |

16-QAM |

175.5 |

195.0 |

|

5 |

1 |

64-QAM |

234.0 |

260.0 |

|

6 |

1 |

64-QAM |

263.0 |

292.5 |

|

7 |

1 |

64-QAM |

292.5 |

325.0 |

|

8 |

1 |

256-QAM |

351.0 |

390.0 |

|

9 |

1 |

256-QAM |

390.0 |

433.3 |

表1-13 VHT-MCS对应速率表(80MHz,2NSS)

|

VHT-MCS索引 |

空间流数量 |

调制方式 |

速率(Mb/s) |

|

|

800ns GI |

400ns GI |

|||

|

0 |

2 |

BPSK |

58.5 |

65.0 |

|

1 |

2 |

QPSK |

117.0 |

130.0 |

|

2 |

2 |

QPSK |

175.5 |

195.0 |

|

3 |

2 |

16-QAM |

234.0 |

260.0 |

|

4 |

2 |

16-QAM |

351.0 |

390.0 |

|

5 |

2 |

64-QAM |

468.0 |

520.0 |

|

6 |

2 |

64-QAM |

526.5 |

585.0 |

|

7 |

2 |

64-QAM |

585.0 |

650.0 |

|

8 |

2 |

256-QAM |

702.0 |

780.0 |

|

9 |

2 |

256-QAM |

780.0 |

866.7 |

表1-14 VHT-MCS对应速率表(80MHz,3NSS)

|

VHT-MCS索引 |

空间流数量 |

调制方式 |

速率(Mb/s) |

|

|

800ns GI |

400ns GI |

|||

|

0 |

3 |

BPSK |

87.8 |

97.5 |

|

1 |

3 |

QPSK |

175.5 |

195.0 |

|

2 |

3 |

QPSK |

263.3 |

292.5 |

|

3 |

3 |

16-QAM |

351.0 |

390.0 |

|

4 |

3 |

16-QAM |

526.5 |

585.0 |

|

5 |

3 |

64-QAM |

702.0 |

780.0 |

|

6 |

Not valid |

|||

|

7 |

3 |

64-QAM |

877.5 |

975.0 |

|

8 |

3 |

256-QAM |

1053.0 |

1170.0 |

|

9 |

3 |

256-QAM |

1170.0 |

1300.0 |

表1-15 VHT-MCS对应速率表(80MHz,4NSS)

|

VHT-MCS索引 |

空间流数量 |

调制方式 |

速率(Mb/s) |

|

|

800ns GI |

400ns GI |

|||

|

0 |

4 |

BPSK |

117.0 |

130.0 |

|

1 |

4 |

QPSK |

234.0 |

260.0 |

|

2 |

4 |

QPSK |

351.0 |

390.0 |

|

3 |

4 |

16-QAM |

468.0 |

520.0 |

|

4 |

4 |

16-QAM |

702.0 |

780.0 |

|

5 |

4 |

64-QAM |

936.0 |

1040.0 |

|

6 |

4 |

64-QAM |

1053.0 |

1170.0 |

|

7 |

4 |

64-QAM |

1170.0 |

1300.0 |

|

8 |

4 |

256-QAM |

1404.0 |

1560.0 |

|

9 |

4 |

256-QAM |

1560.0 |

1733.3 |

和MCS一样,VHT-MCS也分为三类:基本VHT-MCS集、支持VHT-MCS集和组播VHT-MCS集,每类的意义也和MCS相同。

配置射频工作信道的目的是尽量减少和避免射频的干扰。干扰主要来自两方面:一种是WLAN设备间的干扰,比如相邻WLAN设备使用相同信道,会造成相互干扰;另一种是WLAN设备和其他无线射频之间的干扰,比如WLAN设备使用的信道上有雷达信号则必须立即让出该信道。

射频工作的信道可以手工配置或者由系统自动选择。

· 如果用户配置了手工信道,所配置的信道将一直被使用而不能自动更改,除非发现雷达信号。如果因为发现雷达信号而进行信道切换,AP会在30分钟后将信道切换回手工指定的信道,并静默一段时间,如果在静默时间内没有发现雷达信号,则开始使用该信道;如果发现雷达信号,则再次切换信道。

· AP默认采用自动信道模式,随机选择工作信道。

射频的最大传输功率只能在射频支持的功率范围内进行选取,即保证射频的最大传输功率在合法范围内。射频支持的功率范围由国家码、信道、AP型号、射频模式、天线类型、带宽等属性决定,修改上述属性,射频支持的功率范围和最大传输功率将自动调整为合法值。

如果先开启功率调整,再配置功率锁定,AC会自动将当前传输功率设置并锁定为自动功率调整后的功率值,在AC重启后,AP能继续使用锁定的功率调整值。

如果先配置功率锁定命令,后开启功率调整功能,由于功率已经被锁定,功率调整功能不会运行,所以在开启功率调整功能前,请确保功率没有被锁定。

功率锁定后,如果信道发生调整,并且锁定的功率值大于调整后使用信道支持的最大功率,设备会将功率值调整为信道支持的最大功率。

有关自动功率调整相关配置的详细介绍请参见“网络 > 无线配置 > 射频资源 > 射频优化”页面。

· 禁用速率:AP禁用的速率。

· 强制速率:客户端关联AP时,AP要求客户端必须支持的速率。

· 支持速率:AP所支持的速率。客户端关联AP后,可以在AP支持的“支持速率集”中选用更高的速率发送报文。当受干扰、重传、丢包等影响较大时,AP会自动降低对客户端的发送速率;当受影响较小时,AP会自动升高对客户端的发送速率。

· 组播速率:AP向客户端发送组播和广播报文的速率。组播速率必须在强制速率中选取,且只能配置一个速率值或由AP自动选择合适的速率。

![]()

只有2.4GHz射频,才支持配置前导码类型。

前导码是数据报文头部的一组Bit位,用于同步发送端与接收端的传输信号。前导码的类型有两种,长前导码和短前导码。短前导码能使网络性能更好,默认使用短前导码。如果需要兼容网络中一些较老的客户端时可以使用长前导码保持兼容。

天线发出的电磁波在介质中传播的时候,随着距离的增加以及周围环境因素的影响,信号强度逐渐降低。电磁波的覆盖范围主要与环境的开放程度、障碍物的材质类型有关。设备在不加外接天线的情况下,传输距离约300米,若空间中有隔离物,传输大约在35~50米左右。

如果借助于外接天线,覆盖范围则可以达到30~50公里甚至更远,这要视天线本身的增益而定。

在WLAN环境中,AP通过不断广播Beacon帧来让客户端发现自己。AP发送Becaon帧时间间隔越小,AP越容易被客户端发现,但AP的功耗越大。

当射频模式为802.11g或802.11gn时,为了提高传输速率,可以通过开启禁止802.11b客户端接入功能来隔离低速率的802.11b客户端的影响;当开启禁止802.11b客户端接入功能后,不允许客户端以802.11b模式接入。

在无线环境中,为了避免冲突的产生,无线设备在发送数据前会执行冲突避免,即使用RTS/CTS(Request to Send/Clear to Send,请求发送/允许发送)帧或CTS-to-self(反身CTS)帧来清空传送区域,取得信道使用权。但是如果每次发送数据前都执行冲突避免,则会降低过多的传输量,浪费了无线资源。因此,802.11协议规定仅当发送帧长超过RTS门限的帧时,需要执行冲突避免;帧长小于RTS门限的帧,则可以直接发送。

当网络中设备较少时,产生干扰的概率较低,可以适当增大RTS门限以减少冲突避免的执行次数,提高吞吐量。当网络中设备较多时,可以通过降低RTS门限,增加冲突避免的执行次数来减少干扰。

![]()

只有当射频模式为802.11g或802.11n(2.4GHz)时,才支持配置802.11g保护功能。

当网络中同时存在802.11b和802.11g的客户端,由于调制方式不同,802.11b客户端无法解析802.11g信号,会导致802.11b与802.11g网络之间彼此造成干扰。802.11g保护功能用于避免干扰情况的发生,通过使802.11g和802.11n设备发送RTS/CTS报文或CTS-to-self报文来取得信道使用权,确保802.11b客户端能够检测到802.11g和802.11n客户端正在进行数据传输,实现冲突避免。

开启802.11g保护功能后,当AP在其工作信道上扫描到802.11b信号,则会在传输数据前通过发送RTS/CTS报文或CTS-to-self报文进行冲突避免,并通知客户端开始执行802.11g保护功能;如果未检测到802.11b信号,则不会采取上述动作。

当802.11b客户端在开启了802.11g或802.11n(2.4GHz)的AP上接入时,AP上的802.11g保护功能将自动开启并生效。

帧的分片是将一个较大的帧分成更小的分片,每个分片独立进行传输和确认。当帧的实际大小超过指定的分片门限值时,该帧将被分片传输。

在干扰较大的无线环境,建议适当降低帧的分片门限值,增加帧的分片数量,则当传输受到干扰时,仅需要重传未成功发送的分片,从而提高吞吐量。

在无线网络中传输的单播数据,必须得到接收端的应答,否则便认为传送失败。设备会对传送失败的帧进行重传,如果在达到最大重传次数时,仍然没有传送成功,则丢弃该帧,并将此状况告知上层协议。

每个帧或帧片段都分别对应一个重传计数器。无线设备上具有两个重传计数器:短帧重传计数器与长帧重传计数器。长度小于RTS门限值的帧视为短帧;长度超过RTS门限值的帧则为长帧。当帧传送失败,对应的重传计数器累加,然后重新传送帧,直至达到最大重传次数。

区分短帧和长帧的主要目的是为了让网络管理人员利用不同长度的帧来调整重传策略。由于发送长帧前需要执行冲突避免,因此长帧比短帧占用了更多的缓存空间和传输时间。在配置帧的最大重传次数时,适当减少长帧的最大重传次数,可以减少所需要的缓存空间和传输时间。

![]()

如果多个用户登录到AC设备上对某台AP配置802.11n功能,同一时间只有一个用户可以配置成功。

IEEE 802.11n协议的制定,旨在提供高带宽、高质量的WLAN服务,使无线局域网达到以太网的性能水平。802.11n通过物理层和MAC(Media Access Control,媒体访问控制)层的优化来提高WLAN的吞吐能力,从而提高传输速率。

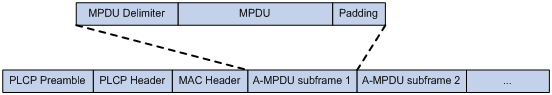

802.11n的物理层建立在OFDM系统之上,采用MIMO(Multiple Input,Multiple Output,多输入多输出)、40MHz传输带宽、Short GI(Short Guard Interval,短保护间隔)、STBC(Space-Time Block Coding,空时块编码)、LDPC(Low-Density Parity Check,低密度奇偶校验)等技术使物理层达到高吞吐(High Throughput)的效果,并采用A-MPDU(Aggregate MAC Protocol Data Unit,聚合MAC协议数据单元)、A-MSDU(Aggregate MAC Service Data Unit,聚合MAC服务数据单元)、BA(Block Acknowledgment,块确认)等技术,提高MAC层的传输效率。

802.11n标准中采用A-MPDU聚合帧格式,减少了每个传输帧中的附加信息,同时也减少了所需要的ACK帧的数目,从而降低了协议的负荷,有效的提高了网络吞吐量。A-MPDU是将多个MPDU(MAC Protocol Data Unit,MAC协议数据单元)聚合为一个A-MPDU,这里的MPDU为经过802.11封装的数据报文。A-MPDU抢占一次信道并使用一个PLCP(Physical Layer Convergence Procedure,物理层汇聚协议)头来提升信道利用率。一个A-MPDU中的所有MPDU必须拥有相同的QoS优先级,由同一设备发送,并被唯一的一个设备接收。

图1-5 A-MPDU报文格式图

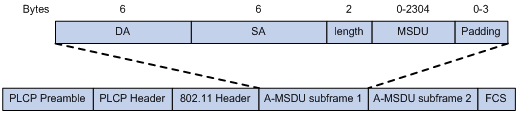

A-MSDU技术是指把多个MSDU(MAC Service Data Unit,MAC服务数据单元)聚合成一个较大的载荷。目前,MSDU仅指Ethernet报文。通常,当AP或客户端从协议栈收到MSDU报文时,会封装Ethernet报文头,封装之后称之为A-MSDU Subframe;而在通过射频发送出去前,需要一一将其转换成802.11报文格式。而A-MSDU技术旨在将若干个A-MSDU Subframe聚合到一起,并封装为一个802.11报文进行发送。从而减少了发送每一个802.11报文所需的PLCP Preamble、PLCP Header和802.11MAC Header的开销,提高了报文发送的效率。

图1-6 A-MSDU报文格式图

A-MSDU是将多个MSDU组合在一起发送,这些MSDU必须拥有相同的QoS优先级,而且必须由同一设备发送,并被唯一的一个设备接收。当一个设备接收到一个A-MSDU时,需要将这个A-MSDU分解成多个MSDU后分别处理。

Short GI是802.11n针对802.11a/g所做的改进。射频在使用OFDM调制方式发送数据时,整个帧是被划分成不同的数据块进行发送的,为了数据传输的可靠性,数据块之间会有GI(Guard Interval,保护间隔),用以保证接收侧能够正确的解析出各个数据块。无线信号的空间传输会因多径等因素在接收侧形成时延,如果后面的数据块发送的过快,会和前一个数据块形成干扰,GI就是用来规避这个干扰的。802.11a/g的GI时长为800ns,在多径效应不严重时,可以使用Short GI,Short GI时长为400ns,在使用Short GI的情况下,可提高10%的传输速率。另外,Short GI与带宽无关,支持20MHz、40MHz带宽。

802.11n引入了LDPC(Low-Density Parity Check,低密度奇偶校验)机制,该机制通过校验矩阵定义了一类线性码,并在码长较长时需要校验矩阵满足“稀疏性”,即校验矩阵中1的个数远小于0。在802.11n出现以前,所有以OFDM为调制方式的设备都使用卷积作为前向纠错码。802.11n引入了LDPC校验码,将传输的信噪比增加到了1.5到3dB之间,使传输质量得到提升。对LDPC的支持需要设备间的协商,以保证设备双方都支持LDPC校验。

802.11n引入了STBC(Space-Time Block Coding,空时块编码)机制,该机制可以将空间流编码成时空流,是802.11n中使用的一个简单的可选的发送分集机制。该机制的优点是不要求客户端具有高的数据传输速率,就可以得到强健的链路性能。STBC是完全开环的,不要求任何反馈或额外的系统复杂度,但是会降低效率。

当非802.11n客户端上线时,将使用基础速率传输单播数据。当802.11n客户端上线时,将使用MCS索引所代表的调制与编码策略传输单播数据。

当未配置组播MCS索引时,802.11n客户端和AP之间将使用组播速率发送组播数据;当配置了组播MCS索引且客户端都是802.11n客户端时,AP和客户端将使用组播MCS索引所代表的调制与编码策略传输组播数据。当配置了组播索引且存在非802.11n客户端时,AP和客户端将使用基础模式的组播速率传输组播数据,即802.11a/b/g的组播速率。

需要注意的是:

· 组播MCS索引需要小于或等于最大基本MCS索引,最大基本MCS需要小于或等于最大支持MCS索引。

· 配置的802.11n基本MCS最大索引值index表示射频的802.11n基本MCS的最大索引值,即该射频的802.11n基本MCS集是0~index。

· 配置的802.11n支持MCS最大索引值index表示射频的802.11n支持MCS的最大索引值,即该射频的802.11n支持MCS集是0~index。

· 配置的802.11n组播MCS索引值index表示射频发送802.11n组播报文使用的MCS索引。

开启仅允许802.11n及802.11ac客户端接入功能后,仅允许802.11n及802.11ac客户端接入,不允许802.11a/b/g客户端接入,可以隔离低速率的客户端的影响,提高802.11n设备的传输速率。

802.11n沿用了802.11a/b/g的信道结构。20MHz信道划分为64个子信道,为了防止相邻信道干扰,在802.11a/g中,需预留12个子信道,同时,需用4个子信道充当导频(pilot carrier)以监控路径偏移,因此20MHz带宽的信道在802.11a/g中用于传输数据的子信道数为48个;而在802.11n中,只需预留8个子信道,加上充当导频的4个子信道,20MHz带宽的信道在802.11n中用于传输数据的子信道数为52个,提高了传输速率。

802.11n将两个相邻的20MHz带宽绑定在一起,组成一个40MHz通讯带宽(其中一个为主信道,另一个为辅信道)来提高传输速率。

射频的带宽配置及芯片的支持能力决定了射频工作在20MHz的带宽还是工作在20/40MHz的带宽。

MIMO是指一个天线采用多条流进行无线信号的发送和接收。MIMO能够在不增加带宽的情况下成倍的提高信息吞吐量和频谱利用率。MIMO模式包括以下四种:

· 1x1:采用一条流进行无线信号的发送和接收。

· 2x2:采用两条流进行无线信号的发送和接收。

· 3x3:采用三条流进行无线信号的发送和接收。

· 4x4:采用四条流进行无线信号的发送和接收。

支持流的数量与AP型号有关,请以设备的实际情况为准。

开启绿色节能功能后,在没有用户与Radio关联时,Radio将工作在1x1模式(仅采用一条流进行无线信号的发送和接收),节省用电量。

![]()

本功能所指的802.11n包括802.11n和802.11ac。

当网络中同时存在802.11n和非802.11n的客户端,由于调制方式不同,非802.11n客户端无法解析802.11n信号,会导致非802.11n与802.11n网络之间彼此造成干扰。802.11n保护功能用于避免干扰情况的发生,通过使802.11n设备发送RTS/CTS报文或CTS-to-self报文来取得信道使用权,确保非802.11n客户端能够检测到802.11n客户端正在进行数据传输,实现冲突避免。

开启802.11n保护功能后,当AP在其工作信道上扫描到非802.11n信号,则会在传输数据前通过发送RTS/CTS报文或CTS-to-self报文进行冲突避免,并通知客户端开始执行802.11n保护功能;如果未检测到非802.11n信号,则不会采取上述动作。

当非802.11n客户端在开启了802.11n或802.11ac的AP上接入时,AP上的802.11n保护功能将自动开启并生效。

![]()

· 本特性的支持情况与用户选择的AP型号有关,请以设备的实际情况为准。

· 本特性仅对802.11n及802.11ac模式的射频生效。

开启智能天线功能之后,AP能够根据客户端的当前位置和信道信息,自动调整信号的发送参数,使射频能够集中发送至接收方所处的位置,从而提高客户端的信号质量和稳定性。

针对不同使用环境,本设备提供以下几种智能天线策略:

· 自适应策略:对语音视频等报文使用高可靠性策略,对其它报文使用高吞吐量策略。

· 高可靠性策略:优化噪声影响,抵抗局部干扰源,保证客户端带宽,降低客户端下线几率。本策略适用于对于带宽稳定要求较高的环境。

· 高吞吐量策略:提高收发信号强度,增加吞吐量。本策略适用于对于性能要求较高的环境。

![]()

如果多个用户登录到AC设备上对某台AP配置802.11ac功能,同一时间只有一个用户可以配置成功。

802.11ac是802.11n的继承者,它采用并扩展了源自802.11n的众多概念,包括更宽的射频带宽(提升至160MHz)、更多的MIMO空间流(增加到8)、多用户的MIMO、以及更高阶的调制方式(达到256QAM),从而进一步提高了WLAN的传输速率。

当802.11ac客户端上线时,将使用NSS(Number of Spatial Streams,空间流数)所对应的VHT-MCS索引所代表的调制与编码策略传输单播数据。

当非802.11ac客户端上线时,将使用基础速率或MCS所代表的调制与编码策略传输单播数据。

当未配置组播NSS时,802.11ac客户端和AP之间将使用组播速率或组播MCS所代表的调制与编码策略发送组播数据。

当配置了组播NSS且客户端都是802.11ac客户端时,AP和客户端将使用VHT-MCS索引所代表的调制与编码策略传输组播数据。

当配置了组播NSS且存在非802.11ac客户端时,AP和客户端将使用基础模式的组播速率或MCS所代表的调制与编码策略传输组播数据,即802.11a/b/g/n的组播速率。

需要注意的是:

· 组播NSS需要小于或等于最大基本NSS,最大基本NSS需要小于或等于最大支持NSS。

· 配置的802.11ac基本NSS最大数值number表示射频的802.11ac最大基本NSS,即该射频的802.11ac基本NSS是1~number。

· 配置的802.11ac支持NSS最大数值number表示射频的802.11ac最大支持NSS,即该射频的802.11ac支持NSS是1~number。

· 配置的802.11ac组播NSS数值number表示射频发送802.11ac组播报文使用的NSS。配置的VHT-MCS索引值index表示射频发送802.11ac组播报文使用的对应NSS的VHT-MCS索引。

开启仅允许802.11ac客户端接入功能后,仅允许802.11ac客户端接入,不允许802.11a/b/g/n客户端接入,可以隔离低速率的客户端的影响,提高802.11ac设备的传输速率。

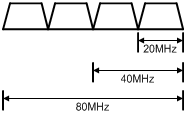

802.11ac将信道带宽从802.11n的20MHz/40MHz提升到了80MHz。带宽的提升带来了可用数据子载波的增加。

802.11ac沿用了802.11n的信道带宽划定方式,通过将相邻的信道合并得到更大带宽的信道。在802.11ac中,可以将相邻的两个20Mhz信道合并得到带宽为40Mhz的信道,也可以将两个40Mhz带宽的信道合并,得到带宽为80Mhz的信道。

图1-7 802.11ac信道带宽划定方式示意图

WLAN RRM(Radio Resource Management,射频资源管理)是一种可升级的射频管理解决方案,通过“采集(AP实时收集射频环境信息)->分析(AC对AP收集的数据进行分析评估)->决策(根据分析结果,AC统筹分配信道和发送功率)->执行(AP执行AC设置的配置,进行射频资源调优)”的方法,提供一套系统化的实时智能射频管理方案,使无线网络能够快速适应无线环境变化,保持最优的射频资源状态。WLAN RRM主要通过信道调整和功率调整的方式来优化射频的服务质量。

信道调整是指AC在调整周期到达时,通过计算信道质量,挑选出质量最优的信道应用到Radio上。影响信道质量的因素包括:

· 误码率:包括无线报文传输过程中物理层的误码率和CRC错误。

· 干扰:802.11信号或非802.11信号对无线接入服务产生的影响。

· 重传:由于AP没有收到ACK报文造成的数据重传。

· 雷达信号:在工作信道上检测到雷达信号。在这种情况下,AC会立即通知AP切换工作信道。

信道调整的工作流程如下:

(1) AC检测当前工作信道,如果信道质量变差达到任意一个调整门限,则AC通过计算信道质量,挑选出质量最优的新信道。调整门限包括CRC错误门限、信道干扰门限和重传门限。

(2) AC比较新旧信道的信道质量,只有在新旧信道的信道质量差超过容限系数时,AP才会应用新信道。

功率调整就是在整个无线网络的运行过程中,AC能够根据实时的无线环境情况,动态地调整Radio的发送功率,使Radio的发送功率在能够覆盖足够范围的情况下减少对其他Radio的干扰。Radio的发送功率增加或减少取决于以下因素:

· 邻居Radio数(邻居Radio指的是一个Radio能探测到的、由同一AC管理的其他Radio);

· 在邻居Radio的功率排名中指定Radio;

· 指定邻居Radio接收到本Radio的功率值和设置的功率调整门限值的比较情况。

增加邻居Radio或某个邻居Radio发生故障或离线时,AP会根据由邻居Radio的功率排名中指定Radio探测到本AP的Radio功率值和功率调整门限值的比较结果调整自身的发送功率。如果AP上某个Radio的邻居数达到触发功率调整的最大邻居数,AP会根据以下原则来调整功率:

· 如果指定的邻居Radio接收到该AP上某Radio的功率大于配置的门限值,且差值超过6,那么本AP会减小该Radio的功率。

· 如果指定的邻居Radio接收到该AP上某Radio的功率小于配置的门限值,且差值超过3,那么本AP会增大该Radio的功率。

如果Radio的邻居Radio数小于触发功率调整的最大邻居数,AP会将该Radio的功率调整到最大值。

AP支持三种功率调整模式,它们分别适用于不同的无线环境:

· 自定义模式:缺省的功率调整模式,当覆盖模式与高密模式均无法达到理想效果时,可以通过手动配置功率调整参数来进行功率调整。

· 覆盖模式:该模式下功率调整方式偏向于扩大AP信号的覆盖范围,适用于AP数量较少的无线环境。

· 高密模式:该模式下的功率调整方式偏向于避免AP之间的信号干扰,适用于AP数量较多,存在大量信号重叠区域的无线环境。

高密模式和覆盖模式为系统预定义的功率调整模式,在这两种模式下,功率调整的相关参数为系统预设,不能修改。只有在自定义模式下,用户才能设置功率调整参数。

自动信道调整、自动功率调整功能处于关闭状态时,如果希望信道利用率与干扰率依旧能够实时显示,需要开启射频扫描功能。

开启射频扫描功能后,AP将对无线环境进行扫描与数据采集工作,周期性的将数据上报给AC,由AC生成信道报告和邻居报告,二者用于信道利用率、干扰率的统计。

启用信道或功率调整功能后,每隔一定时间AC就会重新计算Radio的信道质量或功率大小,如果计算结果满足设定的调整条件,则会进行信道或功率的调整。但在某些干扰严重的环境,频繁调整信道或功率很可能会影响用户的正常使用。在这种情况下,可以通过配置RRM保持调整组,保证在一定时间内稳定RRM保持调整组内Radio的信道和功率。对于没有加入到RRM保持调整组的Radio,其信道和功率将正常调整。

Baseline(射频工作参数基线)保存了Radio的即时工作信道和传输功率,以及对应的射频参数信息。如果当前Radio的工作信道与功率值合适,则可以将Radio的信道、功率值存储为射频工作参数基线,在需要的时候重新应用这些保存的值。

射频工作参数基线保存、应用范围有三种:某AP下的一个Radio、某AP组下同一型号AP的同一类型Radio、同一AC下的所有AP的Radio。

如果某个Radio满足下列条件之一,则射频工作参数基线中保存的工作信道与功率值均不会应用到对应的Radio。

· 射频不存在;

· 射频状态为Down;

· 射频工作参数基线中保存的射频类型与实际射频类型不匹配;

· 射频工作参数基线中保存的AP的区域码与实际情况不匹配;

· 无线服务未生效;

· 射频工作参数基线中保存的射频工作信道不合法;

· 射频工作参数基线中保存的射频带宽与实际射频带宽不匹配;

· 射频工作信道已手动配置为固定值;

· 工作信道被锁定;

· 当前工作信道处于信道保持调整期;

· 射频功率被锁定;

· 当前射频功率处于功率保持调整期;

· 射频工作参数基线中保存的射频功率小于配置的最小传输功率;

· 射频工作参数基线中保存的射频功率大于配置的最大传输功率。

WLAN负载均衡用于在高密度无线网络环境中平衡Radio的负载,充分地保证每个AP的性能和无线客户端的带宽。

启动负载均衡的WLAN环境要求为:相互进行负载均衡的AP必须要连到同一AC上,并且客户端能扫描到相互进行负载均衡的Radio,客户端接入的SSID快速关联功能处于关闭状态。

目前,AC支持两种类型的负载均衡:基于Radio的负载均衡和基于负载均衡组的负载均衡。

· 基于Radio的负载均衡是针对AC上的所有Radio进行的负载均衡。

· 基于负载均衡组的负载均衡可以限制负载均衡的范围,在跨AP的多个Radio之间进行负载均衡。创建负载均衡组后,AC将以负载均衡组为单位,在各个组内的Radio间进行会话模式、流量模式或带宽模式的负载均衡,没有加入到任何负载均衡组的Radio不会参与负载均衡。

· 会话模式:当Radio上的在线客户端数量达到或超过会话门限值并且与同一AC内其他Radio上的在线客户端数量最小者的差值达到或超过会话差值门限值,Radio才会开始运行负载均衡。

· 流量模式:当Radio上的流量达到或超过流量门限值并且与同一AC内其他Radio上的流量最小者的差值达到或超过流量差值门限值,Radio才会开始运行负载均衡。

· 带宽模式:当Radio上的带宽达到或超过带宽门限值并且与同一AC内其他Radio上的带宽最小者的差值达到或超过带宽差值门限值,Radio才会开始运行负载均衡。

· 负载均衡RSSI门限:在进行负载均衡计算时,一个客户端可能会被多个Radio检测到,如果某个Radio检测到该客户端的RSSI值低于设定值,则该Radio将判定该客户端没有被检测到。如果只有过载的Radio可以检测到某客户端,其他Radio由于检测到该客户端的RSSI值低于设定值,将判定该客户端没有被检测到,则AC会通过让过载的Radio减少拒绝该客户端关联请求的最大次数,增大该客户端接入的概率。

· 设备拒绝客户端关联请求的最大次数:如果客户端反复向某个Radio发起关联请求,且Radio拒绝客户端关联请求次数达到设定的最大拒绝关联请求次数,那么该Radio会认为此时该客户端不能连接到其它任何的Radio,在这种情况下, Radio会接受该客户端的关联请求。

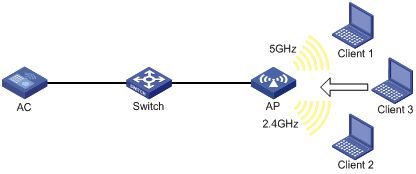

在实际无线网络环境中,有些客户端只能工作在2.4GHz频段上,有些客户端可以工作在2.4GHz频段或者5GHz频段,这有可能导致2.4GHz射频过载,5GHz射频相对空余。在这种情况下,可以使用频谱导航功能,将支持双频工作的客户端优先接入5GHz射频,使得两个频段上的客户端数量相对均衡,从而提高整网性能。

如图1-8所示,无线网络中存在三个客户端,AP上开启5GHz射频和2.4GHz射频,Client1关联到AP的5GHz射频,Client2关联到AP的2.4GHz射频。AC上开启频谱导航功能后,当Client3准备接入无线网络时,如果对5GHz射频进行关联,将直接关联成功,如果对2.4GHz射频进行关联,将被AC拒绝。

在AP的Radio接口上开启探针功能后,AP通过对信道进行扫描,收集客户端信息并生成客户端表项,实现对客户端的监测。开启探针功能后,可以在“网络 > 监控 > 探针”页面中查看监测到的信息。

AP的Radio接口不能同时开启WIPS功能和探针功能。

无线定位技术是利用基于WiFi技术的RFID(Radio Frequency Identification,射频识别)和支持Wi-Fi标准的设备发送的无线报文,实现对无线设备的定位、追踪和监测。目前,设备支持AeroScout定位、蓝牙定位、CUPID定位和指纹定位四种定位方式。

无线定位系统由以下三类设备组成:

· 被定位的设备:可以向周围发送无线报文的设备,对于AeroScout定位来说,分为Tag(AeroScout公司生产的一种定位设备)和MU(除Tag外的其他设备)两种类型。

· 定位信息接收设备:符合802.11标准要求的AP或其它接收设备。

· 定位服务器:运行定位软件的服务器。

定位信息接收设备将搜集到的定位信息发送到定位服务器,定位服务器通过软件计算出被定位设备的位置信息。

无线定位的工作过程为:

(1) AP发现定位服务器

· 对于AeroScout定位,定位服务器在发起定位信息搜集时,首先向AP发起协商,通知AP需要搜集的设备类型,Tag设备使用的组播地址等。AP在收到定位服务器发送的报文后,会将报文中的IP地址和端口号保存,用来向定位服务器发送搜集到的定位信息。随后,AP将开始搜集定位信息。

· 对于其他定位方式,AP会根据配置的定位服务器地址发送收集到的定位信息。

(2) AP搜集定位信息

AP在收到由被定位设备发出的无线报文后,会将报文与搜集到的定位信息一起封装为定位协议的协议报文(下文中简称为定位报文)发送给定位服务器。

(3) 定位服务器进行定位计算

定位服务器收到定位报文后,提取报文中的定位信息并按照定位算法进行计算,得到被定位设备的位置信息。

在无线网络中,AP可能收到非工作信道上的无线报文,由于AP接收到此类报文的RSSI要比报文所在信道的真实RSSI值低,不适合定位服务器进行定位计算。因此,AeroScout定位方式中提供了信道匹配功能,AP在接收到无线报文后,将按以下方法对Tag设备和MU设备进行信道匹配处理:

· Tag设备会将每个无线报文在多个信道上进行发送,并且携带信道信息,以适应周围接收无线报文的不同AP。AP在收到无线报文后,将报文中携带的信道信息与当前工作信道进行比较,如果信道一致,则将该报文封装后发送给定位服务器,如果信道不一致,直接丢弃该报文。

· MU设备发送的无线报文中不携带信道信息,由AP完成信道匹配难度较大,所以AP在收到MU设备发送的无线报文后,直接封装发送给定位服务器,由定位服务器完成信道匹配工作。

由于AP需要将与自己关联和非关联的客户端定位报文都发送给定位服务器,报文数量可能非常庞大。通过报文稀释功能,可以有效减少AP向定位服务器发送的报文数量。报文稀释功能是指AP每收到一定数量的报文后,才会向定位服务器发送一个报文。例如,将稀释因子配置为100,则AP在收到100个来自同一客户端的无线报文(不包括管理报文和广播报文)后,才会将其封装成定位报文并向定位服务器发送。

此外,在稀释超时时间内,若AP收到的报文数量没有达到稀释因子数,则将最近接收到的无线报文发送给定位服务器,避免报文搜集周期过长,影响定位的准确性。

QoS即服务质量。对于网络业务,影响服务质量的因素包括传输的带宽、传送的时延、数据的丢包率等。在网络中可以通过保证传输的带宽、降低传送的时延、降低数据的丢包率以及时延抖动等措施来提高服务质量。

QoS策略包含了三个要素:类、流行为、策略。用户可以通过QoS策略将指定的类和流行为绑定起来,灵活地进行QoS配置。

类用来定义一系列的规则来对报文进行分类。

流行为用来定义针对报文所做的QoS动作。

策略用来将指定的类和流行为绑定起来,对符合分类条件的报文执行流行为中定义的动作。

QoS策略支持以下应用方式:

· 基于接口应用QoS策略:QoS策略对通过接口接收或发送的流量生效。接口的每个方向(出和入两个方向)只能应用一个策略。如果QoS策略应用在接口的出方向,则QoS策略对本地协议报文不起作用。一些常见的本地协议报文如下:链路维护报文等。

· 基于全局应用QoS策略:QoS策略对所有流量生效。

报文在进入设备以后,设备会根据映射规则分配或修改报文的各种优先级的值,为队列调度和拥塞控制服务。

优先级映射功能通过报文所携带的优先级字段来映射其他优先级字段值,就可以获得决定报文调度能力的各种优先级字段,从而为全面有效的控制报文的转发调度等级提供依据。

如果配置了优先级信任模式,即表示设备信任所接收报文的优先级,会自动解析报文的优先级或者标志位,然后按照映射表映射到报文的优先级参数。

如果没有配置优先级信任模式,并且配置了端口优先级值,则表明设备不信任所接收报文的优先级,而是使用端口优先级,按照映射表映射到报文的优先级参数。

按照接收端口的端口优先级,设备通过一一映射为报文分配优先级。

根据报文自身的优先级,查找优先级映射表,为报文分配优先级参数,可以通过配置优先级信任模式的方式来实现。

在配置接口上的优先级模式时,用户可以选择下列信任模式:

· Untrust:不信任任何优先级。

· Dot1p:信任报文自带的802.1p优先级,以此优先级进行优先级映射。

· DSCP:信任IP报文自带的DSCP优先级,以此优先级进行优先级映射。

报文在进入设备以后,设备会根据映射规则分配或修改报文的各种优先级的值,为队列调度和拥塞控制服务。

优先级映射功能通过报文所携带的优先级字段来映射其他优先级字段值,就可以获得决定报文调度能力的各种优先级字段,从而为全面有效的控制报文的转发调度等级提供依据。

设备中提供了三张优先级映射表,分别802.1p优先级到本地优先级映射表、DSCP到802.1p优先级映射表和DSCP到DSCP映射表。如果缺省优先级映射表无法满足用户需求,可以根据实际情况对映射表进行修改。

802.1X协议是一种基于端口的网络接入控制协议,即在局域网接入设备的端口上对所接入的用户和设备进行认证,以便控制用户设备对网络资源的访问。

在接入设备上,802.1X认证方法有两种方式:

· CHAP或PAP认证方法。在这种方式下,设备对EAP认证过程进行终结,将收到的EAP报文中的客户端认证信息封装在标准的RADIUS报文中,与服务器之间采用PAP或CHAP方法进行认证。CHAP以密文的方式传送密码,而PAP是以明文的方式传送密码。

· EAP认证方法。在这种方式下,设备端对收到的EAP报文进行中继,使用EAPOR(EAP over RADIUS)封装格式将其承载于RADIUS报文中发送给RADIUS服务器。

端口支持以下两种接入控制方式:

· 基于端口认证:只要该端口下的第一个用户认证成功后,其它接入用户无须认证就可使用网络资源,但是当第一个用户下线后,其它用户也会被拒绝使用网络。

· 基于MAC认证:该端口下的所有接入用户均需要单独认证,当某个用户下线后,也只有该用户无法使用网络。

该功能开启后,设备会根据周期性重认证时间间隔定期向该端口在线802.1X用户发起重认证,以检测用户连接状态的变化、确保用户的正常在线,并及时更新服务器下发的授权属性(例如ACL、VLAN、User Profile)。

该功能开启后,设备会根据周期发送握手请求报文时间间隔定期向通过802.1X认证的在线用户发送握手报文,以定期检测用户的在线情况。如果设备连续多次没有收到客户端的响应报文,则会将用户置为下线状态。

设备端主动触发方式用于支持不能主动发送EAPOL-Start报文的客户端,例如Windows XP自带的802.1X客户端。设备主动触发认证的方式分为以下两种:

· 单播触发:当设备收到源MAC地址未知的报文时,主动向该MAC地址单播发送Identity类型的EAP-Request帧来触发认证。若设备端在设置的时长内没有收到客户端的响应,则重发该报文。

· 组播触发:设备每隔一定时间(缺省为30秒)主动向客户端组播发送Identity类型的EAP-Request帧来触发认证。

在端口上指定强制认证域为802.1X接入提供了一种安全控制策略。所有从该端口接入的802.1X用户将被强制使用指定的认证域来进行认证、授权和计费,从而防止用户通过恶意假冒其它域账号从本端口接入网络。另外,管理员也可以通过配置强制认证域对不同端口接入的用户指定不同的认证域,从而增加了管理员部署802.1X接入策略的灵活性。

EAD(Endpoint Admission Defense,端点准入防御)作为一个网络端点接入控制方案,它通过安全客户端、安全策略服务器、接入设备以及第三方服务器的联动,加强了对用户的集中管理,提升了网络的整体防御能力。但是在实际的应用过程中EAD客户端的部署工作量很大,例如,需要网络管理员手动为每一个EAD客户端下载、升级客户端软件,这在EAD客户端数目较多的情况下给管理员带来了操作上的不便。

802.1X认证支持的EAD快速部署功能就可以解决以上问题,它允许未通过认证的802.1X用户访问一个指定的IP地址段(称为Free IP),并可以将用户发起的HTTP访问请求重定向到该IP地址段中的一个指定的URL,实现用户自动下载并安装EAD客户端的目的。

开启了SmartOn功能的端口上收到802.1X客户端发送的EAPOL-Start报文后,将向其回复单播的EAP-Request/Notification报文,并开启SmartOn通知请求超时定时器定时器等待客户端响应的EAP-Response/Notification报文。若SmartOn通知请求超时定时器超时后客户端仍未回复,则设备会重发EAP-Request/Notification报文,并重新启动该定时器。当重发次数达到规定的最大次数后,会停止对该客户端的802.1X认证;若在重发次数达到最大次数之前收到了该Notification报文的回复报文,则获取该报文中携带的Switch ID和SmartOn密码的MD5摘要,并与设备本地配置的SmartOn的Switch ID以及SmartOn密码的MD5摘要值比较,若相同,则继续客户端的802.1X认证,否则中止客户端的802.1X认证。

802.1X SmartOn功能与在线用户握手功能互斥,建议两个功能不要同时开启。

设备对用户的管理是基于ISP(Internet Service Provider,互联网服务提供者)域的,一个ISP域对应着一套实现AAA(Authentication、Authorization、Accounting,认证、授权、计费)的配置策略,它们是管理员针对该域用户制定的一套认证、授权、计费方法,可根据用户的接入特征以及不同的安全需求组合使用。

设备支持的认证方法包括:

· 不认证:对用户非常信任,不对其进行合法性检查,一般情况下不采用这种方法。

· 本地认证:认证过程在接入设备上完成,用户信息(包括用户名、密码和各种属性)配置在接入设备上。优点是速度快,可以降低运营成本;缺点是存储信息量受设备硬件条件限制。

· 远端认证(RADIUS):认证过程在接入设备和远端的服务器之间完成,接入设备和远端服务器之间通过RADIUS协议通信。优点是用户信息集中在服务器上统一管理,可实现大容量、高可靠性、支持多设备的集中式统一认证。当远端服务器无效时,可配置备选认证方式完成认证。

设备支持的授权方法包括:

· 不授权:接入设备不请求授权信息,不对用户可以使用的操作以及用户允许使用的网络服务进行授权。此时,认证通过的login用户只有系统所给予的缺省用户角色,其中FTP/SFTP/SCP用户的工作目录是设备的根目录,但并无访问权限;认证通过的非login用户,可直接访问网络。

· 本地授权:授权过程在接入设备上进行,根据接入设备上为本地用户配置的相关属性进行授权。

· 远端授权(RADIUS):授权过程在接入设备和远端服务器之间完成。RADIUS协议的认证和授权是绑定在一起的,不能单独使用RADIUS进行授权。RADIUS认证成功后,才能进行授权,RADIUS授权信息携带在认证回应报文中下发给用户。当远端服务器无效时,可配置备选授权方式完成授权。

设备支持的计费方法包括:

· 不计费:不对用户计费。

· 本地计费:计费过程在接入设备上完成,实现了本地用户连接数的统计和限制,并没有实际的费用统计功能。

· 远端计费(RADIUS):计费过程在接入设备和远端的服务器之间完成。当远端服务器无效时,可配置备选计费方式完成计费。

每个用户都属于一个ISP域。为便于对不同接入方式的用户进行区分管理,提供更为精细且有差异化的认证、授权、计费服务,设备将用户划分为以下几个类型:

· LAN接入用户:例如802.1X认证用户。

· 登录用户:例如Telnet、FTP、终端接入用户(即从Console、AUX等接口登录的用户)。

· Portal用户。

在多ISP的应用环境中,不同ISP域的用户有可能接入同一台设备,因此系统中可以存在多个ISP域,其中包括一个缺省存在的名称为system的ISP域。如果某个用户在登录时没有提供ISP域名,系统将把它归于缺省的ISP域。系统缺省的ISP域可以手工修改为一个指定的ISP域。

用户认证时,设备将按照如下先后顺序为其选择认证域:接入模块指定的认证域->用户名中指定的ISP域->系统缺省的ISP域。其中,仅部分接入模块支持指定认证域,例如802.1X认证。

RADIUS(Remote Authentication Dial-In User Service,远程认证拨号用户服务)是一种分布式的、客户端/服务器结构的信息交互协议,能保护网络不受未授权访问的干扰,常应用在既要求较高安全性、又允许远程用户访问的各种网络环境中。

· RADIUS客户端:一般位于接入设备上,可以遍布整个网络,负责将用户信息传输到指定的RADIUS服务器,然后根据服务器返回的信息进行相应处理(如接受/拒绝用户接入)。

· RADIUS服务器:一般运行在中心计算机或工作站上,维护用户的身份信息和与其相关的网络服务信息,负责接收接入设备发送的认证、授权、计费请求并进行相应的处理,然后给接入设备返回处理结果(如接受/拒绝认证请求)。

RADIUS协议使用UDP作为封装RADIUS报文的传输层协议,通过使用共享密钥机制来保证客户端和RADIUS服务器之间消息交互的安全性。

当接入设备对用户提供AAA(Authentication、Authorization、Accounting,认证、授权、计费)服务时,若要对用户采用RADIUS服务器进行认证、授权、计费,则作为RADIUS客户端的接入设备上需要配置相应的RADIUS服务器参数。

设备重启后,重启前的原在线用户可能会被RADIUS服务器认为仍然在线而短时间内无法再次登录。为了解决这个问题,需要开启Accounting-on功能。

开启了Accounting-on功能后,设备会在重启后主动向RADIUS服务器发送Accounting-on报文来告知自己已经重启,并要求RADIUS服务器停止计费且强制通过本设备上线的用户下线。若设备发送Accounting-on报文后RADIUS服务器无响应,则会在按照一定的时间间隔尝试重发几次。分布式设备单板重启时,Accounting-on功能的实现需要和H3C IMC网管系统配合使用。

H3C的IMC RADIUS服务器使用session control报文向设备发送授权信息的动态修改请求以及断开连接请求。设备上开启接收session control报文的开关后,会打开知名UDP端口1812来监听并接收RADIUS服务器发送的session control报文。

需要注意的是,该功能仅能和H3C的IMC RADIUS服务器配合使用。

本地认证泛指由接入设备对用户进行认证、授权和计费,进行本地认证的用户的信息(包括用户名、密码和各种属性)配置在接入设备上。

为使某个请求网络服务的用户可以通过本地认证,需要在设备上添加相应的用户条目。所谓用户,是指在设备上设置的一组用户属性的集合,该集合以用户名唯一标识。

为了简化用户的配置,增强用户的可管理性,引入了用户组的概念。用户组是一系列公共用户属性的集合,某些需要集中管理的公共属性可在用户组中统一配置和管理,属于该用户组的所有用户都可以继承这些属性。

随着无线智能终端的快速发展,对于来公司参观的访客,公司需要提供一些网络服务。这些访客成员通常为供应商、贵宾、听众或者是其他合作伙伴等。当访客用自己的手机、笔记本、IPAD等终端接入公司网络时,涉及到用户账号注册,以及访问权限控制的问题。为了简化访客的注册和审批流程,以及对访客权限的管理控制,提供了来宾用户管理功能,具体包括:

· 手工添加来宾用户:手工创建来宾用户,并配置相应的来宾用户属性。

· 导入来宾用户:将指定路径CSV文件的来宾帐户信息导入到设备上,并生成相应的来宾用户。

· 批量创建来宾用户:批量生成一系列来宾用户,相应的用户名和密码按照指定规律生成。

· 导出来宾用户:将设备上的来宾帐户信息导出到指定路径CSV文件中供其它设备使用。

· 来宾用户的注册与审批,具体过程如下:

(1) 来宾用户通过设备推出的Portal Web页面填写注册信息,主要包括用户名、密码和电子邮箱地址,并提交该信息。

(2) 设备收到来宾用户的注册信息后,记录该注册信息,并向来宾管理员发送一个注册申请通知邮件。

(3) 来宾管理员收到注册申请通知邮件之后,在Web页面上对注册用户进行编辑和审批。

(4) 如果该注册用户在等待审批时间超时前被来宾管理员审批通过,则设备将自动创建一个来宾用户,并生成该用户的相关属性。若该注册用户在等待审批时间超时后还未被审批通过,则设备将会删除本地记录的该用户注册信息。

(5) 来宾用户创建之后,设备将自动发送邮件通知来宾用户或来宾接待人用户注册成功,向他们告知来宾用户的密码及有效期信息。

(6) 来宾用户收到注册成功通知后,将可以使用注册的帐户访问网络。

· 来宾用户过期自动删除功能:设备定时检查本地来宾用户是否过期并自动删除过期的用户。

· 邮件通知功能:向来宾、来宾接待人、来宾管理员发送帐户审批、密码信息的邮件。

端口安全是一种基于MAC地址对网络接入进行控制的安全机制,是对已有的802.1X认证和MAC地址认证的扩充。这种机制通过检测端口收到的数据帧中的源MAC地址来控制非授权设备或主机对网络的访问,通过检测从端口发出的数据帧中的目的MAC地址来控制对非授权设备的访问。

端口安全的主要功能是通过定义各种端口安全模式,让设备学习到合法的源MAC地址,以达到相应的网络管理效果。启动了端口安全功能之后,当发现非法报文时,系统将触发相应特性,并按照预先指定的方式进行处理,既方便用户的管理又提高了系统的安全性。这里的非法报文是指:

· MAC地址未被端口学习到的用户报文;

· 未通过认证的用户报文。

Portal在英语中是入口的意思。Portal认证通常也称为Web认证,即通过Web页面接受用户输入的用户名和密码,对用户进行身份认证,以达到对用户访问进行控制的目的。在采用了Portal认证的组网环境中,未认证用户上网时,接入设备强制用户登录到特定站点,用户可以免费访问其中的服务;当用户需要使用互联网中的其它信息时,必须在Portal Web服务器提供的网站上进行Portal认证,只有认证通过后才可以使用这些互联网中的设备或资源。

根据是否为用户主动发起认证,可以将Portal认证分为主动认证和强制认证两种类型:用户可以主动访问已知的Portal Web服务器网站,输入用户名和密码进行认证,这种开始Portal认证的方式称作主动认证;用户访问任意非Portal Web服务器网站时,被强制访问Portal Web服务器网站,继而开始Portal认证的过程称作强制认证。

Portal认证是一种灵活的访问控制技术,可以在接入层以及需要保护的关键数据入口处实施访问控制,具有如下优势:

· 可以不安装客户端软件,直接使用Web页面认证,使用方便。

· 可以为运营商提供方便的管理功能和业务拓展功能,例如运营商可以在认证页面上开展广告、社区服务、信息发布等个性化的业务。

· 支持多种组网型态,例如二次地址分配认证方式可以实现灵活的地址分配策略且能节省公网IP地址,可跨三层认证方式可以跨网段对用户作认证。

无线报文捕获是一种报文捕获及分析特性,该特性能够捕获设备接口的入方向报文并对报文进行解析处理,便于用户分析接口接收到的报文;还可以将报文数据存储为pcap格式的文件,方便用户后续查看。

目前支持以下两种报文捕获的方式:

· 本地报文捕获

本地报文捕获方式下,设备将捕获的报文自动上传到FTP服务器。

· 远程报文捕获

远程报文捕获方式下,设备与第三方报文捕获软件Wireshark客户端建立连接,并将捕获的报文发送给Wireshark客户端,供用户在Wireshark客户端上查看。Wireshark客户端连接到AP的RPCAP服务端口,就可以获取到指定的Radio口捕获的从客户端发往AP的报文。

无线报文捕获可以使用捕获过滤表达式指定捕获过滤规则,对进入指定物理接口的报文进行过滤,满足捕获过滤规则的报文则被捕获。捕获过滤规则由关键字、逻辑操作符、运算操作符和比较操作符等组合而成。有关无线报文捕获更多规则的详细介绍,请参见网址:http://wiki.wireshark.org/CaptureFilters。

捕获过滤规则使用的关键字分为常量关键字和变量关键字。

常量关键字是固定的字符串,可以分为以下几类:协议类型、传输方向和传输方向的类型等。

表3-1 常量关键字

|

常量关键字类型 |

描述 |

关键字 |

|

协议 |

捕获指定的协议报文。如果没有指明协议类型,默认捕获所有Packet Capture支持的协议 |

支持的协议有:ip,ip6,arp,tcp,udp,icmp等 |

|

报文传输方向 |

捕获指定传输方向的报文。如果没有指定本关键字,默认报文传输方向为源或目的方向 |

· src:表示源方向 · dst:表示目的方向 · src or dst:表示源或目的方向 |

|

报文传输方向类型 |

捕获指定的报文传输方向类型的报文。如果没有指定本类关键字,默认报文传输方向类型为主机 |

· host:表示主机 · net:表示网段 · port:表示端口号 · portrange:表示端口号范围 |

|

特殊关键字 |

- |

· broadcast:表示捕获广播报文 · multicast:表示捕获组播报文、广播报文 · less:表示小于等于 · greater:表示大于等于 · len:表示报文长度 · vlan:表示捕获VLAN报文 |

变量关键字形式固定,但内容可变。捕获过滤规则的变量关键字不可以单独使用,其前需要使用常量关键字对其进行修饰。

需要注意的是,所有的协议类型常量关键字、broadcast和multicast关键字不能对变量关键字进行修饰。其它的常量关键字不可单独使用,其后需要使用变量关键字。

表3-2 变量关键字

|

变量关键字类型 |

举例 |

|

整型 |

将整型用二进制、八进制、十进制或十六进制形式表示。例如:port 23,表示端口号为23 |

|

整型范围 |

将整型范围用二进制、八进制、十进制、十六进制形式和“-”表示。例如:portrange 100-200,表示端口号范围为100到200 |

|

IPv4地址 |

使用点分十进制格式表示。例如:src 1.1.1.1,表示源主机IPv4地址是1.1.1.1(在没有指定报文传输方向类型时,报文传输方向类型默认为host) |

|

IPv6地址 |

使用冒号分十六进制格式表示。例如:dst host 1::1,表示报文的目的主机IPv6地址是1::1 |

|

IPv4网段 |

使用IPv4地址和掩码或者IPv4网络号表示。以下两种表达式等价: · src 1.1.1,表示源主机的IPv4网段为1.1.1 · src net 1.1.1.0/24,表示源主机的IPv4网段为1.1.1.0/24 |

|

IPv6网段 |

使用IPv6地址和网络前缀表示。例如:dst net 1::/64,表示目的IPv6网段为1::/64 · 需要注意的是,指定IPv6网段变量关键字时,必须指定net常量关键字 |

逻辑操作符的逻辑运算顺序为从左到右,下表为逻辑操作符的分类举例。

表3-3 逻辑操作符

|

逻辑操作符 |

描述 |

|

!或者not |

非操作符。表示对捕获过滤规则取反操作 |

|

&&或者and |

与操作符。表示连接多个捕获过滤规则。当此操作符连接多个过滤规则时,报文若符合此操作符连接的全部过滤规则,才会过滤成功,否则,过滤失败。 |

|

||或者or |

或操作符。表示对多个捕获过滤规则进行选择。当此操作符连接多个过滤规则时,报文若不符合此操作符连接的全部过滤规则,才会过滤失败,否则,过滤成功。 |

其中非操作符优先级最高,与操作符和或操作符的优先级相同。

表3-4 运算操作符

|

运算操作符 |

描述 |

|

+ |

加法运算符,用来将其两侧的值加到一起 |

|

- |

减法运算符,用来将它前面的数值中减去它后面的数值 |

|

* |

乘法运算符,用来将其两侧的值相乘 |

|

/ |

除法运算符,用来将其左边的值被右边的值除 |

|

& |

按位与,用来将其两侧的数值逐位进行比较产生一个新值。对于每一位,只有两个操作数的对应位都为1时结果才为1 |

|

| |

按位或,用来将其两侧的操作数逐位进行比较产生一个新值。对于每一位,如果其中任意操作数中对应的位为1,那么结果位就为1 |

|

<< |

按位左移,用来将其左侧操作数的每位向左移动,移动的位数由其右侧操作数指定 |

|

>> |

按位右移,用来将其左侧操作数的每位向右移动,移动的位数由其右侧操作数指定 |

|

[ ] |

取位运算符,与协议类型关键字结合使用。例如:ip[6],表示IP报文偏移6个字节后,取得的一个字节的值 |

下表为比较操作符的分类举例。

表3-5 比较操作符分类

|

比较操作符 |

描述 |

|

= |

相等,判断两侧操作数是否相等。例如:ip[6]=0x1c,表示捕获IPv4报文数据域偏移6字节,取得的一个字节值为0x1c的报文 |

|

!= |

不等,判断两侧操作数是否不等。例如:len!=60,表示捕获报文长度不等于60字节的报文 |

|

> |

大于,判断左侧操作数大于右侧操作数。例如:len>100,表示捕获报文长度大于100字节的报文 |

|

< |

小于,判断左侧操作数小于右侧操作数。例如:len<100,表示捕获报文长度小于100字节的报文 |

|

>= |

大于等于,判断左侧操作数大于等于右侧操作数;与常量关键字greater等价。例如:len>=100,表示捕获报文长度大于等于100字节的报文 |

|

<= |

小于等于,判断左侧操作数小于等于右侧操作数;与常量关键字less等价。例如:len<=100,表示捕获报文长度小于等于100字节的报文 |

捕获过滤表达式由关键字、逻辑操作符、运算操作符和比较操作符之间的多种组合而成。以下为典型捕获过滤表达式:

由关键字和逻辑运算符组合的捕获过滤表达式。例如:not port 23 and not port 22,表示捕获端口号既不是23,又不是22的报文;port 23 or icmp,表示捕获端口号是23或icmp协议的报文。

由逻辑操作符连接的多个变量关键字,可以使用同一个常量关键字进行修饰(就近原则),例如:src 192.168.56.1 or 192.168.27,表示捕获的源IPv4地址为192.168.56.1或者源IPv4网段为192.168.27的报文。上述表达式与“src 192.168.56.1 or src 192.168.27”等价。

由关键字、运算操作符和比较操作符组合的捕获过滤表达式。其中,expr是算术表达式;relop为比较操作符。例如:len+100>=200,表示捕获长度大于等于100字节的报文。

由协议类型关键字和运算操作符“[ ]”组合的捕获过滤表达式。其中,proto表示协议类型,expr为算术表达式,表示偏移量,size为整数,表示字节个数,缺省值为1。proto [ expr:size ]的返回值为从proto协议报文数据区域起始位置,偏移expr个字节开始,取size个字节的数据。例如: ip[0]&0xf != 5,表示捕获第一个字节与0x0f按位相与得到的值不是5的IP报文。

expr:size也可以使用名字表示。例如:icmptype表示ICMP报文的类型域,则表达式:icmp[icmptype]=0x08,表示捕获icmp的type字段的值为0x08的报文。

由关键字vlan,逻辑操作符等组合的捕获过滤表达式。其中,vlan_id为整型,表示VLAN编号。例如,vlan 1 and ip6,表示捕获VLAN编号为1的IPv6报文。

需要注意的是:

· 如果用户需要对带VLAN的报文进行捕获过滤,必须使用此类捕获过滤表达式且关键字vlan要在其它捕获过滤条件之前指定,否则不能正常过滤。例如:icmp,表示捕获不带vlan的icmp报文。

· 如果捕获过滤规则之前没有指定vlan,则认为这些捕获过滤规则只对不带vlan的报文进行捕获过滤,即对带vlan的报文不捕获。例如:

¡ !tcp and vlan 1:表示捕获不带vlan标记的tcp报文以外的且属于vlan 1的报文。

¡ icmp and vlan 1:icmp表示捕获不带vlan标记的icmp协议报文,而vlan 1表示捕获vlan标记为1的报文,所以该捕获过滤表达式前后矛盾,因此不会收到任何报文,对于此类捕获过滤规则,只要没有语法错误,命令行均会下发成功,用户需要自己保证逻辑的正确性。

不同款型规格的资料略有差异, 详细信息请向具体销售和400咨询。H3C保留在没有任何通知或提示的情况下对资料内容进行修改的权利!