02-QoS配置

本章节下载: 02-QoS配置 (944.99 KB)

QoS即服务质量。对于网络业务,影响服务质量的因素包括传输的带宽、传送的时延、数据的丢包率等。在网络中可以通过保证传输的带宽、降低传送的时延、降低数据的丢包率以及时延抖动等措施来提高服务质量。

下面从QoS服务模型出发,对目前使用最多、最成熟的一些QoS技术逐一进行描述。在特定的环境下合理地使用这些技术,可以有效地提高服务质量。

通常QoS提供以下三种服务模型:

· Best-Effort service(尽力而为服务模型)

· Integrated service(综合服务模型,简称IntServ)

· Differentiated service(区分服务模型,简称DiffServ)

Best-Effort是一个单一的服务模型,也是最简单的服务模型。对Best-Effort服务模型,网络尽最大的可能性来发送报文。但对时延、可靠性等性能不提供任何保证。

Best-Effort服务模型是网络的缺省服务模型,通过FIFO队列来实现。它适用于绝大多数网络应用,如FTP、E-Mail等。

IntServ是一个综合服务模型,它可以满足多种QoS需求。该模型使用RSVP协议,RSVP运行在从源端到目的端的每个设备上,可以监视每个流,以防止其消耗资源过多。这种体系能够明确区分并保证每一个业务流的服务质量,为网络提供最细粒度化的服务质量区分。RSVP的相关内容请参见“MPLS配置指导”中的“MPLS TE”。

但是,IntServ模型对设备的要求很高,当网络中的数据流数量很大时,设备的存储和处理能力会遇到很大的压力。IntServ模型可扩展性很差,难以在Internet核心网络实施。

DiffServ是一个多服务模型,它可以满足不同的QoS需求。与IntServ不同,它不需要通知网络为每个业务预留资源。区分服务实现简单,扩展性较好。

本文提到的技术都是基于DiffServ服务模型。

QoS技术包括流分类、流量监管、流量整形、接口限速、拥塞管理、拥塞避免等。下面对常用的技术进行简单地介绍。

图1-1 常用QoS技术在网络中的位置

如图1-1所示,流分类、流量监管、流量整形、拥塞管理和拥塞避免主要完成如下功能:

· 流分类:采用一定的规则识别符合某类特征的报文,它是对网络业务进行区分服务的前提和基础。

· 流量监管:对进入或流出设备的特定流量进行监管,以保护网络资源不受损害。可以作用在接口入方向和出方向。

· 流量整形:一种主动调整流的输出速率的流量控制措施,用来使流量适配下游设备可供给的网络资源,避免不必要的报文丢弃,通常作用在接口出方向。

· 拥塞管理:当拥塞发生时制定一个资源的调度策略,决定报文转发的处理次序,通常作用在接口出方向。

· 拥塞避免:监督网络资源的使用情况,当发现拥塞有加剧的趋势时采取主动丢弃报文的策略,通过调整队列长度来解除网络的过载,通常作用在接口出方向。

QoS的配置方式分为QoS策略配置方式和非QoS策略配置方式两种。

有些QoS功能只能使用其中一种方式来配置,有些使用两种方式都可以进行配置。在实际应用中,两种配置方式也可以结合起来使用。

非QoS策略配置方式是指不通过QoS策略来进行配置。例如,接口限速功能可以通过直接在接口上配置来实现。

QoS策略配置方式是指通过配置QoS策略来实现QoS功能。

QoS策略包含了三个要素:类、流行为、策略。用户可以通过QoS策略将指定的类和流行为绑定起来,灵活地进行QoS配置。

策略用来将指定的类和流行为绑定起来,对符合分类条件的报文执行流行为中定义的动作。

图2-1 QoS策略配置方式的步骤

定义类首先要创建一个类名称,然后在此类视图下配置其匹配规则。

|

traffic classifier classifier-name [ operator { and | or } ] |

||

|

具体规则请参见QoS命令参考中的命令if-match的介绍 |

|

定义匹配ACL的规则 acl-number是ACL的序号,IPv4 ACL序号的取值范围是2000~3999,IPv6 ACL序号的取值范围是2000~3999,二层ACL序号的取值范围是4000~4999 acl-name是ACL的名称,为1~63个字符的字符串,不区分大小写,必须以英文字母a~z或A~Z开头,为避免混淆,ACL的名称不可以使用英文单词all |

|

|

CSPEX-1204单板不支持定义匹配所有数据包的规则 |

|

|

authenticated-user |

定义匹配已认证用户的数据包,且认证方式必须为IPoE、Portal或PPPoE |

|

定义匹配控制平面协议的规则,protocol-name&<1-8>为系统预定义匹配协议报文类型名称的列表,&<1-8>表示前面的参数最多可以输入8次 目前暂不支持配置该参数 |

|

|

定义匹配控制平面协议组的规则,protocol-group-name取值为critical、important、management、monitor、normal、redirect 目前暂不支持配置该参数 |

|

|

定义匹配用户网络802.1p优先级的规则,dot1p-value&<1-8>为802.1p优先级值的列表,802.1p优先级的取值范围为0~7,&<1-8>表示前面的参数最多可以输入8次 CSPEX-1204单板不支持定义匹配内层VLAN Tag的802.1p优先级规则 |

|

|

定义匹配用户网络VLAN ID的规则,vlan-id-list:VLAN列表,表示方式为vlan-id-list = { vlan-id | vlan-id1 to vlan-id2 }&<1-10>,vlan-id、vlan-id1、vlan-id2取值范围为1~4093,且vlan-id1的值必须小于vlan-id2的值;&<1-10>表示前面的参数最多可以重复输入10次 |

|

|

定义匹配目的MAC地址的规则 |

|

|

定义匹配DSCP的规则,dscp-value&<1-8>为DSCP取值的列表,DSCP的取值范围为0~63或表14-12中的关键字,&<1-8>表示前面的参数最多可以输入8次 |

|

|

定义匹配入接口的规则,interface-type interface-number为接口类型和接口编号 目前暂不支持配置该参数 |

|

|

定义匹配IP优先级的规则,ip-precedence-value&<1-8>为IP优先级的列表,IP优先级的取值范围为0~7,&<1-8>表示前面的参数最多可以输入8次 |

|

|

定义匹配协议的规则,protocol-name取值为arp、ip和ipv6 |

|

|

定义匹配QoS本地ID值的规则,local-id-value为QoS本地ID,取值范围为1~4095 引用本参数的QoS策略在出方向不支持 |

|

|

定义匹配运营商网络802.1p优先级的规则,dot1p-value&<1-8>为802.1p优先级值的列表,802.1p优先级的取值范围为0~7,&<1-8>表示前面的参数最多可以输入8次 |

|

|

定义匹配运营商网络VLAN ID的规则,vlan-id-list:VLAN列表,表示方式为vlan-id-list = { vlan-id | vlan-id1 to vlan-id2 }&<1-10>,vlan-id、vlan-id1、vlan-id2取值范围为1~4093,且vlan-id1的值必须小于vlan-id2的值;&<1-10>表示前面的参数最多可以重复输入10次 |

|

|

定义匹配源MAC地址的规则 |

![]()

当流分类中各规则之间的逻辑关系为and时,同一类匹配规则只能配置一次,用户虽然可以通过重复执行if-match命令来配置多条匹配不同取值的规则,或在一条规则中使用list形式输入多个匹配值,但在应用使用该类的QoS策略时,对应该类的流行为将会无法正常执行。如果用户需要创建匹配以上某一字段多个取值或多个ACL的规则,需要在创建流分类时指定各规则之间的逻辑关系为or。

定义流行为首先需要创建一个流行为名称,然后可以在此流行为视图下根据需要配置相应的流行为。每个流行为由一组QoS动作组成。

|

流行为就是对应符合流分类的报文做出相应的QoS动作,例如流量监管、流量过滤、重标记、流量统计等,具体情况请参见本文相关章节 |

在策略视图下为类指定对应的流行为。以某种匹配规则将流区分为不同的类,再结合不同的流行为就能很灵活的实现各种QoS功能。

|

classifier classifier-name behavior behavior-name [ mode dcbx ] |

DCBX参数配置后不生效 |

QoS策略支持以下应用方式:

· 基于接口应用QoS策略:QoS策略对通过接口接收或发送的流量生效。

· 基于VLAN应用QoS策略:QoS策略对通过同一个VLAN内所有接口接收或发送的流量生效。

· 基于全局应用QoS策略:QoS策略对所有流量生效。

· 基于上线用户应用QoS策略:QoS策略对通过上线用户接收或发送的流量生效。

· QoS策略应用后,用户仍然可以修改QoS策略中的流分类规则和流行为,以及二者的对应关系。当流分类规则中匹配的是ACL时,允许删除或修改该ACL(包括向该ACL中添加、删除和修改规则)。

· 在基于端口、基于VLAN和基于全局三种应用QoS策略的方式中,基于端口的方式优先级高于基于VLAN的方式,而基于全局的方式优先级最高。即设备对于接收/发送的流量,首先匹配全局应用的QoS策略中的流分类条件,如果匹配则直接执行全局的QoS策略而不再执行基于端口和VLAN的策略。

一个策略可以应用于多个接口。接口的每个方向(出和入两个方向)只能应用一个策略。

如果QoS策略应用在接口的出方向,则QoS策略对本地协议报文不起作用。本地协议报文是设备内部发起的某些报文,它是维持设备正常运行的重要协议报文。为了确保这些报文能够被不受影响的发送出去,即便在接口的出方向应用了QoS策略,本地协议报文也不会受到QoS策略的限制,从而降低了因配置QoS而误将这些报文丢弃或进行其他处理的风险。一些常见的本地协议报文如下:链路维护报文、IS-IS、OSPF、RIP、BGP、LDP、RSVP、SSH等。

|

- |

||

基于VLAN应用QoS策略可以方便对某个VLAN上的所有流量进行管理。

表2-6 基于VLAN应用的QoS策略

|

在指定VLAN上应用QoS策略 |

qos vlan-policy policy-name vlan vlan-id-list { inbound | outbound } |

缺省情况下,没有在指定VLAN上应用QoS策略 |

![]()

基于VLAN应用的QoS策略不能应用在动态VLAN上。

基于全局应用QoS策略可以方便对设备上的所有流量进行管理。

|

全局应用QoS策略 |

出方向上的全局QoS策略在CSPC类单板或CMPE-1104单板上不生效 |

一个策略可以应用于多个上线用户。上线用户的每个方向(发送和接收两个方向)只能应用一个策略,如果用户想修改某方向上应用的策略,必须先取消原先的配置,然后再配置新的策略。

需要注意的是,仅CSPEX-1204单板支持基于上线用户应用QoS策略。

|

进入User Profile视图后,下面的配置只有在下发驱动成功后才生效 |

||

|

在User Profile下应用QoS策略 |

inbound是对设备接收的上线用户流量(即上线用户发送的流量)应用策略;outbound是对设备的上线用户流量(即上线用户接收的流量)应用策略 |

在任意视图下执行display命令可以显示QoS策略的运行情况,通过查看显示信息验证配置的效果。

在用户视图下执行reset命令可以清除QoS策略的统计信息。

表2-9 QoS策略显示和维护

报文在进入设备以后,设备会根据映射规则分配或修改报文的各种优先级的值,为队列调度和拥塞控制服务。

优先级映射功能通过报文所携带的优先级字段来映射其他优先级字段值,就可以获得决定报文调度能力的各种优先级字段,从而为全面有效的控制报文的转发调度等级提供依据。

优先级用于标识报文传输的优先程度,可以分为两类:报文携带优先级和设备调度优先级。

报文携带优先级包括:802.1p优先级、DSCP优先级、IP优先级、EXP优先级等。这些优先级都是根据公认的标准和协议生成,体现了报文自身的优先等级。相关介绍请参见14.3 附录 C 各种优先级介绍。

设备调度优先级是指报文在设备内转发时所使用的优先级,只对当前设备自身有效。设备调度优先级包括以下几种:

· 本地优先级(LP):设备为报文分配的一种具有本地意义的优先级,每个本地优先级对应一个队列,本地优先级值越大的报文,进入的队列优先级越高,从而能够获得优先的调度。

· 丢弃优先级(DP):在进行报文丢弃时参考的参数,丢弃优先级值越大的报文越被优先丢弃。

优先级映射功能通过优先级映射表来进行,设备提供了多张优先级映射表,分别对应不同的优先级映射关系。

通常情况下,设备可以通过查找缺省优先级映射表(14.2 附录 B 缺省优先级映射表)来为报文分配相应的优先级。如果缺省优先级映射表无法满足用户需求,可以根据实际情况对映射表进行修改。

通常情况下,报文可能会携带有多种优先级,设备在进行优先级映射时,需要首先确定采用哪种优先级作为参考,再通过优先级映射表映射出调度优先级。优先级信任模式就是用来指定设备进行优先级映射时作为参考的优先级,本系列路由器支持以下几种优先级信任模式:

l 信任802.1p优先级:设备将根据报文携带的802.1p优先级查找映射表进行优先级映射。

表3-1 信任802.1p优先级的映射结果(优先级映射表处于缺省状态)

|

报文携带的802.1p优先级 |

Local precedence |

Queue ID |

|

0 |

0 |

0 |

|

1 |

1 |

1 |

|

2 |

2 |

2 |

|

3 |

3 |

3 |

|

4 |

4 |

4 |

|

5 |

5 |

5 |

|

6 |

6 |

6 |

|

7 |

7 |

7 |

![]()

在信任802.1p优先级的情况下,如果报文未携带VLAN Tag,设备将使用端口优先级作为802.1p优先级,映射效果请参见上表。

l 信任DSCP优先级:设备将根据报文携带的DSCP优先级查找映射表进行优先级映射。

表3-2 信任DSCP优先级的映射结果(优先级映射表处于缺省状态)

|

报文携带的DSCP优先级 |

Local precedence |

Queue ID |

|

0~7 |

0 |

0 |

|

8~15 |

1 |

1 |

|

16~23 |

2 |

2 |

|

24~31 |

3 |

3 |

|

32~39 |

4 |

4 |

|

40~47 |

5 |

5 |

|

48~55 |

6 |

6 |

|

56~63 |

7 |

7 |

常用的方式有三种:配置优先级信任模式、配置端口优先级和通过QoS策略配置(配置Primap)。

如果配置了优先级信任模式,即表示设备信任所接收报文的优先级,会自动解析报文的优先级或者标志位,然后按照映射表映射到报文的优先级参数。

如果没有配置优先级信任模式,并且配置了端口优先级值,则表明设备不信任所接收报文的优先级,而是使用端口优先级,按照映射表映射到报文的优先级参数。

|

可选 |

|

802.1p优先级到802.1p优先级映射表 |

|

|

802.1p优先级到丢弃优先级映射表 |

|

|

802.1p优先级到DSCP映射表 |

|

|

802.1p优先级到EXP映射表 |

|

|

802.1p优先级到本地优先级映射表 |

|

|

DSCP到802.1p优先级映射表 |

|

|

DSCP到丢弃优先级映射表 |

|

|

DSCP到DSCP映射表 |

|

|

DSCP到EXP映射表 |

|

|

DSCP到本地优先级映射表 |

|

|

EXP到802.1p优先级映射表 |

|

|

EXP到丢弃优先级映射表 |

|

|

EXP到DSCP映射表 |

|

|

EXP到EXP映射表 |

|

|

EXP到本地优先级映射表 |

表3-5 配置不带颜色的优先级映射表

|

CSPC类单板和CMPE-1104单板不支持dot1p-dot1p、dot1p-dscp、dot1p-exp、dscp-exp、dscp-lp、exp-dscp、exp-dp、exp-exp和exp-lp映射 |

||

经过流量监管处理的报文被分成了三种颜色(绿色、黄色、红色),为了对不同颜色报文进行优先级映射,设备提供了多张带颜色优先级映射表,分别对应相应颜色的优先级映射关系。流量监管对报文处理的相关内容请参见4.1 流量监管、流量整形和接口限速简介。

|

qos map-table color { green | yellow | red } { inbound { dot1p-dot1p | dot1p-dp | dot1p-dscp | dot1p-exp | dot1p-lp | dscp-dot1p | dscp-dp | dscp-dscp | dscp-exp | dscp-lp | exp-dot1p | exp-dp | exp-dscp | exp-exp | exp-lp } | outbound { dot1p-dot1p | dot1p-dscp | dot1p-exp | dscp-dot1p | dscp-dscp | dscp-exp | exp-dot1p | exp-dscp | exp-exp } } |

CSPC类单板和CMPE-1104单板不支持带颜色的优先级映射 |

|

根据报文自身的优先级,查找优先级映射表,为报文分配优先级参数,可以通过配置优先级信任模式的方式来实现。

如果在某个端口上配置端口优先级信任模式,那么此端口会自动解析报文的优先级,如果是二层转发的报文,会选择报文中的802.1p作为报文优先级;如果是三层转发的报文,会选择报文中的DSCP优先级作为报文优先级;如果是MPLS标签转发报文,会选择报文中的EXP作为报文优先级。然后以解析后的报文优先级去查找对应的优先级映射表。在不信任模式下,设备会根据报文的转发类型取相应的端口优先级值作为报文优先级去查找对应的优先级映射表。

|

缺省情况下,端口信任模式为none,即不信任任何优先级 |

按照接收端口的端口优先级,设备通过一一映射为报文分配相应的优先级。

|

qos priority [ dot1p | dscp | exp ] priority-value |

仅CSPEX-1204单板支持指定端口优先级类型为dot1p、dscp和exp |

Primap配置和类结合,可以将指定流的报文优先级根据映射表进行重新配置。

需要注意的是,仅CSPEX-1204支持配置带颜色的Primap。

|

traffic classifier classifier-name [ operator { and | or } ] |

|||

|

car cir committed-information-rate [ cbs committed-burst-size [ ebs excess-burst-size ] ] [ pir peak-information-rate ] [ green action | red action | yellow action ] * |

|||

|

映射关系为:红色对应丢弃优先级2,黄色对应丢弃优先级1,绿色对应丢弃优先级0。此映射关系固定,不能修改 |

|||

|

应用QoS策略 |

|||

|

基于上线用户 |

|||

在完成上述配置后,在任意视图下执行display命令可以显示配置后优先级映射的运行情况,通过查看显示信息验证配置的效果。

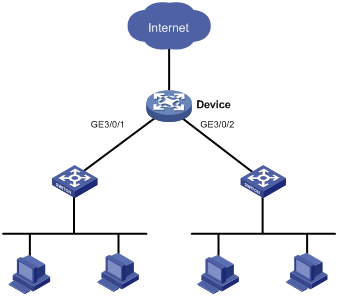

Device A和Device B通过Device C实现互连。网络环境描述如下:

· Device A通过端口GigabitEthernet3/0/1接入Device C;

· Device B通过端口GigabitEthernet3/0/2接入Device C。

要求通过配置实现如下需求:如果Device C在接口GigabitEthernet3/0/3的出方向发生拥塞,则优先处理Device A发出的报文(优先让Device A访问Server)。

# 在GigabitEthernet3/0/1和GigabitEthernet3/0/2端口上分别配置端口优先级,GigabitEthernet3/0/1上配置的端口优先级值要高于GigabitEthernet3/0/2上配置的端口优先级值。

<DeviceC> system-view

[DeviceC] interface gigabitethernet 3/0/1

[DeviceC-GigabitEthernet3/0/1] qos priority 3

[DeviceC-GigabitEthernet3/0/1] quit

[DeviceC] interface gigabitethernet 3/0/2

[DeviceC-GigabitEthernet3/0/2] qos priority 1

[DeviceC-GigabitEthernet3/0/2] quit

公司企业网通过Device实现各部门之间的互连。网络环境描述如下:

l 市场部门通过端口GigabitEthernet3/0/1接入Device,标记市场部门发出的报文的802.1p优先级为3;

l 研发部门通过端口GigabitEthernet3/0/2接入Device,标记研发部门发出的报文的802.1p优先级为4;

l 管理部门通过端口GigabitEthernet3/0/3接入Device,标记管理部门发出的报文的802.1p优先级为5。

访问公共服务器的时候,研发部门 > 管理部门 > 市场部门。

l 通过优先级映射将研发部门发出的报文放入出队列6中,优先进行处理;

l 通过优先级映射将管理部门发出的报文放入出队列4中,次优先进行处理;

l 通过优先级映射将市场部门发出的报文放入出队列2中,最后进行处理。

访问Internet的时候,管理部门 > 市场部门 > 研发部门。

l 重标记市场部门发出的报文的本地优先级为3,次优先进行处理;

l 重标记研发部门发出的报文的本地优先级为2,最后进行处理。

# 配置端口GigabitEthernet3/0/1的端口优先级为3。

[Device] interface gigabitethernet 3/0/1

[Device-GigabitEthernet3/0/1] qos priority 3

[Device-GigabitEthernet3/0/1] quit

# 配置端口GigabitEthernet3/0/2的端口优先级为4。

[Device] interface gigabitethernet 3/0/2

[Device-GigabitEthernet3/0/2] qos priority 4

[Device-GigabitEthernet3/0/2] quit

# 配置端口GigabitEthernet3/0/3的端口优先级为5。

[Device] interface gigabitethernet 3/0/3

[Device-GigabitEthernet3/0/3] qos priority 5

[Device-GigabitEthernet3/0/3] quit

# 配置802.1p优先级到本地优先级映射表,将802.1p优先级3、4、5对应的本地优先级配置为2、6、4。保证访问服务器的优先级为研发部门(6)>管理部门(4)>市场部门(2)。

[Device] qos map-table inbound dot1p-lp

[Device-maptbl-in-dot1p-lp] import 3 export 2

[Device-maptbl-in-dot1p-lp] import 4 export 6

[Device-maptbl-in-dot1p-lp] import 5 export 4

[Device-maptbl-in-dot1p-lp] quit

将管理、市场、研发部门发出的HTTP报文的802.1p优先级分别重标记为4、5、3,使其能根据前面配置的映射表分别映射到本地优先级6、4、2。

# 创建ACL 3000,用来匹配HTTP报文。

[Device] acl number 3000

[Device-acl-adv-3000] rule permit tcp destination-port eq 80

[Device-acl-adv-3000] quit

# 创建流分类,匹配ACL 3000。

[Device] traffic classifier http

[Device-classifier-http] if-match acl 3000

[Device-classifier-http] quit

# 配置管理部门的重标记策略并应用到Gigabitethernet3/0/3端口的入方向。

[Device] traffic behavior admin

[Device-behavior-admin] remark dot1p 4

[Device-behavior-admin] quit

[Device] qos policy admin

[Device-qospolicy-admin] classifier http behavior admin

[Device-qospolicy-admin] quit

[Device] interface gigabitethernet 3/0/3

[Device-Gigabitethernet3/0/3] qos apply policy admin inbound

# 配置市场部门的重标记策略并应用到Gigabitethernet3/0/1端口的入方向。

[Device] traffic behavior market

[Device-behavior-market] remark dot1p 5

[Device-behavior-market] quit

[Device] qos policy market

[Device-qospolicy-market] classifier http behavior market

[Device-qospolicy-market] quit

[Device] interface gigabitethernet 3/0/1

[Device-Gigabitethernet3/0/1] qos apply policy market inbound

# 配置研发部门的重标记策略并应用到Gigabitethernet3/0/2端口的入方向。

[Device] traffic behavior rd

[Device-behavior-rd] remark dot1p 3

[Device-behavior-rd] quit

[Device] qos policy rd

[Device-qospolicy-rd] classifier http behavior rd

[Device-qospolicy-rd] quit

[Device] interface gigabitethernet 3/0/2

[Device-Gigabitethernet3/0/2] qos apply policy rd inbound

流量监管、流量整形和接口限速可以实现流量的速率限制功能,而要实现此功能就必须对通过设备的流量进行度量。一般采用令牌桶(Token Bucket)对流量进行度量。

令牌桶可以看作是一个存放一定数量令牌的容器。系统按设定的速度向桶中放置令牌,当桶中令牌满时,多出的令牌溢出,桶中令牌不再增加。

在用令牌桶评估流量规格时,是以令牌桶中的令牌数量是否足够满足报文的转发为依据的。如果桶中存在足够的令牌可以用来转发报文,称流量遵守或符合这个规格,否则称为不符合或超标。

· 平均速率:向桶中放置令牌的速率,即允许的流的平均速度。通常配置为CIR。

· 突发尺寸:令牌桶的容量,即每次突发所允许的最大的流量尺寸。通常配置为CBS,突发尺寸必须大于最大报文长度。

每到达一个报文就进行一次评估。每次评估,如果桶中有足够的令牌可供使用,则说明流量控制在允许的范围内,此时要从桶中取走满足报文的转发的令牌;否则说明已经耗费太多令牌,流量超标了。

为了评估更复杂的情况,实施更灵活的调控策略,可以配置两个令牌桶(分别称为C桶和E桶)。例如流量监管中有四个参数:

· CIR:表示向C桶中投放令牌的速率,即C桶允许传输或转发报文的平均速率;

· CBS:表示C桶的容量,即C桶瞬间能够通过的承诺突发流量;

· PIR:表示向E桶中投放令牌的速率,即E桶允许传输或转发报文的最大速率;

· EBS:表示E桶的容量,即E桶瞬间能够通过的超出突发流量。

CBS和EBS是由两个不同的令牌桶承载的。每次评估时,依据下面的情况,可以分别实施不同的流控策略:

· 如果C桶有足够的令牌,报文被标记为green,即绿色报文;

· 如果C桶令牌不足,但E桶有足够的令牌,报文被标记为yellow,即黄色报文;

· 如果C桶和E桶都没有足够的令牌,报文被标记为red,即红色报文。

流量监管就是对流量进行控制,通过监督进入网络的流量速率,对超出部分的流量进行“惩罚”,使进入的流量被限制在一个合理的范围之内,以保护网络资源和运营商的利益。例如可以限制HTTP报文不能占用超过50%的网络带宽。如果发现某个连接的流量超标,流量监管可以选择丢弃报文,或重新配置报文的优先级。

图4-1 TP示意图

流量监管广泛的用于监管进入Internet服务提供商ISP的网络流量。流量监管还包括对所监管流量的流分类服务,并依据不同的评估结果,实施预先设定好的监管动作。这些动作可以是:

· 改变优先级并转发:比如对评估结果为“符合”的报文,将其优先级进行重标记后再进行转发。

· 改变优先级并转发:比如对评估结果为“符合”的报文,将其优先级进行重标记后再进行转发。可进行重标记的优先级包括:802.1p优先级、DSCP优先级和本地优先级。

流量整形是一种主动调整流量输出速率的措施。一个典型应用是基于下游网络节点的流量监管指标来控制本地流量的输出。

· 流量整形对流量监管中需要丢弃的报文进行缓存——通常是将它们放入缓冲区或队列内,如图4-2所示。当令牌桶有足够的令牌时,再均匀的向外发送这些被缓存的报文。

· 流量整形可能会增加延迟,而流量监管几乎不引入额外的延迟。

例如,在图4-3所示的应用中,设备Router A向Router B发送报文。Router B要对Router A发送来的报文进行流量监管,对超出规格的流量直接丢弃。

为了减少报文的无谓丢失,可以在Router A的出口对报文进行流量整形处理。将超出流量整形特性的报文缓存在Router A中。当可以继续发送下一批报文时,流量整形再从缓冲队列中取出报文进行发送。这样,发向Router B的报文将都符合Router B的流量规定。

利用接口限速可以在一个物理接口上限制发送报文(包括紧急报文)的总速率。

接口限速也是采用令牌桶进行流量控制。如果在设备的某个接口上配置了接口限速,所有经由该接口发送的报文首先要经过接口限速的令牌桶进行处理。如果令牌桶中有足够的令牌,则报文可以发送;否则,报文将进入QoS队列进行拥塞管理。这样,就可以对通过该物理接口的报文流量进行控制。

与流量监管相比,物理接口限速能够限制在物理接口上通过的所有报文。当用户只要求对所有报文限速时,使用物理接口限速比较简单。

表4-1 配置流量监管

|

traffic classifier classifier-name [ operator { and | or } ] |

|||

|

具体规则请参见QoS命令参考中的命令if-match的介绍 |

|||

|

应用QoS策略 |

需要注意的是: · 如果接口和上线用户同时在入方向对同一类报文配置流量监管,则只有上线用户配置的流量监管生效 · 如果在镜像源端口的入方向上配置了流量监管,则流量监管丢弃的报文也会被复制并发送至镜像目的端口 |

||

|

基于上线用户 |

|||

|

display命令可以在任意视图下执行 |

|||

使用User Profile之后,可以基于用户进行流量监管,只要用户上线,认证服务器会自动下发相应的User Profile(配置了CAR策略),当用户下线,系统会自动取消相应的配置,不需要再进行手工调整。

需要注意的是,如果在User Profile视图中同时配置QoS策略方式的流量监管和基于上线用户的流量监管,实际两中配置都能生效,最终效果为两种配置叠加后的效果。

|

进入User Profile视图 |

进入User Profile视图后,下面进行的配置只有在用户成功上线后才生效 |

|

|

在User Profile下应用CAR策略 |

|

qos gts queue queue-number cir committed-information-rate [ cbs committed-burst-size ] |

三层以太网子接口不支持配置流量整形 |

![]()

CSPEX-1204单板上,同一接口不能同时应用配置了加权轮询调度的队列调度策略和流量整形。

|

qos lr { inbound | outbound } cir committed-information-rate [ cbs committed-burst-size ] |

配置流量放行动作就是对匹配的流量不进行限速和计费。目前,只有通过IPoE、Portal或PPPoE认证的用户流量支持配置流量放行。

表4-5 流量放行配置过程

|

操作 |

命令 |

说明 |

|

|

进入系统视图 |

system-view |

- |

|

|

定义一个类,并进入类视图 |

traffic classifier classifier-name [ operator { and | or } ] |

缺省情况下,没有定义类 |

|

|

定义匹配数据包的规则 |

if-match match-criteria |

缺省情况下,没有定义匹配数据包的规则 具体规则请参见QoS命令参考中的命令if-match的介绍 |

|

|

退回系统视图 |

quit |

- |

|

|

定义一个流行为,并进入流行为视图 |

traffic behavior behavior-name |

缺省情况下,没有定义流行为 |

|

|

配置流量放行动作 |

free account |

缺省情况下,没有配置流量放行动作 |

|

|

退回系统视图 |

quit |

- |

|

|

定义一个策略,并进入策略视图 |

qos policy policy-name |

缺省情况下,没有定义策略 |

|

|

在策略中为类指定采用的流行为 |

classifier classifier-name behavior behavior-name |

缺省情况下,没有为类指定流行为 |

|

|

退回系统视图 |

quit |

- |

|

|

应用QoS策略 |

基于接口 |

四者选其一 缺省情况下,没有应用QoS策略 |

|

|

基于VLAN |

|||

|

基于全局 |

|||

|

基于上线用户 |

|||

|

(可选)显示流量监管的相关配置信息 |

display traffic behavior user-defined [ behavior-name ] |

display命令可以在任意视图下执行 |

|

在完成上述配置后,在任意视图下执行display命令可以显示配置后流量监管、流量整形和接口限速的运行情况,通过查看显示信息验证配置的效果。

|

显示QoS和ACL资源的使用情况(独立运行模式)(本命令的详细介绍,请参见“ACL和QoS命令参考”中的“ACL”) |

|

|

显示QoS和ACL资源的使用情况(IRF模式)(本命令的详细介绍,请参见“ACL和QoS命令参考”中的“ACL”) |

display qos-acl resource [ chassis chassis-number slot slot-number ] |

|

display qos gts interface [ interface-type interface-number ] |

|

|

display qos lr interface [ interface-type interface-number ] |

· 设备Router A通过接口GigabitEthernet3/0/3和设备Router B的接口GigabitEthernet3/0/1互连

· Server、Host A、Host B可经由Router A和Router B访问Internet

要求在设备Router A上对接口GigabitEthernet3/0/1接收到的源自Server和Host A的报文流分别实施流量控制如下:

· 来自Server的报文流量约束为102400kbps,流量小于102400kbps时可以正常发送,流量超过102400kbps时则将违规报文的DSCP优先级设置为0后进行发送;

· 来自Host A的报文流量约束为25600kbps,流量小于25600kbps时可以正常发送,流量超过25600kbps时则丢弃违规报文;

对设备Router B的GigabitEthernet3/0/1和GigabitEthernet3/0/2接口收发报文有如下要求:

· Router B的GigabitEthernet3/0/1接口接收报文的总流量限制为204800kbps,如果超过流量限制则将违规报文丢弃;

· 经由Router B的GigabitEthernet3/0/2接口进入Internet的HTTP报文流量限制为102400kbps,如果超过流量限制则将违规报文丢弃。

# 配置ACL2001和2002,分别匹配来源于Server和Host A的报文流。

<RouterA> system-view

[RouterA] acl number 2001

[RouterA-acl-basic-2001] rule permit source 1.1.1.1 0

[RouterA-acl-basic-2001] quit

[RouterA] acl number 2002

[RouterA-acl-basic-2002] rule permit source 1.1.1.2 0

[RouterA-acl-basic-2002] quit

# 创建流分类server,匹配规则为ACL 2001;创建流分类host,匹配规则为ACL 2002。

[RouterA] traffic classifier server

[RouterA-classifier-server] if-match acl 2001

[RouterA-classifier-server] quit

[RouterA] traffic classifier host

[RouterA-classifier-host] if-match acl 2002

[RouterA-classifier-host] quit

# 创建流行为server,动作为流量监管,cir为102400kbps,对超出限制的报文(红色报文)将其DSCP优先级设置为0后发送。

[RouterA] traffic behavior server

[RouterA-behavior-server] car cir 102400 red remark-dscp-pass 0

[RouterA-behavior-server] quit

# 创建流行为host,动作为流量监管,cir为25600kbps,由于默认对红色报文的处理方式就是丢弃,因此无需配置。

[RouterA] traffic behavior host

[RouterA-behavior-host] car cir 25600

[RouterA-behavior-host] quit

# 创建QoS策略,命名为car,将流分类server和流行为server进行关联;将流分类host和流行为host进行关联。

[RouterA] qos policy car

[RouterA-qospolicy-car] classifier server behavior server

[RouterA-qospolicy-car] classifier host behavior host

[RouterA-qospolicy-car] quit

# 将QoS策略car应用到端口Gigabitethernet3/0/1的入方向上。

[RouterA] interface Gigabitethernet 3/0/1

[RouterA-Gigabitethernet3/0/1] qos apply policy car inbound

(2) 配置设备Router B:

# 配置高级ACL3001,匹配HTTP报文。

<RouterB> system-view

[RouterB] acl number 3001

[RouterB-acl-adv-3001] rule permit tcp destination-port eq 80

[RouterB-acl-adv-3001] quit

# 创建流分类http,匹配ACL 3001。

[RouterB] traffic classifier http

[RouterB-classifier-http] if-match acl 3001

[RouterB-classifier-http] quit

# 创建流分类class,匹配所有报文。

[RouterB] traffic classifier class

[RouterB-classifier-class] if-match any

[RouterB-classifier-class] quit

# 创建流行为car_inbound,动作为流量监管,cir为204800kbps,由于默认对红色报文的处理方式就是丢弃,因此无需配置。

[RouterB] traffic behavior car_inbound

[RouterB-behavior-car_inbound] car cir 204800

[RouterB-behavior-car_inbound] quit

# 创建流行为car_outbound,动作为流量监管,cir为102400kbps。

[RouterB] traffic behavior car_outbound

[RouterB-behavior-car_outbound] car cir 102400

[RouterB-behavior-car_outbound] quit

# 创建QoS策略,命名为car_inbound,将流分类class和流行为car_inbound进行关联。

[RouterB] qos policy car_inbound

[RouterB-qospolicy-car_inbound] classifier class behavior car_inbound

[RouterB-qospolicy-car_inbound] quit

# 创建QoS策略,命名为car_outbound,将流分类http和流行为car_outbound进行关联。

[RouterB] qos policy car_outbound

[RouterB-qospolicy-car_outbound] classifier http behavior car_outbound

[RouterB-qospolicy-car_outbound] quit

# 将QoS策略car_inbound应用到端口Gigabitethernet3/0/1的入方向上。

[RouterB] interface Gigabitethernet 3/0/1

[RouterB-Gigabitethernet3/0/1] qos apply policy car_inbound inbound

# 将QoS策略car_outbound应用到端口Gigabitethernet3/0/2的入方向上。

[RouterB] interface Gigabitethernet 3/0/2

[RouterB-Gigabitethernet3/0/2] qos apply policy car_outbound outbound

所谓拥塞,是指当前供给资源相对于正常转发处理需要资源的不足,从而导致服务质量下降的一种现象。

在复杂的Internet分组交换环境下,拥塞极为常见。以下图中的两种情况为例:

· 拥塞增加了报文传输的延迟和抖动,可能会引起报文重传,从而导致更多的拥塞产生。

· 拥塞加剧会耗费大量的网络资源(特别是存储资源),不合理的资源分配甚至可能导致系统陷入资源死锁而崩溃。

在分组交换以及多用户业务并存的复杂环境下,拥塞又是不可避免的,因此必须采用适当的方法来解决拥塞。

拥塞管理的中心内容就是当拥塞发生时如何制定一个资源的调度策略,以决定报文转发的处理次序。拥塞管理的处理包括队列的创建、报文的分类、将报文送入不同的队列、队列调度等。

对于拥塞管理,一般采用队列技术,使用一个队列算法对流量进行分类,之后用某种优先级别算法将这些流量发送出去。

图5-2 SP队列示意图

SP队列是针对关键业务类型应用设计的。关键业务有一个重要的特点,即在拥塞发生时要求优先获得服务以减小响应的延迟。以图5-2为例,优先队列将端口的8个输出队列分成8类,依次为7、6、5、4、3、2、1、0队列,它们的优先级依次降低。

在队列调度时,SP严格按照优先级从高到低的次序优先发送较高优先级队列中的分组,当较高优先级队列为空时,再发送较低优先级队列中的分组。这样,将关键业务的分组放入较高优先级的队列,将非关键业务的分组放入较低优先级的队列,可以保证关键业务的分组被优先传送,非关键业务的分组在处理关键业务数据的空闲间隙被传送。

SP的缺点是:拥塞发生时,如果较高优先级队列中长时间有分组存在,那么低优先级队列中的报文将一直得不到服务。

图5-3 WRR队列示意图

WRR队列在队列之间进行轮流调度,保证每个队列都得到一定的服务时间。以端口有8个输出队列为例,WRR可为每个队列配置一个加权值(依次为w7、w6、w5、w4、w3、w2、w1、w0),加权值表示获取资源的比重。如一个100Mbps的端口,配置它的WRR队列的加权值为5、5、3、3、1、1、1、1(依次对应w7、w6、w5、w4、w3、w2、w1、w0),这样可以保证最低优先级队列至少获得5Mbps的带宽,解决了采用SP调度时低优先级队列中的报文可能长时间得不到服务的问题。

WRR队列还有一个优点是,虽然多个队列的调度是轮询进行的,但对每个队列不是固定地分配服务时间片——如果某个队列为空,那么马上换到下一个队列调度,这样带宽资源可以得到充分的利用。

用户可以根据需要将所有队列全部采用WRR调度,也可以配置队列加入SP分组,采用严格优先级调度算法。调度时先调度SP组,然后调度WRR优先组。

图5-4 WFQ队列

WFQ和WRR队列调度算法类似。在分组WFQ队列中,也可以配置队列加入SP分组,采用严格优先级调度算法。调度时先调度SP组,然后调度其他WFQ优先组。

两者差异如下:WFQ支持带宽保证,可以保证端口流量拥塞时能够获得的最小队列带宽。

CBQ为用户提供了定义类的支持,为每个用户定义的类分配一个单独的FIFO预留队列,用来缓冲同一类的数据。在网络拥塞时,CBQ对报文根据用户定义的类规则进行匹配,并使其进入相应的队列,在入队列之前必须进行拥塞避免机制和带宽限制的检查。在报文出队列时,加权公平调度每个类对应的队列中的报文。

CBQ包括以下队列:

· LLQ队列:即EF队列,为实时业务报文提供严格优先发送服务。在使用LLQ时将会为每个优先类指定可用最大带宽,该带宽值用于拥塞发生时监管流量。如果拥塞未发生,优先类允许使用超过分配的带宽。如果拥塞发生,优先类超过分配带宽的数据包将被丢弃。LLQ还可以指定Burst-size。

· BQ队列:即AF队列。为AF业务提供严格、精确的带宽保证,并且保证各类AF业务之间按一定的比例关系进行队列调度。

· 加权公平调度队列:一个WFQ队列,用来支撑BE业务,使用接口剩余带宽进行发送。

系统在为报文匹配规则时,规则如下:

· 不同类之间按照C-B对的配置顺序逐一匹配,先配置先生效。

· 同一个类内的多个规则也是按照配置顺序逐一匹配,先配置先生效。

|

配置SP队列 |

CSPEX-1204单板不支持配置WRR队列 |

||

|

配置WRR队列 |

|||

|

配置WFQ队列 |

|||

|

可选,仅CSPEX-1204单板支持 |

|||

|

QoS策略配置方式 |

配置CBQ队列 |

可选,仅CMPE-1104单板的三层接口(除MIC-GP8L接口子卡的前面四个接口外)和CSPEX-1204单板支持 |

|

表5-2 SP队列配置过程

|

配置SP队列 |

缺省情况下,接口上采用SP队列算法 |

表5-3 WRR队列配置过程

|

使能WRR队列 |

缺省情况下,接口上采用SP队列算法 |

|

|

配置分组WRR队列的参数 |

qos wrr queue-id group { 1 | 2 | 3 | 4 } weight schedule-value |

缺省情况下,在使用WRR队列时,所有队列都处于WRR调度组1中,调度权重为1 目前只支持配置WRR优先组1 |

|

在WRR队列下采用严格优先级调度算法 |

表5-4 WFQ队列配置过程

|

使能WFQ队列 |

缺省情况下,接口上采用SP队列算法 |

|

|

配置分组WFQ队列的参数 |

缺省情况下,在使用WFQ队列时,所有队列的调度权重均为1 |

|

|

(可选)配置WFQ队列的最小保证带宽值 |

缺省情况下,不提供最小带宽保证 |

![]()

CSPC类单板和CMPE-1104单板的三层以太网子接口不支持配置WFQ队列。

仅CSPEX-1204单板支持队列调度策略。

队列调度策略配置方式是在一个策略中配置各个队列的调度参数,最后通过在接口应用该策略来实现拥塞管理功能。

队列调度策略中的队列支持三种调度方式:SP、WRR、WFQ。在一个队列调度策略中支持SP和WRR、SP和WFQ的混合配置。混合配置时,SP、WRR分组、WFQ分组之间是严格优先级调度,调度优先级按队列号从大到小依次降低,WRR和WFQ分组内部按权重进行调度。以SP和WRR分组混合配置为例,调度关系如图5-5所示。

图5-5 SP和WRR混合配置图

· 队列7(即图中的Q7,下同)优先级最高,该队列的报文优先发送。

· 队列6优先级次之,队列7为空时发送本队列的报文。

· 队列3、4、5之间按照权重轮询调度,在队列7、6为空时调度WRR分组1。

· 队列1、2之间按照权重轮询调度,在队列7、6、5、4、3为空时调度WRR分组2。

· 队列0优先级最低,其它队列的报文全部发送完毕后调度本队列。

配置队列调度策略时,用户首先要创建一个队列调度策略,然后进入队列调度策略视图进行队列调度参数的相关配置,最后将队列调度策略应用到接口。

队列调度策略中队列的调度参数支持动态修改,从而方便修改已经应用的队列调度策略。

|

目前,暂不支持配置four-queue参数 |

|||

|

queue { queue-id | queue-name } sp [ min-bandwidth bandwidth-value | service-type service-type-value ]* |

缺省情况下,各队列采用严格优先级调度 需要注意的是,weight schedule-value、min-bandwidth bandwidth-value和service-type service-type-value参数配置后不生效 |

||

|

queue { queue-id | queue-name } wrr group group-id weight schedule-value [ min-bandwidth bandwidth-value | service-type service-type-value ]* |

|||

|

缺省情况下,接口使用SP队列调度算法。 |

|||

![]()

CSPEX-1204单板上,同一接口不能同时应用配置了加权轮询调度的队列调度策略和流量整形。

基于类的队列CBQ的配置步骤如下:

(1) 定义类

(2) 定义流行为

(3) 定义策略

(4) 在接口视图的出方向应用QoS策略

定义类首先要创建一个类名称,然后在此类视图下配置其匹配规则。

表5-6 定义类

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

定义类并进入类映射视图 |

traffic classifier classifier-name [ operator { and | or } ] |

必选 缺省为and,即类视图下各匹配规则之间的关系为逻辑与 |

|

定义匹配数据包的规则 |

if-match match-criteria |

必选 |

定义流行为首先需要创建一个流行为名称,然后在此流行为视图下配置其特性。

需要注意的是,当MIC-GP8L接口子卡插在CMPE-1104单板上时,的前4个以太网接口不支持配置基于类的队列。

表5-7 配置确保转发的流量保证带宽

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

定义一个流行为并进入流行为视图 |

traffic behavior behavior-name |

必选 |

|

配置确保转发的流量保证带宽 |

queue af bandwidth bandwidth [ pir peak-information-rate ] |

必选 峰值速率在CMPE-1104单板上应用后不会生效 |

|

配置WFQ的权重 |

weight weight-value |

可选 对于CMPE-1104单板,AF超出保证带宽的流量,WFQ的权重为1;对于CSPEX-1204单板上的POS主接口和以太网主接口,AF超出保证带宽的流量, WFQ的权重也为1;对于CSPEX-1204单板上的其他接口及子接口,各队列的流量按照严格优先级进行调度 |

![]()

· 本配置在流行为视图下不能与queue ef和queue wfq命令同时使用。

· 该行为只能应用在接口的出方向。

表5-8 配置加速转发的流量保证带宽

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

定义一个流行为并进入流行为视图 |

traffic behavior behavior-name |

必选 |

|

配置加速转发的流量保证带宽 |

queue ef bandwidth bandwidth [ cbs burst ] [ pir peak-information-rate ] |

必选 峰值速率在CMPE-1104单板上应用后不会生效 |

|

配置WFQ的权重 |

weight weight-value |

可选 缺省情况下,对于CMPE-1104单板, EF超出保证带宽的流量,WFQ的权重为0;对于CSPEX-1204单板上的POS主接口和以太网主接口,EF超出保证带宽的流量,WFQ的权重为1;对于CSPEX-1204单板上的其他接口及子接口,各队列的流量按照严格优先级进行调度 仅CSPEX-1204支持配置加速转发流量的WFQ权重 |

![]()

· 本配置在流行为视图下不能与queue af和queue wfq命令同时使用。

· 该行为只能应用在接口的出方向。

· 对于bandwidth,范围为64~10000000,单位是kbps;对于cbs,范围为1600~1000000000,单位是byte,缺省值为bandwidth的25倍。

表5-9 配置采用公平队列

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

定义一个流行为并进入流行为视图 |

traffic behavior behavior-name |

必选 |

|

配置采用公平队列 |

queue wfq |

必选 |

|

配置WFQ的权重 |

weight weight-value |

可选 缺省情况下,对于CMPE-1104单板,BE队列的WFQ权重为1;对于CSPEX-1204单板上的POS主接口和以太网主接口, BE队列的WFQ权重为0;对于CSPEX-1204单板上的其他接口及子接口,各队列的流量按照严格优先级进行调度 |

![]()

· 本配置在流行为视图下不能与queue ef、queue af命令同时使用。

· 包含该行为的QoS策略只能应用在接口的出方向。

表5-10 在策略中为类指定流行为

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

定义策略并进入策略视图 |

qos policy policy-name |

- |

|

在策略中为类指定采用的流行为 |

classifier classifier-name behavior behavior-name |

必选 classifier-name:类名,必须是已经定义的类,可以是系统定义或用户定义类 behavior-name:必须是已定义的流行为名,可以是系统定义或用户定义流行为 |

qos apply policy命令将一个策略应用到具体的物理接口、子接口或其它逻辑接口。一个策略可以在多个端口上得到应用。

表5-11 基于接口应用QoS策略

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

进入接口视图 |

interface interface-type interface-number |

必选 |

|

在接口上应用关联的策略 |

qos apply policy policy-name { inbound | outbound } |

必选 |

![]()

· 当前,基于CBQ动作的QoS策略只能应用在接口的出方向,入方向不支持;

· 出方向QoS策略对本地协议报文不起作用;(本地协议报文的含义及其作用如下:某些内部发起的报文是维持设备正常运行的重要的协议报文,为了确保这些报文能够被不受影响的发送出去,遂将其定义为本地协议报文,使得QoS不对其进行处理,降低了因配置QoS而误将这些报文丢弃或进行其他处理的风险。一些常见的本地协议报文如下:链路维护报文、ISIS、OSPF、RIP、BGP、LDP、RSVP、SSH等。)

· 基于CBQ动作的QoS策略仅支持在接口上应用;

· 在一个QoS策略中,由用户配置保证EF、AF和BE流量的带宽总和;如果配置的总带宽超过端口的实际带宽时会导致CBQ无法达到预期效果;

· 当流量匹配基于CBQ动作的QoS策略时,无法通过display qos queue-statistics interface来显示接口队列统计信息。

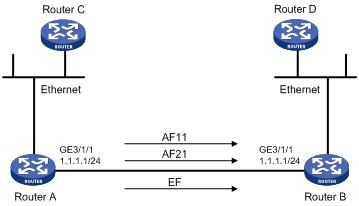

在下面的组网图中,从Router C发出的数据流经过Router A和Router B到达Router D,需求如下:

· Router C发出的数据流根据IP报文的DSCP域分为3类,要求配置QoS策略,对于DSCP域为AF11和AF21的流进行确保转发(AF),保证带宽为5M;

· 对于DSCP域为EF的流进行加速转发(EF),保证带宽为30M。

在进行配置之前,应保证:

· Router C发出的流能够通过Router A和Router B可达Router D。

· 报文的DSCP域在进入Router A之前已经设置完毕。

图5-6 基于类的队列配置组网图

Router A上的配置如下。

# 定义三个类,分别匹配DSCP域为EF、AF11、AF21的IP报文。

<RouterA> system-view

[RouterA] traffic classifier ef_class

[RouterA-classifier-ef_class] if-match dscp ef

[RouterA-classifier-ef_class] quit

[RouterA] traffic classifier af11_class

[RouterA-classifier-af11_class] if-match dscp af11

[RouterA-classifier-af11_class] quit

[RouterA]traffic classifier af21_class

[RouterA-classifier-af21_class] if-match dscp af21

[RouterA-classifier-af21_class] quit

# 定义缺省类,匹配所有的IP报文。

[RouterA] acl number 3000

[RouterA-acl-adv-3000] rule 0 permit ip

[RouterA-acl-adv-3000] quit

[RouterA] traffic classifier be_class

[RouterA-classifier-be_class] if-match acl 3000

[RouterA-classifier-be_class] quit

# 定义流行为,配置EF,设置加速转发的流量带宽。

[RouterA] traffic behavior ef_behav

[RouterA-behavior-ef_behav] queue ef bandwidth 30000

[RouterA-behavior-ef_behav] quit

# 定义流行为,配置AF,设置确保转发的流量带宽。

[RouterA] traffic behavior af11_behav

[RouterA-behavior-af11_behav] queue af bandwidth 5000

[RouterA-behavior-af11_behav] quit

[RouterA] traffic behavior af21_behav

[RouterA-behavior-af21_behav] queue af bandwidth 5000

[RouterA-behavior-af21_behav] quit

# 定义缺省类流行为,配置WFQ。

[RouterA] traffic behavior be_behav

[RouterA-behavior-be_behav] queue wfq

[RouterA-behavior-be_behav] quit

# 定义QoS策略,将已配置的流行为指定给不同的类。

[RouterA] qos policy dscp

[RouterA-qospolicy-dscp] classifier ef_class behavior ef_behav

[RouterA-qospolicy-dscp] classifier af11_class behavior af11_behav

[RouterA-qospolicy-dscp] classifier af21_class behavior af21_behav

[RouterA-qospolicy-dscp] classifier be_class behavior be_behav

[RouterA-qospolicy-dscp] quit

# 将已定义的QoS策略应用在GigabitEthernet3/1/1出方向。

[RouterA-GigabitEthernet3/1/1] qos apply policy dscp outbound

[RouterA-GigabitEthernet3/1/1] quit

#配置完成后,显示QoS策略效果

[RouterA] display qos policy interface GigabitEthernet 3/1/1 outbound

Interface: GigabitEthernet3/1/1

Direction: Outbound

Policy: dscp

Classifier: ef_class

Operator: AND

Rule(s) : If-match dscp ef

Behavior: ef_behav

Expedited Forwarding:

Bandwidth 30000 (Kbps), CBS 750000 (Bytes)

Matched : 100/6400 (Packets/Bytes)

Enqueued : 100/6400 (Packets/Bytes)

Discarded: 0/0 (Packets/Bytes)

Classifier: af11_class

Operator: AND

Rule(s) : If-match dscp af11

Behavior: af11_behav

Assured Forwarding:

Bandwidth 5000 (Kbps)

Matched : 50/3200 (Packets/Bytes)

Enqueued : 50/3200 (Packets/Bytes)

Discarded: 0/0 (Packets/Bytes)

Classifier: af21_class

Operator: AND

Rule(s) : If-match dscp af21

Behavior: af21_behav

Assured Forwarding:

Bandwidth 5000 (Kbps)

Matched : 50/3200 (Packets/Bytes)

Enqueued : 50/3200 (Packets/Bytes)

Discarded: 0/0 (Packets/Bytes)

Classifier: be_class

Operator: AND

Rule(s) : If-match acl 3000

Behavior: be_behav

Flow Based Weighted Fair Queuing

Matched : 1000/128000 (Packets/Bytes)

Discard Method: IP Precedence based WRED

在完成上述配置后,在任意视图下执行display命令可以显示配置后队列的运行情况,通过查看显示信息验证配置的效果。

|

显示SP队列 |

display qos queue sp interface [ interface-type interface-number ] |

|

显示WRR队列的配置 |

display qos queue wrr interface [ interface-type interface-number ] |

|

显示WFQ队列的配置 |

display qos queue wfq interface [ interface-type interface-number ] |

|

display qos qmprofile configuration [ profile-name ] [ slot slot-number ] |

|

|

display qos qmprofile configuration [ profile-name ] [ chassis chassis-number slot slot-number ] |

|

|

display qos qmprofile interface [ interface-type interface-number ] |

|

|

显示设备配置的类信息 |

display traffic classifier user-defined [ classifier-name ] |

|

显示设备配置的流行为信息 |

display traffic behavior user-defined [ behavior-name ] |

|

显示指定策略中指定类及与类关联的流行为的配置信息 |

display qos policy user-defined [ policy-name [ classifier classifier-name ] ] |

|

显示指定接口或所有接口上策略的配置信息和运行情况 |

display qos policy interface [ interface-type interface-number ] [ slot slot-number ] [ inbound | outbound ] |

设备在丢弃报文时,需要与源端的流量控制动作(比如TCP流量控制)相配合,调整网络的流量到一个合理的负载状态。丢包策略和源端的流量控制相结合,可以使网络的吞吐量和利用效率最大化,并且使报文丢弃和延迟最小化。

传统的丢包策略采用尾部丢弃(Tail-Drop)的方法。当队列的长度达到最大值后,所有新到来的报文都将被丢弃。

这种丢弃策略会引发TCP全局同步现象:当队列同时丢弃多个TCP连接的报文时,将造成多个TCP连接同时进入拥塞避免和慢启动状态以降低并调整流量,而后又会在某个时间同时出现流量高峰。如此反复,使网络流量忽大忽小,网络不停震荡。

为避免TCP全局同步现象,可使用RED或WRED。

RED和WRED通过随机丢弃报文避免了TCP的全局同步现象,使得当某个TCP连接的报文被丢弃、开始减速发送的时候,其他的TCP连接仍然有较高的发送速度。这样,无论什么时候,总有TCP连接在进行较快的发送,提高了线路带宽的利用率。

在RED类算法中,为每个队列都设定上限和下限,对队列中的报文进行如下处理:

· 当队列的长度在上限和下限之间时,开始随机丢弃到来的报文。队列越长,丢弃概率越高,但有一个最大丢弃概率。

直接采用队列的长度和上限、下限比较并进行丢弃,将会对突发性的数据流造成不公正的待遇,不利于数据流的传输。WRED采用平均队列和设置的队列上限、下限比较来确定丢弃的概率。

队列平均长度既反映了队列的变化趋势,又对队列长度的突发变化不敏感,避免了对突发性数据流的不公正待遇。

WRED采用的丢弃报文的动作虽然缓解了拥塞对网络的影响,但将报文从发送端转发到被丢弃位置之间所消耗的网络资源已经被浪费了。因此,在拥塞发生时,如果能将网络的拥塞状况告知发送端,使其主动降低发送速率或减小报文窗口大小,便可以更高效的利用网络资源。

RFC 2481定义了一种端到端的拥塞通知机制,称为ECN功能。ECN功能利用IP报文头中的DS域来标记报文传输路径上的拥塞状态。支持该功能的终端设备可以通过报文内容判断出传输路径上发生了拥塞,从而调整报文的发送方式,避免拥塞加剧。ECN功能对IP报文头中DS域的最后两个比特位(称为ECN域)进行了如下定义:

· 比特位6用于标识发送端设备是否支持ECN功能,称为ECT位(ECN-Capable Transport)

· 比特位7用于标识报文在传输路径上是否经历过拥塞,称为CE位(Congestion Experienced)

· 关于DS域的介绍,请参见14.3.1 IP优先级和DSCP优先级。

· 在实际应用中,设备将ECT位为1、CE位为0的报文,以及ECT位为0,CE位为1的报文都识别为由支持ECN功能的终端发出的报文。

在设备上开启ECN功能后,拥塞管理功能将按如下方式对报文进行处理:

· 如果队列长度小于下限,不丢弃报文,也不对ECN域进行识别和标记。

· 如果队列长度在上限和下限之间,当设备根据丢弃概率计算出需要丢弃某个报文时,将检查该报文的ECN域。如果ECN域显示该报文由支持ECN的终端发出,设备会将报文的ECT位和CE位都标记为1,然后转发该报文;如果ECN域显示报文传输路径中已经经历过拥塞(即ECT和CE位都为1),则设备直接转发该报文,不对ECN域进行重新标记;如果ECT位和CE位都为0,设备会将该报文丢弃。

· 如果队列长度超过上限,无论报文是否由支持ECN的终端发出,都将会被设备丢弃。

本系列路由器支持基于队列的WRED表,即可以为每个队列配置独立的丢弃参数,拥塞时根据报文所在队列进行随机丢弃。

在进行WRED配置时,需要事先确定如下参数:

· 队列上限和下限:当队列平均长度小于下限时,不丢弃报文。当队列平均长度在上限和下限之间时,设备随机丢弃报文,队列越长,丢弃概率越高。当队列平均长度超过上限时,丢弃所有到来的报文。

· 丢弃优先级:在进行报文丢弃时参考的参数,0对应绿色报文、1对应黄色报文、2对应红色报文,红色报文将被优先丢弃。

· 计算平均队列长度的指数:指数越大,计算平均队列长度时对队列的实时变化越不敏感。计算队列平均长度的公式为:平均队列长度=(以前的平均队列长度×(1-1/2n))+(当前队列长度×(1/2n))。其中n表示指数。

· 计算丢弃概率的分母:在计算丢弃概率的公式中作为分母。取值越大,计算出的丢弃概率越小。

表6-1 WRED表的配置和应用过程

|

(可选)配置WRED表的其它参数 |

缺省情况下,low-limit的取值为100,high-limit的取值为1000,discard-prob的取值为10 需要注意的是,CSPEX-1204单板不支持配置discard-probability discard-prob |

|

|

需要注意的是,CSPEX-1204单板不支持开启拥塞通知功能。 |

||

|

缺省情况下,接口没有应用WRED全局表,即接口采用尾丢弃 同一个表可以同时在多个接口应用。WRED表被应用到接口后,用户可以对WRED表的取值进行修改,但是不能删除该WRED表 |

接口GigabitEthernet3/0/2应用WRED策略,当发生报文拥塞时,采用如下丢弃方式:

· 为保证高优先级报文尽量通过,区分不同的队列,队列号越大,丢弃概率越低。为队列0、队列3、队列7三个级别配置不同的丢弃参数。

· 区分不同颜色报文的丢弃概率,对于队列0,绿色、黄色、红色报文的丢弃概率分别为25%、50%、75%;对于队列3,绿色、黄色、红色报文的丢弃概率分别为5%、10%、25%;对于队列7,绿色、黄色、红色报文的丢弃概率分别为1%、5%、10%。

· 对队列7开启拥塞通知功能。

# 配置基于队列的WRED表,并为不同队列不同丢弃优先级配置丢弃参数。

[Sysname] qos wred queue table queue-table1

[Sysname-wred-table-queue-table1] queue 0 drop-level 0 low-limit 128 high-limit 512 discard-probability 25

[Sysname-wred-table-queue-table1] queue 0 drop-level 1 low-limit 128 high-limit 512 discard-probability 50

[Sysname-wred-table-queue-table1] queue 0 drop-level 2 low-limit 128 high-limit 512 discard-probability 75

[Sysname-wred-table-queue-table1] queue 3 drop-level 0 low-limit 256 high-limit 640 discard-probability 5

[Sysname-wred-table-queue-table1] queue 3 drop-level 1 low-limit 256 high-limit 640 discard-probability 10

[Sysname-wred-table-queue-table1] queue 3 drop-level 2 low-limit 256 high-limit 640 discard-probability 25

[Sysname-wred-table-queue-table1] queue 7 drop-level 0 low-limit 512 high-limit 1024 discard-probability 1

[Sysname-wred-table-queue-table1] queue 7 drop-level 1 low-limit 512 high-limit 1024 discard-probability 5

[Sysname-wred-table-queue-table1] queue 7 drop-level 2 low-limit 512 high-limit 1024 discard-probability 10

[Sysname-wred-table-queue-table1] queue 7 ecn

[Sysname-wred-table-queue-table1] quit

# 在接口GigabitEthernet3/0/2上应用基于队列的WRED表。

[Sysname] interface gigabitethernet 3/0/2

[Sysname-GigabitEthernet3/0/2] qos wred apply queue-table1

[Sysname-GigabitEthernet3/0/2] quit

在完成上述配置后,在任意视图下执行display命令可以显示配置后WRED的运行情况,通过查看显示信息验证配置的效果。

表6-2 WRED显示和维护

例如,可以根据网络的实际情况禁止从某个源IP地址发送的报文通过。

|

traffic classifier classifier-name [ operator { and | or } ] |

|||

|

具体规则请参见QoS命令参考中的命令if-match的介绍 |

|||

|

应用QoS策略 |

|||

|

display命令可以在任意视图下执行 |

|||

Host通过接口GigabitEthernet3/0/1接入设备Device。

配置流量过滤功能,对接口GigabitEthernet3/0/1接收的源端口号等于21的TCP报文进行丢弃。

# 定义高级ACL 3000,匹配源端口号等于21的数据流。

[Device] acl number 3000

[Device-acl-adv-3000] rule 0 permit tcp source-port eq 21

[Device-acl-adv-3000] quit

# 定义类classifier_1,匹配高级ACL 3000。

[Device] traffic classifier classifier_1

[Device-classifier-classifier_1] if-match acl 3000

[Device-classifier-classifier_1] quit

# 定义流行为behavior_1,动作为流量过滤(deny),对数据包进行丢弃。

[Device] traffic behavior behavior_1

[Device-behavior-behavior_1] filter deny

[Device-behavior-behavior_1] quit

# 定义策略policy,为类classifier_1指定流行为behavior_1。

[Device-qospolicy-policy] classifier classifier_1 behavior behavior_1

[Device-qospolicy-policy] quit

# 将策略policy应用到端口GigabitEthernet3/0/1的入方向上。

[Device] interface gigabitethernet 3/0/1

[Device-GigabitEthernet3/0/1] qos apply policy policy inbound

重标记是将报文的优先级或者标志位进行设置,重新定义报文的优先级等。例如,对于IP报文来说,可以利用重标记对IP报文中的IP优先级或DSCP值进行重新设置,控制IP报文的转发。

重标记动作的配置,可以通过与类关联,将原来报文的优先级或标志位重新进行标记。

重标记可以和优先级映射功能配合使用,具体请参见优先级映射章节。

|

traffic classifier classifier-name [ operator { and | or } ] |

||||

|

具体规则请参见QoS命令参考中的命令if-match的介绍 |

||||

|

重新标记流量计费的级别 |

remark account-level account-level |

命令remark local-precedence、remark qos-local-id和remark drop-precedence仅应用在入方向 |

||

|

重新标记报文的802.1p优先级或配置内外层标签优先级复制功能 |

||||

|

重新标记报文的IP优先级 |

remark [ green | red | yellow ] ip-precedence ip-precedence-value |

|||

|

remark [ green | red | yellow ] local-precedence local-precedence-value |

||||

|

应用QoS策略 |

||||

|

基于上线用户 |

||||

|

display命令可以在任意视图下执行 |

||||

在端口/端口组、VLAN或全局应用重标记的QoS策略时,单板对inbound和outbound方向的支持情况如表8-2所示。

|

动作 |

单板入方向(inbound) |

单板出方向(outbound) |

|

标记报文的802.1p优先级 |

支持 |

支持 |

|

标记报文的丢弃优先级 |

支持 |

不支持 |

|

标记报文的DSCP优先级 |

支持 |

支持 |

|

标记报文的IP优先级 |

支持 |

支持 |

|

标记报文的本地优先级 |

支持 |

不支持 |

公司企业网通过Device实现互连。网络环境描述如下:

· Host A和Host B通过端口GigabitEthernet3/0/1接入Device;

· 数据库服务器、邮件服务器和文件服务器通过端口GigabitEthernet3/0/2接入Device。

通过配置重标记功能,Device上实现如下需求:

· 优先处理Host A和Host B访问数据库服务器的报文;

· 其次处理Host A和Host B访问邮件服务器的报文;

· 最后处理Host A和Host B访问文件服务器的报文。

# 定义高级ACL 3000,对目的IP地址为192.168.0.1的报文进行分类。

[Device] acl number 3000

[Device-acl-adv-3000] rule permit ip destination 192.168.0.1 0

[Device-acl-adv-3000] quit

# 定义高级ACL 3001,对目的IP地址为192.168.0.2的报文进行分类。

[Device-acl-adv-3001] rule permit ip destination 192.168.0.2 0

[Device-acl-adv-3001] quit

# 定义高级ACL 3002,对目的IP地址为192.168.0.3的报文进行分类。

[Device-acl-adv-3002] rule permit ip destination 192.168.0.3 0

[Device-acl-adv-3002] quit

# 定义类classifier_dbserver,匹配高级ACL 3000。

[Device] traffic classifier classifier_dbserver

[Device-classifier-classifier_dbserver] if-match acl 3000

[Device-classifier-classifier_dbserver] quit

# 定义类classifier_mserver,匹配高级ACL 3001。

[Device] traffic classifier classifier_mserver

[Device-classifier-classifier_mserver] if-match acl 3001

[Device-classifier-classifier_mserver] quit

# 定义类classifier_fserver,匹配高级ACL 3002。

[Device] traffic classifier classifier_fserver

[Device-classifier-classifier_fserver] if-match acl 3002

[Device-classifier-classifier_fserver] quit

# 定义流行为behavior_dbserver,动作为重标记报文的本地优先级为4。

[Device] traffic behavior behavior_dbserver

[Device-behavior-behavior_dbserver] remark local-precedence 4

[Device-behavior-behavior_dbserver] quit

# 定义流行为behavior_mserver,动作为重标记报文的本地优先级为3。

[Device] traffic behavior behavior_mserver

[Device-behavior-behavior_mserver] remark local-precedence 3

[Device-behavior-behavior_mserver] quit

# 定义流行为behavior_fserver,动作为重标记报文的本地优先级为2。

[Device] traffic behavior behavior_fserver

[Device-behavior-behavior_fserver] remark local-precedence 2

[Device-behavior-behavior_fserver] quit

# 定义策略policy_server,为类指定流行为。

[Device] qos policy policy_server

[Device-qospolicy-policy_server] classifier classifier_dbserver behavior behavior_dbserver

[Device-qospolicy-policy_server] classifier classifier_mserver behavior behavior_mserver

[Device-qospolicy-policy_server] classifier classifier_fserver behavior behavior_fserver

[Device-qospolicy-policy_server] quit

# 将策略policy_server应用到端口GigabitEthernet3/0/1上。

[Device] interface gigabitethernet 3/0/1

[Device-GigabitEthernet3/0/1] qos apply policy policy_server inbound

[Device-GigabitEthernet3/0/1] quit

Nest功能用来为符合流分类的流添加一层VLAN Tag,使携带该VLAN Tag的报文通过对应VLAN。例如,为从用户网络进入运营商网络的VLAN报文添加外层VLAN Tag,使其携带运营商网络分配的VLAN Tag穿越运营商网络。

|

traffic classifier classifier-name [ operator { and | or } ] |

|||

|

具体规则请参见QoS命令参考中的命令if-match的介绍 |

|||

|

配置添加VLAN Tag的动作 |

缺省情况下,没有配置添加VLAN Tag的动作 |

||

|

应用QoS策略 |

|||

· VPN A中的Site 1和Site 2是某公司的两个分支机构,利用VLAN 5承载业务。由于分处不同地域,这两个分支机构采用了服务提供商(SP)所提供的VPN接入服务,SP将VLAN 100分配给这两个分支机构使用。

· 该公司希望其下属的这两个分支机构可以跨越SP的网络实现互通。

图9-1 Nest配置组网图

(1) 配置PE 1

# 定义类test的匹配规则为:匹配VLAN ID值为5的报文。

[PE1] traffic classifier test

[PE1-classifier-test] if-match service-vlan-id 5

[PE1-classifier-test] quit

# 在流行为test上配置如下动作:添加VLAN ID为100的外层VLAN Tag。

[PE1-behavior-test] nest top-most vlan 100

[PE1-behavior-test] quit

# 在策略test中为类test指定采用流行为test。

[PE1-qospolicy-test] classifier test behavior test

[PE1-qospolicy-test] quit

# 配置下行端口GigabitEthernet3/0/1为Hybrid端口且允许VLAN 100的报文不携带VLAN Tag通过。

[PE1] interface gigabitethernet 3/0/1

[PE1-GigabitEthernet3/0/1] port link-type hybrid

[PE1-GigabitEthernet3/0/1] port hybrid vlan 100 untagged

# 在下行端口GigabitEthernet3/0/1的入方向上应用上行策略test。

[PE1-GigabitEthernet3/0/1] qos apply policy test inbound

[PE1-GigabitEthernet3/0/1] quit

# 配置上行端口GigabitEthernet3/0/2为Trunk端口且允许VLAN 100通过。

[PE1] interface gigabitethernet 3/0/2

[PE1-GigabitEthernet3/0/2] port link-type trunk

[PE1-GigabitEthernet3/0/2] port trunk permit vlan 100

[PE1-GigabitEthernet3/0/2] quit

PE 2的配置与PE 1完全一致,这里不再赘述。

l 重定向到CPU:对于需要CPU处理的报文,可以通过配置上送给CPU。

l 重定向到接口:对于收到需要由某个接口处理的报文时,可以通过配置重定向到此接口。目前仅支持将收到的报文重定向到OAP单板的内联接口。

需要注意的是:

¡ 从CSPEX-1204单板上PIC系列子卡的广域网接口收到的报文,不支持重定向到OAP单板的内联接口。

¡ 从HDLC捆绑口收到的报文,不支持重定向到OAP单板的内联接口。

l 重定向到单板:对于收到需要由指定单板(例如NAT单板)处理的报文时,可以通过配置重定向到单板。

l 重定向到下一跳:对于收到的需要指定下一跳IP地址的报文,可以通过配置将报文重定向到指定的下一跳。

|

traffic classifier classifier-name [ operator { and | or } ] |

|||

|

具体规则请参见QoS命令参考中的命令if-match的介绍 |

|||

|

redirect { chassis chassis-number slot slot-number | cpu | interface interface-type interface-number | next-hop { ipv4-add1 [ track track-entry-number ] [ ipv4-add2 [ track track-entry-number ] ] | ipv6-add1 [ track track-entry-number ] [ ipv6-add2 [ track track-entry-number ] ] } }(IRF模式) |

在配置重定向动作时,同一个流行为中重定向类型只能为重定向到CPU、重定向到接口、重定向到单板、重定向到下一跳中的一种,以最后一次配置为准 |

||

|

应用QoS策略 |

|||

|

基于上线用户 |

|||

|

display命令可以在任意视图下执行 |

|||

全局CAR是在全局创建的一种策略,所有应用该策略的数据流将共同接受全局CAR的监管。

目前全局CAR支持聚合CAR和分层CAR。目前仅支持聚合CAR。

聚合CAR是指能够对多个业务流使用同一个CAR进行流量监管,即如果多个端口应用同一聚合CAR,则这多个端口的流量之和必须在此聚合CAR设定的流量监管范围之内。

配置聚合CAR后,对于不符合承诺信息速率,也不符合峰值速率的数据包直接丢弃,其他数据包允许通过。

表11-1 配置聚合CAR

|

聚合CAR应用在CSPC类单板或CMPE-1104单板的出方向时,功能不生效 |

||

在完成上述配置后,在任意视图下执行display命令可以显示配置后全局CAR的运行情况,通过查看显示信息验证配置的效果。

在用户视图下执行reset命令可以清除全局CAR统计信息。

表11-2 全局CAR显示和维护

|

显示全局CAR的配置和统计信息 |

|

|

清除全局CAR的统计信息 |

通过配置聚合CAR,对端口GigabitEthernet3/0/1接收的VLAN10和VLAN100的报文流量之和进行限制,cir为2560,cbs为20000。

图11-1 聚合CAR配置举例组网图

# 按流量限制需求配置聚合CAR。

<Device> system-view

[Device] qos car aggcar-1 aggregative cir 2560 cbs 20000

# 配置流分类和流行为,对VLAN10的报文采用聚合CAR的限速配置。

[Device] traffic classifier 1

[Device-classifier-1] if-match service-vlan-id 10

[Device-classifier-1] quit

[Device] traffic behavior 1

[Device-behavior-1] car name aggcar-1

[Device-behavior-1] quit

# 配置流分类和流行为,对VLAN100的报文采用聚合CAR的限速配置。

[Device] traffic classifier 2

[Device-classifier-2] if-match service-vlan-id 100

[Device-classifier-2] quit

[Device] traffic behavior 2

[Device-behavior-2] car name aggcar-1

[Device-behavior-2] quit

# 配置QoS策略,将流分类与流行为进行绑定。

[Device] qos policy car

[Device-qospolicy-car] classifier 1 behavior 1

[Device-qospolicy-car] classifier 2 behavior 2

[Device-qospolicy-car] quit

# 将QoS策略应用到端口GigabitEthernet3/0/1的入方向。

[Device] interface gigabitEthernet 3/0/1

[Device-GigabitEthernet3/0/1]qos apply policy car inbound

流量统计就是通过与类关联,对符合匹配规则的流进行统计,统计报文数或字节数。例如,可以统计从某个源IP地址发送的报文,然后管理员对统计信息进行分析,根据分析情况采取相应的措施。

用户网络描述如下:Host通过接口GigabitEthernet3/0/1接入设备Device。

配置流量统计功能,对接口GigabitEthernet3/0/1接收的源IP地址为1.1.1.1/24的报文进行统计。

# 定义基本ACL 2000,对源IP地址为1.1.1.1的报文进行分类。

[Device] acl number 2000

[Device-acl-basic-2000] rule permit source 1.1.1.1 0

[Device-acl-basic-2000] quit

# 定义类classifier_1,匹配基本ACL 2000。

[Device] traffic classifier classifier_1

[Device-classifier-classifier_1] if-match acl 2000

[Device-classifier-classifier_1] quit

# 定义流行为behavior_1,动作为流量统计。

[Device] traffic behavior behavior_1

[Device-behavior-behavior_1] accounting packet

[Device-behavior-behavior_1] quit

# 定义策略policy,为类classifier_1指定流行为behavior_1。

[Device-qospolicy-policy] classifier classifier_1 behavior behavior_1

[Device-qospolicy-policy] quit

# 将策略policy应用到端口GigabitEthernet3/0/1的入方向上。

[Device] interface gigabitethernet 3/0/1

[Device-GigabitEthernet3/0/1] qos apply policy policy inbound

[Device-GigabitEthernet3/0/1] quit

# 查看配置后流量统计的情况。

[Device] display qos policy interface gigabitethernet 3/0/1

Interface: GigabitEthernet3/0/1

Direction: Inbound

Policy: policy

Classifier: classifier_1

Operator: AND

Rule(s) :

If-match acl 2000

Behavior: behavior_1

Accounting enable:

28529 (Packets)

端口队列统计功能可以对队列总长度、当前队列长度、转发报文总数和转发各种颜色报文数等信息进行统计。

|

需要注意的是,inbound参数配置后不生效 |

在任意视图下执行display命令可以显示端口队列的统计情况。

在用户视图下执行reset命令可以清除端口队列的统计信息。

|

display qos queue-statistics interface [ interface-type interface-number [ pvc { pvc-name | vpi/vci } ] ] outbound |

|

|

清除端口队列统计信息(本命令的详细情况请参见“接口管理命令参考/以太网接口”) |

reset counters interface [ interface-type [ interface-number | interface-number.subnumber ] ] |

表14-1 附录 A 缩略语表

|

通过BGP传播QoS策略 |

||

|

在IP网络上传送语音 |

||

![]()

dot1p-dot1p、dot1p-exp、dscp-dscp、exp-dot1p、exp-exp、exp-lp映射表的缺省映射关系为:映射输出值等于输入值。

表14-2 dot1p-lp、dot1p-dp缺省映射关系

|

映射输入索引 |

dot1p-lp映射 |

dot1p-dp映射 |

|

dot1p |

lp |

dp |

|

0 |

0 |

0 |

|

1 |

1 |

0 |

|

2 |

2 |

0 |

|

3 |

3 |

0 |

|

4 |

4 |

0 |

|

5 |

5 |

0 |

|

6 |

6 |

0 |

|

7 |

7 |

0 |

表14-3 dscp-lp、dscp-dp、dscp-dot1p、dscp-exp缺省映射关系

|

dscp-lp映射 |

dscp-dp映射 |

dscp-exp映射 |

||

|

0~7 |

||||

|

8~15 |

||||

|

16~23 |

||||

|

24~31 |

||||

|

32~39 |

||||

|

40~47 |

||||

|

48~55 |

||||

|

56~63 |

表14-4 exp-dscp、exp-dp、exp-rpr缺省映射关系

|

exp-dscp映射 |

exp-dp映射 |

|

|

exp优先级 |

||

带颜色(绿色报文/黄色报文/红色报文)优先级映射表dot1p-dot1p、dot1p-exp、dscp-dscp、exp-lp、exp-dot1p、exp-exp、lp-lp、lp-exp映射表的缺省映射关系为:映射输出值等于输入值。

表14-5 绿色报文的dscp-dot1p、dscp-dp、dscp-exp、dscp-lp缺省映射关系

|

dscp-dp映射 |

dscp-exp映射 |

dscp-lp映射 |

||

|

0~7 |

||||

|

8~15 |

||||

|

16~23 |

||||

|

24~31 |

||||

|

32~39 |

||||

|

40~47 |

||||

|

48~55 |

||||

|

56~63 |

表14-6 黄色报文的dscp-dot1p、dscp-dp、dscp-exp、dscp-lp缺省映射关系

|

dscp-dp映射 |

dscp-exp映射 |

dscp-lp映射 |

||

|

0~7 |

||||

|

8~15 |

||||

|

16~23 |

||||

|

24~31 |

||||

|

32~39 |

||||

|

40~47 |

||||

|

48~55 |

||||

|

56~63 |

表14-7 红色报文的dscp-dot1p、dscp-dp、dscp-exp、dscp-lp缺省映射关系

|

dscp-dp映射 |

dscp-exp映射 |

dscp-lp映射 |

||

|

0~7 |

||||

|

8~15 |

||||

|

16~23 |

||||

|

24~31 |

||||

|

32~39 |

||||

|

40~47 |

||||

|

48~55 |

||||

|

56~63 |

表14-8 绿色报文的exp-dp、exp-dscp缺省映射关系

|

exp-dp映射 |

exp-dscp映射 |

|

|

绿色报文的exp优先级 |

||

表14-9 黄色报文的exp-dp、exp-dscp缺省映射关系

|

exp-dp映射 |

exp-dscp映射 |

|

|

黄色报文的exp优先级 |

||

表14-10 红色报文的exp-dp、exp-dscp缺省映射关系

|

exp-dp映射 |

exp-dscp映射 |

|

|

红色报文的exp优先级 |

||

图14-1 ToS和DS域

如图14-1所示,IP报文头的ToS字段有8个bit,其中前3个bit表示的就是IP优先级,取值范围为0~7。RFC 2474中,重新定义了IP报文头部的ToS域,称之为DS(Differentiated Services,差分服务)域,其中DSCP优先级用该域的前6位(0~5位)表示,取值范围为0~63,后2位(6、7位)是保留位。

表14-11 IP优先级说明

|

IP优先级(十进制) |

IP优先级(二进制) |

|

表14-12 DSCP优先级说明

|

DSCP优先级(十进制) |

DSCP优先级(二进制) |

|

|

be(default) |

802.1p优先级位于二层报文头部,适用于不需要分析三层报头,而需要在二层环境下保证QoS的场合。

图14-2 带有802.1Q标签头的以太网帧

如图14-2所示,4个字节的802.1Q标签头包含了2个字节的TPID(Tag Protocol Identifier,标签协议标识符)和2个字节的TCI(Tag Control Information,标签控制信息),TPID取值为0x8100,图14-3显示了802.1Q标签头的详细内容,Priority字段就是802.1p优先级。之所以称此优先级为802.1p优先级,是因为有关这些优先级的应用是在802.1p规范中被详细定义的。

图14-3 802.1Q标签头

表14-13 802.1p优先级说明

|

802.1p优先级(十进制) |

802.1p优先级(二进制) |

|

EXP优先级位于MPLS标签内,用于标记MPLS QoS。

图14-4 MPLS标签的封装结构

不同款型规格的资料略有差异, 详细信息请向具体销售和400咨询。H3C保留在没有任何通知或提示的情况下对资料内容进行修改的权利!