H3C WAC360-CMW520-E3703P61 版本软件及说明书

2017/7/5 13:23:09

下载:

下载:  (65.68 MB)

(65.68 MB)

H3C WAC360-CMW520-E3703P61 版本说明书

Copyright © 2017新华三技术有限公司 版权所有,保留一切权利。 非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本文档内容的部分或全部, 并不得以任何形式传播。本文档中的信息可能变动,恕不另行通知。 |

|

目 录

2.1 WAC360-CMW520-E3703P61版本硬件特性变更说明·· 4

2.2 WAC360-CMW520-E3703P60版本硬件特性变更说明·· 4

2.3 WAC360-CMW520-E3703P58版本硬件特性变更说明·· 4

2.4 WAC360-CMW520-E3703P57版本硬件特性变更说明·· 4

2.5 WAC360-CMW520-E3703P55版本硬件特性变更说明·· 4

2.6 WAC360-CMW520-E3703P53版本硬件特性变更说明·· 4

2.7 WAC360-CMW520-E3703P52版本硬件特性变更说明·· 4

2.8 WAC360-CMW520-E3703P48版本硬件特性变更说明·· 4

2.9 WAC360-CMW520-E3703P46版本硬件特性变更说明·· 4

2.10 WAC360-CMW520-E3703P10版本硬件特性变更说明·· 5

2.11 WAC360-CMW520-E3703P06版本硬件特性变更说明·· 5

2.12 WAC360-CMW520-E3703P04版本硬件特性变更说明·· 5

2.13 WAC360-CMW520-E3703P03版本硬件特性变更说明·· 5

2.14 WAC360-CMW520-E3703P01版本硬件特性变更说明·· 5

5.1 WAC360-CMW520-E3703P61版本操作方式变更·· 5

5.2 WAC360-CMW520-E3703P60版本操作方式变更·· 6

5.3 WAC360-CMW520-E3703P58版本操作方式变更·· 6

5.4 WAC360-CMW520-E3703P57版本操作方式变更·· 6

5.5 WAC360-CMW520-E3703P55版本操作方式变更·· 6

5.6 WAC360-CMW520-E3703P53版本操作方式变更·· 6

5.7 WAC360-CMW520-E3703P52版本操作方式变更·· 6

5.8 WAC360-CMW520-E3703P48版本操作方式变更·· 6

5.9 WAC360-CMW520-E3703P46版本操作方式变更·· 6

5.10 WAC360-CMW520-E3703P10版本操作方式变更·· 6

5.11 WAC360-CMW520-E3703P06版本操作方式变更·· 6

5.12 WAC360-CMW520-E3703P04版本操作方式变更·· 6

5.13 WAC360-CMW520-E3703P03版本操作方式变更·· 7

5.14 WAC360-CMW520-E3703P01版本操作方式变更·· 7

8.1 WAC360-CMW520-E3703P61版本解决问题列表·· 7

8.2 WAC360-CMW520-E3703P60版本解决问题列表·· 7

8.3 WAC360-CMW520-E3703P58版本解决问题列表·· 11

8.4 WAC360-CMW520-E3703P57版本解决问题列表·· 12

8.5 WAC360-CMW520-E3703P55版本解决问题列表·· 12

8.6 WAC360-CMW520-E3703P53版本解决问题列表·· 15

8.7 WAC360-CMW520-E3703P52版本解决问题列表·· 15

8.8 WAC360-CMW520-E3703P48版本解决问题列表·· 16

8.9 WAC360-CMW520-E3703P46版本解决问题列表·· 16

8.10 WAC360-CMW520-E3703P10版本解决问题列表·· 17

8.11 WAC360-CMW520-E3703P06版本解决问题列表·· 18

8.12 WAC360-CMW520-E3703P04版本解决问题列表·· 19

8.13 WAC360-CMW520-E3703P03版本解决问题列表·· 20

8.14 WAC360-CMW520-E3703P01版本解决问题列表·· 21

B.6.2 通过以太网口使用TFTP/FTP协议进行软件升级·· 46

B.6.3 通过Console口使用XModem协议进行软件升级·· 48

表目录

表1 历史版本信息表....................................................................................................................... 1

表2 版本配套表.............................................................................................................................. 2

表3 配套FIT AP列表..................................................................................................................... 3

表4 MIB文件变更说明................................................................................................................... 5

表5 WAC360/WAC361产品硬件特性........................................................................................... 22

表6 WAC360/WAC361产品软件特性........................................................................................... 23

表7 软件升级方式简介................................................................................................................. 29

表8 软件升级的详细配置.............................................................................................................. 41

表9 BootWare主菜单................................................................................................................... 43

表10 BootWare串口子菜单.......................................................................................................... 44

表11 以太网子菜单....................................................................................................................... 45

表12 文件控制子菜单................................................................................................................... 45

表13 BootWare操作子菜单.......................................................................................................... 46

表14 存储器件操作子菜单............................................................................................................ 46

表15 以太网参数设置说明............................................................................................................ 47

本文介绍了WAC360-CMW520-E3703P61版本的特性、使用限制、存在问题及规避措施等,在加载WAC360-CMW520-E3703P61版本前,建议您备份配置文件,并进行内部验证,以避免可能存在的风险。

本文档需和随版本发布的《WAC360-CMW520-E3703P61版本说明书(软件特性变更说明)》,以及本文“9 相关资料”中的文档一起配合使用。

版本号:Comware Software, Version 5.20, ESS 3703P61

[注]:该版本号可在命令行任何视图下用display version命令查看,见注①。

表1 历史版本信息表

版本号 | 基础版本号 | 发布日期 | 版本类型 | 备注 |

WAC360-CMW520-E3703P61 | WAC360-CMW520-E3703P60 | 2017-5-26 | ESS 版本 | 无 |

WAC360-CMW520-E3703P60 | WAC360-CMW520-E3703P58 | 2017-4-11 | ESS 版本 | 无 |

WAC360-CMW520-E3703P58 | WAC360-CMW520-E3703P57 | 2017-1-3 | ESS 版本 | 无 |

WAC360-CMW520-E3703P57 | WAC360-CMW520-E3703P55 | 2016-9-2 | ESS 版本 | 无 |

WAC360-CMW520-E3703P55 | WAC360-CMW520-E3703P53 | 2016-8-23 | ESS 版本 | 无 |

WAC360-CMW520-E3703P53 | WAC360-CMW520-E3703P52 | 2016-7-13 | ESS 版本 | 无 |

WAC360-CMW520-E3703P52 | WAC360-CMW520-E3703P48 | 2016-5-30 | ESS 版本 | 无 |

WAC360-CMW520-E3703P48 | WAC360-CMW520-E3703P46 | 2015-12-22 | ESS 版本 | 无 |

WAC360-CMW520-E3703P46 | WAC360-CMW520-E3703P10 | 2015-10-22 | ESS 版本 | 无 |

WAC360-CMW520-E3703P10 | WAC360-CMW520-E3703P06 | 2015-09-06 | ESS 版本 | 无 |

WAC360-CMW520-E3703P06 | WAC360-CMW520-E3703P04 | 2015-07-20 | ESS 版本 | 无 |

WAC360-CMW520-E3703P04 | WAC360-CMW520-E3703P03 | 2015-04-28 | ESS 版本 | 无 |

WAC360-CMW520-E3703P03 | WAC360-CMW520-E3703P01 | 2015-03-31 | ESS 版本 | 无 |

WAC360-CMW520-E3703P01 | 首次发布 | 2015-01-15 | ESS 版本 | 无 |

![]()

在升级版本之前,请注意与本版本配套的软、硬件条件必须符合下表的要求。

表2 版本配套表

产品系列 | WAC360 |

型号 | WAC360/WAC361 |

内存 | 1G |

FLASH | 16MB NorFlash 1GB NandFlash |

BOOTROM版本号 | 基本段:1.02 扩展段:1.03 (该版本号可在命令行任何视图下用display version命令查看,见注②) |

CPLD版本号 | 002 |

目标文件名称 | WAC360-CMW520-E3703P61.bin |

iNode版本号 | iNode PC 7.3(E0504) |

默认配套无线终端版本 | WA2600A-CMW520-R1508P11 WA4300-CMW520-R1508P11 WA4300S-CMW520-R1508P11 |

备注 | (1) 版本信息可通过命令display version查看。 (2) 支持自签名证书,https访问直接开启https server的服务即可,版本不再打包出厂证书,也不需要安装 |

AP型号 | AP-mode | 文件名 | 是否打包 | 备注 |

H3C WAP621 | WAP621 | wa2600a_fit.bin | 是 | 无 |

H3C WAP722 | WAP722 | wa4300_fit.bin | 是 | 无 |

H3C WAP722E | WAP722E | 是 | 无 | |

H3C WAP722S | WAP722S | wa4300s_fit.bin | 是 | 无 |

H3C WAP712C | WAP712C | 是 | 无 | |

H3C WAP712H | WAP712H | 是 | 无 |

查看WAC360的软件版本和BOOTWARE版本号方式如下:

<Sysname> display version

H3C Comware Platform Software

Comware Software, Version 5.20, ESS 3703P61 ------- 注①

Copyright (c) 2004-2017 New H3C Technologies Co., Ltd. All rights reserved.

H3C WAC360 uptime is 0 week, 0 day, 0 hour, 0 minute

H3C WAC360 with 1 BCM58622 1200MHz Processor

1024M bytes DDR3

16M bytes Flash Memory

1024M bytes Nand Flash Memory

Hardware Version is Ver.A

CPLD Version is 002

Basic Bootrom Version is 1.02 ------ 注②

Extend Bootrom Version is 1.03 ------ 注②

[Subslot 0]WAC360 Hardware Version is Ver.A

查看WAC361的软件版本和BOOTWARE版本号方式如下:

<Sysname> display version

H3C Comware Platform Software

Comware Software, Version 5.20, ESS 3703P61 ------- 注①

Copyright (c) 2004-2017 New H3C Technologies Co., Ltd. All rights reserved.

H3C WAC361 uptime is 0 week, 0 day, 0 hour, 0 minute

H3C WAC361 with 1 BCM58622 1200MHz Processor

1024M bytes DDR3

16M bytes Flash Memory

1024M bytes Nand Flash Memory

Hardware Version is Ver.A

CPLD Version is 002

Basic Bootrom Version is 1.02 ------ 注②

Extend Bootrom Version is 1.03 ------ 注②

[Subslot 0]WAC361 Hardware Version is Ver.A

无

无。

无。

无。

无。

无。

无。

无。

无。

无。

无。

无。

无。

无。

首次发布,不涉及。

请参考软件 特性变更说明书 《WAC360-CMW520-E3703P61 Release Notes》。

表4 MIB文件变更说明

版本号 | 项目 | MIB文件名称 | 模块名 | 说明 |

WAC360-CMW520-E3703P03 | 新增 | 无 | 无 | 无 |

修改 | rfc4293-ip.mib | IP-MIB | ipForwarding修改节点为只读 ipDefaultTTL修改节点为只读 | |

WAC360-CMW520-E3703P01 | 新增 | 无 | 无 | 首次发布 |

修改 | 无 | 无 | 首次发布 |

无。

无。

无。

无。

无。

无。

无。

无。

无。

无。

无。

无。

无。

首次发布,不涉及。

1. 如果AC和AP之间跨越三层网络时必须要在DNS上配置AC的IP地址对应的域名,或者在DHCP服务器上配置Option43选项来使AP获取AC。

2. 为了保证AC和AP之间的控制链路的畅通,防止用户的恶意流量攻击,应尽量将AC和AP划分到单独的网段,并限制其他无关设备对AC和AP的访问。

3. 用于下载到AP的Map-Configuration文件要求最大不能超过3500字节。

4. 如果AC同一个接口配置多个IP地址,要求AP指定的AC地址是AC对应接口上的主IP地址。

5. 当PKI更换证书后,需要使用“undo local server eap-profile”命令更新SSL证书缓存。

6. 不推荐配置端口安全模式为userlogin-secure-ext-or-psk,某些网卡在该模式下不能接入。

7. 在AC上执行cut connection all命令成功后,用户可能会立刻重新上线并认证成功,容易被误认为用户强制下线失败。

8. 涉及LTE款型AP升级的局点,必须按LTE版本说明书的版本使用及注意事项的要求操作升级,如有疑问请联系杭州华三通信技术有限公司服务热线。

无

· 问题现象:无线探针功能WIPS存在缺陷,曾经关联过的终端,断开关联后无法被探测到。

· 问题产生条件:曾关联过无线的终端,断开关联。

· 问题现象:主备AC保存的配置不一致引起AP Radio下服务模板双VLAN配置运行过程中丢失1个VLAN

· 问题产生条件:AP切换主备AC,当主备AC上保存的配置顺序不一致时,AC调换配置顺序过程中出现。

· 问题现象:FPGA自检出硬件错误告警,由直接打印改成syslog输出方式

· 问题产生条件:无

· 问题现象:dhcp server地址池扩大到1K

· 问题产生条件:无

· 问题现象:支持Omnitrail定位协议

· 问题产生条件:无

· 问题现象:PSRT 20161103-NTP

· 问题产生条件:CVE-2016-7433:

· Bug 2085 described a condition where the root delay was included twice, causing the jitter value to be higher than expected. Due to a misinterpretation of a small-print variable in The Book, the fix for this problem was incorrect, resulting in a root distance that did not include the peer dispersion. The calculations and formulae have been reviewed and reconciled, and the code has been updated accordingly.

·

· CVE-2016-7426:

· When ntpd is configured with rate limiting for all associations (restrict default limited in ntp.conf), the limits are applied also to responses received from its configured sources. An attacker who knows the sources (e.g., from an IPv4 refid in server response) and knows the system is (mis)configured in this way can periodically send packets with spoofed source address to keep the rate limiting activated and prevent ntpd from accepting valid responses from its sources.

·

· CVE-2016-7429:

· When ntpd receives a server response on a socket that corresponds to a different interface than was used for the request, the peer structure is updated to use the interface for new requests. If ntpd is running on a host with multiple interfaces in separate networks and the operating system doesn't check source address in received packets (e.g. rp_filter on Linux is set to 0), an attacker that knows the address of the source can send a packet with spoofed source address which will cause ntpd to select wrong interface for the source and prevent it from sending new requests until the list of interfaces is refreshed, which happens on routing changes or every 5 minutes by default. If the attack is repeated often enough (once per second), ntpd will not be able to synchronize with the source.

·

· CVE-2016-7434:

· If ntpd is configured to allow mrulist query requests from a server that sends a crafted malicious packet, ntpd will crash on receipt of that crafted malicious mrulist query packet.

·

· CVE-2016-7431:

· Zero Origin timestamp problems were fixed by Bug 2945 in ntp-4.2.8p6. However, subsequent timestamp validation checks introduced a regression in the handling of some Zero origin timestamp checks.

·

· CVE-2016-9312:

· If a vulnerable instance of ntpd on Windows receives a crafted malicious packet that is "too big", ntpd will stop working.

·

· CVE-2016-7428:

· The broadcast mode of NTP is expected to only be used in a trusted network. If the broadcast network is accessible to an attacker, a potentially exploitable denial of service vulnerability in ntpd's broadcast mode poll interval enforcement functionality can be abused. To limit abuse, ntpd restricts the rate at which each broadcast association will process incoming packets. ntpd will reject broadcast mode packets that arrive before the poll interval specified in the preceding broadcast packet expires. An attacker with access to the NTP broadcast domain can send specially crafted broadcast mode NTP packets to the broadcast domain which, while being logged by ntpd, will cause ntpd to reject broadcast mode packets from legitimate NTP broadcast servers.

·

· CVE-2016-7427:

· The broadcast mode of NTP is expected to only be used in a trusted network. If the broadcast network is accessible to an attacker, a potentially exploitable denial of service vulnerability in ntpd's broadcast mode replay prevention functionality can be abused. An attacker with access to the NTP broadcast domain can periodically inject specially crafted broadcast mode NTP packets into the broadcast domain which, while being logged by ntpd, can cause ntpd to reject broadcast mode packets from legitimate NTP broadcast servers.

·

· CVE-2016-9310:

· An exploitable configuration modification vulnerability exists in the control mode (mode 6) functionality of ntpd. If, against long-standing BCP recommendations, "restrict default noquery ..." is not specified, a specially crafted control mode packet can set ntpd traps, providing information disclosure and DDoS amplification, and unset ntpd traps, disabling legitimate monitoring. A remote, unauthenticated, network attacker can trigger this vulnerability.

·

· CVE-2016-9311:

· ntpd does not enable trap service by default. If trap service has been explicitly enabled, an attacker can send a specially crafted packet to cause a null pointer dereference that will crash ntpd, resulting in a denial of service.

· 问题现象:CVE-2016-1409:

· The Neighbor Discovery (ND) protocol implementation in the IPv6 stack in Cisco IOS XE 2.1 through 3.17S, IOS XR 2.0.0 through 5.3.2, and NX-OS allows remote attackers to cause a denial of service (packet-processing outage) via crafted ND messages, aka Bug ID CSCuz66542, as exploited in the wild in May 2016.

·

· Cisco IOS XE/IOS XR/NX-OS ND协议拒绝服务漏洞(CVE-2016-1409):

· Cisco IOS XE 2.1-3.17S, IOS XR 2.0.0-5.3.2, NX-OS在IPv6栈内的ND协议实现中存在安全漏洞。通过构造的ND消息,远程攻击者利用此漏洞造成拒绝服务(数据包处理故障)。

· 问题产生条件:

· Symptom: CVE-2016-1409

· Condition: Fixed an vulnerability in the Neighbor Discovery (ND) protocol implementation within the IPv6 stack that allows remote attackers to cause a denial of service (packet-processing outage) via crafted ND messages.

·

· 问题现象: CVE-2016-1409

· 问题产生条件: 在IPv6栈内的ND协议实现中存在安全漏洞:通过构造的ND消息,远程攻击者利用此漏洞造成拒绝服务(数据包处理故障)。

· 问题现象:PSRT 20161102-OpenSSL

· 问题产生条件:CVE-2016-8610: SSL-Death-Alert

· OpenSSL SSL/TLS SSL3_AL_WARNING undefined alert flood remote DoS

·

· It was found that function "ssl3_read_bytes" in ssl/s3_pkt.c might lead to higher CPU usage due to improper handling of warning packets.

· An attacker could repeat the undefined plaintext warning packets of "SSL3_AL_WARNING" during the handshake, which will cause a 100% CPU usage on the server.

· It is an implementation problem in OpenSSL that OpenSSL would ignore undefined warning, and continue dealing with the remaining data(if exist).

· So the attacker could pack multiple alerts inside a single record and send a large number of these large records.

· Then the server will be fallen in a meaningless cycle, and not available to any others.

· 问题现象:CVE-2009-3238

· 问题产生条件:Linux kernel 2.6.30版本之前的版本的get_random_int函数生成不完整的随机号码,这会允许攻击者可以借助可以使该函数"向超长时间内多次回归同样数值"的向量,来预测回归值并可能冲破建立在随机性上的保护机制。

· 问题现象:CVE-2013-0169/CVE-2015-2808

· 问题产生条件:

¡ CVE-2015-2808:TLS协议和SSL协议中使用的RC4算法中存在安全漏洞,该漏洞源于程序在初始化阶段没有正确组合状态数据和密钥数据。远程攻击者可通过嗅探特定的网络流量,然后实施暴力破解攻击利用该漏洞对数据流中的初始化字节实施plaintext-recovery攻击。

¡ CVE-2013-0169:TLS和DTLS协议中存在漏洞,该漏洞源于程序在处理畸形的CBC填充期间没有正确地研究针对固执的MAC地址检查操作所进行的计时边信道攻击。通过对特制报文的计时数据的统计分析,远程攻击者可利用该漏洞实施区分攻击以及明文恢复攻击。。

· 问题现象:CVE-2015-5219

· 问题产生条件:NTP中存在拒绝服务漏洞。远程攻击者可利用该漏洞使应用程序进入无限循环,造成拒绝服务。

· 问题现象:一定条件下AC上出现内存泄漏问题

· 问题产生条件:出错保护机制不完善,主备AC上DHCP配置同步失败时出现问题。

· 问题现象:非经对接需求,按照迈普格式上报Syslog并增加命令配置

· 问题产生条件:无。

· 问题现象:特定条件下某型号手机终端概率性无法接入

· 问题产生条件:判断条件过严导致对某型号手机终端概率性出现兼容问题

· 问题现象:特定条件下AC出现CPU占用率较高的情况

· 问题产生条件:WIPS模块存储日志文件太多时引起CPU占用率高

· 问题现象:CVE-2016-8858

· 问题产生条件:OpenSSH在秘钥交换过程中存在一个内存耗尽问题,一个未经认证的客户端,可以通过重复KEXINIT过程,使服务器上每个连接的内存分配增加至384MB,如果攻击者利用该漏洞,发起多个连接,会使服务器的内存耗尽,造成拒绝服务攻击。该漏洞存在于函数kex_input_kexinit()中。

· 问题现象:优化负载均衡算法,默认AP的终端数达到负载门限后不隐藏SSID。

· 问题产生条件:无。

· 问题现象: EAP Offload相关的任务异常。

· 问题产生条件:开启EAP Offload功能。

· 问题现象:特定条件下出现DHCP任务异常。

· 问题产生条件:删除dhcp server ip-pool xxx时出现。

· 问题现象:开启审计功能后,某些AC异常重启。

· 问题产生条件:开启审计功能。

· 问题现象:增加命令行限制,默认负载均衡不隐藏SSID,配置了命令才隐藏。

· 问题产生条件:当AP上用户数达到负载门限后,会隐藏SSID。

· 问题现象:实现iwifi指定的Syslog内容。

· 问题产生条件:无。

· 问题现象:数据平面送控制平面新增消息类型统计。

· 问题产生条件:无。

· 问题现象:NTP安全漏洞更新。

· 问题产生条件:无。

· 问题现象:使用R2509P52、R2509P53、R2509P54三个版本时,AC上开启portal认证,某些特殊报文会导致设备异常。

· 问题产生条件:使用R2509P52、R2509P53、R2509P54三个版本,AC上开启portal认证

· 问题现象:WA2100、WA2200、WA1208E等型号AP无法建立双链路。

· 问题产生条件:AC启用1+1热备或N+1备份功能

· 问题现象:当某个AP关闭radio或者下线时,会误删其他AP的load-balance相关缓存信息。

· 问题产生条件:某个ap关闭radio或者下线

· 问题现象: CVE-2015-8158

· 问题产生条件: NTP中存在拒绝服务漏洞,攻击者可利用该漏洞使程序进入无限循环,造成拒绝服务。

· 问题现象: CVE-2015-8138

· 问题产生条件: NTP存在安全漏洞,允许本地攻击者可发送带有值为零的时间戳的数据包实施中间人攻击,绕过源时间戳限制。

· 问题现象: CVE-2015-7979

· 问题产生条件: NTP存在安全漏洞,允许攻击者可通过发送恶意的广播数据包进行拒绝服务。

· 问题现象: CVE-2015-7975

· 问题产生条件: NTP存在拒绝服务漏洞。本地攻击者可利用该漏洞使ntpq实例崩溃,造成拒绝服务。

· 问题现象: CVE-2015-7974

· 问题产生条件: NTP执行数据包身份验证时未能检查对称密钥的对应关系,允许远程攻击者可用任意的可信密钥实施假冒攻击。

· 问题现象: CVE-2015-7973

· 问题产生条件: NTP存在安全绕过漏洞。攻击者可通过实施中间人攻击或重放攻击利用该漏洞获取敏感信息。

· 问题现象: CVE-2016-1547

· 问题产生条件: ntpd存在安全漏洞,允许远程攻击者可发送带有伪造源地址的crypto NAK数据包进行拒绝服务攻击。

· 问题现象: CVE-2016-1548

· 问题产生条件: ntpd存在安全漏洞,允许远程攻击者可通过伪造数据包,将基本的client/server模式更改为交错对称模式修改客户端的系统时间。

· 问题现象: CVE-2016-1550

· 问题产生条件: NTP存在潜在时间漏洞:成功对并列系统( co-ordinating systems)中共享的128字节密钥进行攻击可以允许攻击者欺骗NTP数据。

· 问题现象: CVE-2016-1551

· 问题产生条件: NTP存在重新计时模仿漏洞:如果数据包是从127.127.0.0/16 地址发出,并且被认为可信,那么该漏洞的存在意味着攻击者可以利用数据欺骗更改攻击目标的时间。

· 问题现象: CVE-2016-2518

· 问题产生条件: ntpd 4.2.8p7之前4.x版本和4.3.92之前4.3版本中存在安全漏洞。攻击者可通过发送特制的数据包,创建‘hmode’值大于7的对等体利用该漏洞触发MATCH_ASSOC()查询,造成拒绝服务(越边界引用)。

· 问题现象: CVE-2016-2519

· 问题产生条件: ntpd 4.2.8p7之前4.x版本和4.3.92之前4.3版本中存在安全漏洞,该漏洞源于程序未能检查‘ctl_getitem()’函数的返回值。攻击者可借助较大的值利用该漏洞造成拒绝服务(异常终止)。

· 问题现象: CVE-2015-7704

· 问题产生条件: ntpd中存在输入验证漏洞,NTP后台程序运行时,通过发送构造的UDP数据包到NTP服务,攻击者利用此漏洞可防止设备从其配置的时间服务器上获取时间更新。

· 问题现象: CVE-2016-4953

· 问题产生条件: ntpd 4.2.8p8之前的版本中存在未明漏洞,远程攻击者可利用该漏洞发送伪造的数据包给用户。

· 问题现象: CVE-2016-4954

· 问题产生条件: ntpd 4.2.8p8之前的版本中存在未明漏洞,攻击者可利用该漏洞影响同级变量,造成错误的跳转指示。

· 问题现象: CVE-2016-4956

· 问题产生条件: ntpd 4.2.8p8之前的版本中存在拒绝服务漏洞,攻击者可通过发送伪造的数据包利用该漏洞拒绝服服务客户端。

· 问题现象:通过SNMP无法对UTF-8编码方式的中文SSID进行set/read操作。

· 问题产生条件:通过SNMP管理设备

· 问题现象:设备出现内存碎片,导致内存耗尽。

· 问题产生条件:设备长时间运行

· 问题现象:无感知认证组网下来无线客户端流量未超过流量阈值,也会对http报文进行重定向。

· 问题产生条件:启用无感知认证组网

· 问题现象:WIPS探针配置下发失败。

· 问题产生条件:启用WIPS探针功能

· 问题现象:端口出方向间隙性出现流量统计达到100%的情况。

· 问题产生条件:无

· 问题现象: Syslog中AP_UP日志填充错误。

· 问题产生条件:无

· 问题现象:AP数量较多时,部分AP的CUPID配置无法下发成功。

· 问题产生条件:开启 CUPID定位

· 问题现象:启用WIPS探针功能,可能出现异常重启。

· 问题产生条件:启用WIPS探针功能

· 问题现象:设置探针AP与AC的时区差后保存重启,重启后恢复出来的配置与重启前不同。

· 问题产生条件:启用WIPS探针功能

· 问题现象:开启 CUPID定位,大量无线终端在线时,会造成AC核间消息丢包,导致无线终端上线异常。

· 问题产生条件:开启 CUPID定位

· 问题现象:漫游隧道Down会引起AP切换。

· 问题产生条件:漫游隧道Down。

· 问题现象:如果Radius scheme下未配置NAS IP,无线用户802.1x认证时,会小概率出现Radius报文内容错误的情况。

· 问题产生条件:Radius scheme下未配置NAS IP,无线用户进行802.1x认证。

· 问题现象:大量AP开启WIPS探针功能时,AC上WIPS任务会大量消耗CPU。

· 问题产生条件:大量AP开启WIPS探针功能时。

· 问题现象:对漫游延迟进行优化。

· 问题产生条件:无

· 问题现象:启用PPPoE特性,设备运行过程中可能发生重启。

· 问题产生条件:启用PPPoE特性。

· 问题现象:802.1X+LDAP认证,某些情况下错误的帐号就也能认证通过。

· 问题产生条件:启用802.1X+LDAP认证。

· 问题现象:Portal free-rule流量可能被统计成正常流量,影响正常计费。

· 问题产生条件:启用Portal认证。

· 问题现象:修改WAN口的MAC地址,同时启用PPPoE,无法通信。

· 问题产生条件:修改WAN口的MAC地址,同时启用PPPoE。

· 问题现象:Portal重定向URL过长会导致系统异常。

· 问题产生条件:通过“Portal redirect-url”、“portal url-param”等命令配置Portal重定向URL参数。

· 问题现象:“portal silent ios optimize”命令无法保存,设备重启后丢失。

· 问题产生条件:配置“portal silent ios optimize”命令。

· 问题现象:本地转发、AP本地认证及802.1x认证特性组合应用时,AP启动后,可能因AP配置下发失败,用户无法上线。

· 问题产生条件:本地转发、AP本地认证及802.1x认证特性组合应用。

· 问题现象:AP快速上下线,可能导致设备异常重启。

· 问题产生条件:大量AP快速上下线。

· 问题现象:chrome、firefox浏览器访问load balance group页面时可能部分内容为空。

· 问题产生条件:chrome、firefox浏览器访问load balance group页面。

· 问题现象:Portal认证下,无线终端可能出现DHCP续租失败并下线。

· 问题产生条件:启用Portal认证。

· 问题现象:IPv6 ICMP重定向缺省命令“ipv6 redirects”默认状态不正确,应该为默认关闭。

· 问题产生条件:无。

· 问题现象:无线客户端携带PMK在FA的AP之间进行漫游,当PMKID匹配失败的情况下会导致认证中断。

· 问题产生条件:无线客户端携带PMK在FA的AP之间进行漫游。

· 问题现象:网管软件读取MIB表hh3cDot11APUserInfoStatis2CMEntry,可能会导致系统异常。

· 问题产生条件:网管软件读取MIB表hh3cDot11APUserInfoStatis2CMEntry。

· 问题现象:CVE-2015-1788

· 问题产生条件:函数没有正确处理ECParameters结构,远程攻击者通过使用Elliptic Curve算法的会话,利用此漏洞可造成DoS攻击。

· 问题现象:CVE-2015-1789

· 问题产生条件:X509_cmp_time没有正确地检查ASN1_TIME字符串的长度,并且会越界读取几个字节的数据。远程攻击者通过ASN1_TIME数据内构造的长度字段,利用此漏洞可造成越界读及应用崩溃等DoS攻击。

· 问题现象:CVE-2015-1790

· 问题产生条件:PKCS#7的解析代码不能正确地处理缺少内部EncryptedContent字段的情况。攻击者可以精心构造缺少内容的格式错误PKCS#7包,可在解析时触发引用空指针。

· 问题现象:DHCP客户端MAC地址检查功能("dhcp-snooping check mac-address")无法防止DHCP 饿死攻击。

· 问题产生条件:设备启用DHCP Server特性,并受到DHCP饿死攻击。

· 问题现象:DHCP服务器不应答init-reboot状态的request报文。

· 问题产生条件:设备启用DHCP Server特性。

· 问题现象:Portal MAC-Triger特性type48/type50报文未携带SSID属性。

· 问题产生条件:应用Portal MAC-Triger特性。

· 问题现象:Portal重定向URL中未携带user vlan属性。

· 问题产生条件:应用Portal特性。

· 问题现象:开启MAC认证时,AC发送的radius报文中携带的nas-id没有使用配置值,而是使用的系统缺省值。

· 问题产生条件:启用MAC认证特性。

· 问题现象:CVE-2015-0287。

· 问题产生条件:OpenSSL的ASN1_item_ex_d2i函数由于没有重新初始化CHOICE及ADB数据结构,存在拒绝服务漏洞,远程攻击者通过构造的应用造成无效写操作、内存破坏及程序崩溃。

· 问题现象:Radius报文中acct-session-id参数偶尔重复。

· 问题产生条件:多台设备同时启用与Radius Server通信。

· 问题现象:Portal认证,radius报文中偶尔没有携带called-station-id属性,引起话单错误。

· 问题产生条件:设备与Radius Server通信。

· 问题现象:DNS报文可能出现NAT转换异常,引起转发线程挂死,导致设备无法对外通信。

· 问题产生条件:设备启用NAT特性但不启用dns proxy特性。

· 问题现象: 通过WEB页面配置设备,无法设置Portal重定向页面。

· 问题产生条件: 无。

· 问题现象: CVE-2014-3571。

· 问题产生条件: 精心构造的DTLS报文会导致访问空指针,引起段错误。这会导致服务拒绝攻击。

· 问题现象: 本地转发配合集中Portal认证组网,AC发送MAC-Triger报文UDP源端口号错误。

· 问题产生条件: 本地转发配合集中Portal认证组网。

· 问题现象: 开启Bonjour功能,运行一段时间后,内存占用过多。

· 问题产生条件: 开启Bonjour功能。

· 问题现象:CUPID定位启用新的与iMC的通信接口。

· 问题产生条件:启用CUPID特性。

· 现象描述:开启802.1x认证,设备处理分片报文时可能出现错误。

· 产生条件:启用802.1x认证或其他涉及大包文的特性。

· 问题现象:端口进行二三层切换时,设备可能发生异常重启

· 问题产生条件:端口进行二三层切换

· 问题现象: 通过命令"display wlan client" 显示客户端信息,可能显示出错误的IPv6地址。

· 问题产生条件: 通过命令"display wlan client" 显示客户端信息

·

· 问题现象: MSM466-R上最大功率不准确。

· 问题产生条件: 无

· 问题现象: 某些特殊报文可能导致ipForwarding和ipDefaultTTL节点错误。

· 问题产生条件: 开启SNMP网管

· 问题现象: AC地址认证,终端取到IP地址之前,AC发出的计费请求报文中携带的终端IP可能是随机IP地址。

· 问题产生条件: MAC地址认证

· 问题现象: Portal认证方式下,配置"portal control-mode mac"模式,部分用户出现提示认证通过,但实际没有下发acl表项,始终处于重定向状态。

· 问题产生条件: Portal认证方式下,配置"portal control-mode mac"模式

· 问题现象: 本地转发配合集中portal认证组网,可能发生Portal ACL不能正确下发至AP。

· 问题产生条件: 本地转发配合集中portal认证组网

· 问题现象: 配置AP本地802.1x认证的情况下,网管无法获取认证用户名。

· 问题产生条件: 配置AP本地802.1x认证的情况下。

· 问题现象: 通过 "指尖上的无线"APP,配置WAN口,如果选择WAN口连接类型为“PPPoE”,无法保存配置。

· 问题产生条件: 通过 "指尖上的无线"APP,配置WAN口。

首次发布,不涉及

· H3C无线控制器产品 Web网管配置指导

· H3C无线控制器产品 命令参考

· H3C无线控制器产品 配置指导

您可以通过H3C网站(www.h3c.com)获取最新的产品资料:

(1) 请访问网址:http://www.h3c.com/cn/Technical_Documents,或单击主页的[服务支持/文档中心];

(2) 选择产品类别和产品型号,即可查询和下载与该产品相关的手册。。

用户支持邮箱:service@h3c.com

技术支持热线电话:400-810-0504(手机、固话均可拨打)

表5 WAC360/WAC361产品硬件特性

项目 | 描述 |

外形尺寸(长×宽×高) | 220mm*145mm*22mm |

重量 | 0.9kg |

管理端口 | 1个Console口 |

业务端口描述 | 1GE(WAN) + 4GE(LAN) |

处理器 | 1.2GHz@2 core |

DRAM配置 | 1GB |

Flash配置 | 16MB NorFlash 1GB NandFlash |

输入电压 | Adapter式电源适配器 AC100~240V |

最大功耗 | 15W |

工作环境温度 | 0℃~40℃ |

工作环境相对湿度(非凝露) | 5%~95% |

存贮温度 | -40ºC~70ºC |

存贮湿度 | 5%~ 95%(非冷凝) |

安全规范 | UL 60950-1, CAN/CSA C22.2 No 60950-1, IEC 60950-1, EN 60950-1/A11, AS/NZS 60950, EN 60825-1, EN 60825-2, FDA 21 CFR Subchapter J |

EMC | ETSI EN 300 386 V1.3.3:2005 EN 55024: 1998+ A1: 2001 + A2: 2003 EN 55022 :2006 VCCI V-3:2007 ICES-003:2004 EN 61000-3-2:2000+A1:2001+A2:2005 EN 61000-3-3:1995+A1:2001+A2:2005 AS/NZS CISPR 22:2004 FCC PART 15:2005 GB 9254:1998 GB/T 17618:1998 |

TBF | >154年 |

表6 WAC360/WAC361产品软件特性

特性 | 描述 | |

802.11 MAC | 802.11协议簇 | 802.11a/802.11b/802.11d/802.11e(WMM) 802.11g/802.11h/802.11i/802.11n/802.11w/802.11k/802.11u |

高级特性 | 可自定义天线增益 | |

隐藏SSID | ||

802.11g保护 | ||

限制SSID下的用户数 | ||

限制Radio下的用户数 | ||

用户在线检测(Keepalive) | ||

支持集中转发 | ||

支持本地转发(基于VLAN或VLAN+SSID) | ||

支持策略转发 | ||

支持智能带宽保证 | ||

支持智能带宽限速 | ||

支持VLAN池 | ||

支持Hotspot 2.0 R1 | ||

支持频谱导航 | ||

AP管理 | AC发现 | 自动注册AP根据序列号进行认证 |

支持即插即用AP | ||

AC发现(DNS方式) | ||

AC发现(DHCP option43方式) | ||

支持AP孵化配置 | ||

AC-AP间隧道 | 支持穿越NAT | |

支持IPsec加密 | ||

IPsec隧道加密支持证书认证 | ||

支持IPv6隧道 | ||

漫游 |

| 支持AC内二层漫游 |

支持AC内三层漫游 | ||

安全与接入控制 | 无线加密 | 共享密钥 |

WEP-64/WEP-128/WEP-152/Dynamic WEP/LEAP | ||

TKIP | ||

CCMP | ||

认证协议 | Open system/ Shared-Key | |

PSK | ||

802.1X | ||

MAC认证 | ||

支持PPPoE client接入 | ||

支持Portal认证 | ||

支持Portal无感知认证 | ||

本地转发支持Portal认证 | ||

EAP类型 | EAP-TLS/ EAP-TTLS/ EAP-PEAP/ EAP-MD5/ EAP-GTC/ EAP-FAST/ EAP-SIM/ EAP-AKA/ EAP offload (only TLS, PEAP) | |

AAA | RADIUS | |

HWTACACS | ||

LDAP | ||

基于域选择AAA服务器 | ||

基于ESS(SSID)选择AAA服务器 | ||

AAA服务器备份 | ||

基于时长的计费 | ||

SSID防假冒(用户名与SSID绑定) | ||

基于用户的接入控制 | 支持基于用户的接入控制 | |

支持基于用户的QACL | ||

支持基于用户的带宽限制 | ||

支持将用户与SSID绑定 | ||

支持将用户与VLAN、ACL和user profile绑定 | ||

支持基于AP位置的接入控制 | ||

支持访客接入控制 | ||

支持VIP通道 | ||

其它 | 支持基于SSID的用户隔离 | |

支持基于VLAN的用户隔离 | ||

支持ARP防攻击 | ||

支持本地认证 | ||

支持本地Portal认证 | ||

支持Bonjour Gateway | ||

QoS |

| 支持优先级映射 |

支持2-4层流识别 | ||

支持流限速(CAR) | ||

802.11e/WMM | ||

支持为语音电话做QoS优化 | ||

支持Call Admission Control (CAC) | ||

无线频谱管理 | RRM | 支持选择国家码 |

支持国家码锁定 | ||

支持20M/40M切换 | ||

支持802.11n保护 | ||

支持RF ping | ||

支持绿色节能(定时关闭射频或SSID) | ||

雷达检测、静默以及信道规避 | ||

静态信息配置 | ||

支持功率配置 | ||

支持动态速率调整 | ||

支持动态信道调整 | ||

支持动态功率调整 | ||

空口黑洞检测和补偿 | ||

负载均衡 | 基于用户数的负载均衡 | |

基于流量的负载均衡 | ||

智能负载均衡 | ||

WIDS | 黑白名单 | 支持静态黑名单 |

支持动态黑名单 | ||

支持白包单 | ||

Rogue AP | 支持Rogue AP检测(基于SSID) | |

支持Rogue AP检测(基于BSSID) | ||

支持Rogue AP检测(基于OUI) | ||

支持Rogue AP反制 | ||

WIDS无线攻击检测 | 无线泛洪攻击检测(Flooding Attack) | |

防仿冒攻击(Spoof Attack) | ||

防Weak IV攻击 | ||

NAT |

| NAT |

NPAT | ||

NAT ALG | ||

支持NAT日志 | ||

VPN |

| 支持SSL VPN |

支持IPsec VPN | ||

支持GRE VPN | ||

WIPS | 基础特性 | 支持虚拟安全域 |

多Radio支持 | ||

支持独立Sensor | ||

支持混合Sensor | ||

Signature | 内置Signature特性库 | |

支持用户自定义Signature特性库 | ||

设备分类 | 支持设备自动分类 | |

支持ignore list | ||

支持设备威胁指数 | ||

支持基于用户自定义规则 | ||

支持手工设备分类 | ||

无线设备检测 | 支持block list | |

支持信任列表(trust list) | ||

支持Rogue设备检测 | ||

支持配置错误Mis-configured设备检测 | ||

支持游离Client检测 | ||

支持全信道扫描 | ||

支持自定义扫描信道 | ||

支持检测加密、认证方式 | ||

OUI | 内置OUI数据库 | |

支持OUI数据的导入导出 | ||

攻击检测 | 支持0day攻击检测 | |

支持未知DOS攻击检测 | ||

支持MAC仿冒攻击检测 | ||

支持节电攻击检测 | ||

支持热点攻击检测 | ||

支持AP扮演者攻击检测 | ||

支持Windows网桥检测 | ||

支持软AP检测 | ||

攻击反制 | 支持自动攻击反制 | |

无线环境监视 | 支持畸形报文检测 | |

管理 | Syslog | |

MIB | ||

无线智能业务感知(WIAA) |

| 基于用户的filter防火墙 |

基于用户的ASPF防火墙 | ||

基于SSID的filter防火墙 | ||

基于SSID的ASPF防火墙 | ||

支持URL识别 | ||

频谱分析 |

| 支持混合sensor |

支持独立sensor | ||

支持检测蓝牙设备 | ||

支持检测微波炉 | ||

支持检测无绳电话 | ||

支持检测XBOX360 | ||

支持检测无线摄像头 | ||

二层协议 |

| ARP |

802.1p/ 802.1q/ 802.1X | ||

Port-based VLAN | ||

SSID-based VLAN | ||

User-based VLAN | ||

LLDP | ||

LACP/ 链路聚合 | ||

端口环回检测 | ||

端口环回测试 | ||

支持三层接口和子接口 | ||

端口镜像 | ||

支持广播/组播/未知单播抑制 | ||

IP协议 | IPv4 | TCP/UDPV4 |

ICMPv4 | ||

NTP | ||

ACL | ||

支持DHCP服务器 | ||

支持DHCP Relay | ||

支持DHCP Snooping | ||

IPv6 | ACL6 | |

DNS6 | ||

Tracert6 | ||

Telnet6 | ||

FTP IPv6 | ||

TFTP IPv6 | ||

DHCPv6 Server | ||

DHCPv6 Relay | ||

DHCPv6 Snooping | ||

SAVI | ||

Ping6 | ||

路由协议 |

| 静态路由 |

支持RIP | ||

支持动态DNS(花生壳) | ||

组播 |

| IGMP Snooping |

MLD Snooping | ||

支持组播优化 | ||

高可用性 |

| 支持1+1备份 |

支持N+1备份 | ||

支持N+N备份 | ||

管理 |

| 支持配置文件加密 |

支持密码控制(Password Control) | ||

SNMP v1/v2/v3 | ||

HTTP, HTTPS | ||

CLI/ Telnet /SSH v2.0 | ||

External Interface | AeroScout Location | RFID |

版本升级操作注意事项:升级AC时必须删除AC文件系统中所有老版本的AP bin文件,再上传新版本的AC、AP bin文件,保证AC和AP的软件版本兼容。

![]()

本文所指的AC可以代表WAC360/WAC361无线控制器。

WAC360/WAC361无线控制器的启动文件属性包括主用启动文件(M)、备用启动文件(B)和安全启动文件(S)。

· 主用启动文件(main),缺省情况下,AC使用主用启动文件启动。

· 备用启动文件(backup),当主用启动文件不可用时,AC使用备用启动文件启动。

· 安全启动文件(secure),当备用启动文件不可用时,AC使用安全启动文件启动。如果安全启动文件不可用,系统将提示失败信息。

这三类应用程序文件存放在FLASH中,后缀为.bin。

升级方式 | 说明 |

通过命令行进行软件升级错误!未找到引用源。 | 需要重启AC来实现AC软件的升级。 使用该方式升级AC软件时会导致当前业务中断。 |

通过Web页面进行软件升级 | |

通过BootWare菜单进行软件升级错误!未找到引用源。 | 可在AC无法正常启动时升级软件。 |

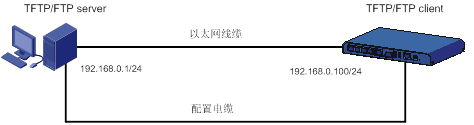

在进行软件升级之前,用户需要准备以太网线缆和配置电缆,按照下文所述的内容进行连接和设置。

PC通过配置电缆连接到AC的Console口,通过以太网线缆连接到AC的二层以太网接口,配置PC和AC之间路由可达。

![]()

当AC通过命令行或者BootWare进行软件升级时,PC的以太网线缆可以连接到WX2540E无线控制器的任意二层以太网接口。

图1 搭建配置环境

PC通过以太网线缆连接到AC的任意一个二层以太网接口。用户需要预先通过AC的Console口进行调试,保证PC到AC的路由可达。

图2 搭建配置环境

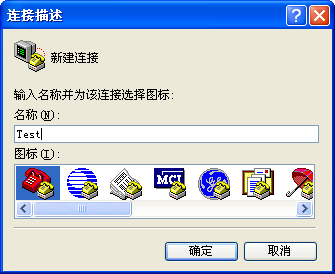

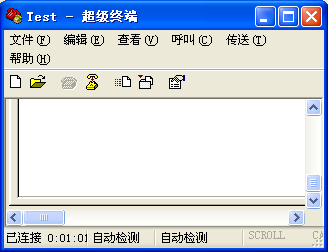

第一步:打开PC,并在PC上运行超级终端。

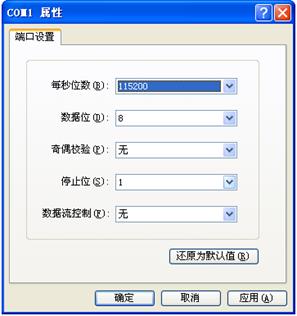

第二步:设置终端参数。

参数要求:波特率为9600,数据位为8,奇偶校验为无,停止位为1,流量控制为无,选择终端仿真为VT100。具体方法如下:

(1) 在PC的左下角,选择[开始]/[所有程序]/[附件]/[通讯]/[超级终端],点击“![]() ”图标,系统弹出如下图所示的连接描述界面。

”图标,系统弹出如下图所示的连接描述界面。

图3 超级终端连接描述界面

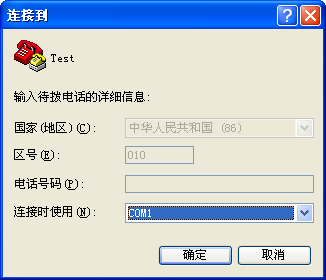

(2) 在连接描述界面中键入新连接的名称,单击<确定>按钮,系统弹出如下图所示的对话框,在[连接时使用]一栏中选择连接使用的串口(注意选择的串口应该与配置电缆实际连接的串口一致)。

图4 超级终端连接使用串口设置界面

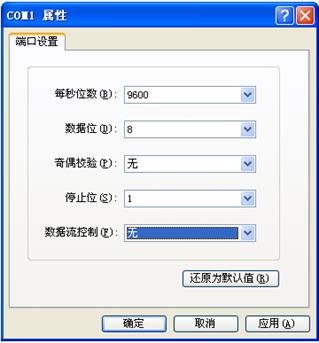

(3) 串口选择完毕后,单击<确定>按钮,系统弹出如下图所示的连接串口参数设置界面,设置波特率为9600,数据位为8,奇偶校验为无,停止位为1,流量控制为无。

图5 超级终端连接使用串口设置界面

![]()

可以通过点击<还原默认设置(R)>按钮来恢复缺省属性。

(4) 串口参数设置完成后,单击<确定>按钮,系统进入如下图所示的超级终端界面。

图6 超级终端窗口

(5) 配置超级终端属性。在超级终端中选择[文件/属性/设置]一项,进入如下图所示的属性设置窗口。选择终端仿真类型为VT100或自动检测,按<确定>按钮,返回超级终端窗口。

图7 属性设置窗口中终端仿真类型的设置

B.4.1 使用TFTP协议进行软件升级

TFTP(Trivial File Transfer Protocol,简单文件传输协议)是一个用来在客户端与服务器之间进行文件传输的协议,提供不复杂、开销不大的文件传输服务。TFTP承载在UDP上,提供不可靠的数据流传输服务,不提供存取授权与认证机制,使用超时重传方式来保证数据的到达。与FTP相比,TFTP软件的大小要小得多。

AC作为TFTP Client,文件服务器作为TFTP Server,用户通过在AC上执行相应命令,可将AC的配置文件或、应用程序或Web配置文件上传到文件服务器上,或从文件服务器下载配置文件、应用程序或Web配置文件到AC中。

具体操作步骤如下:

![]()

备份应用程序文件、配置文件和Web配置文件的方法相同,下面以备份配置文件为例。

在命令行的用户视图下,执行save命令保存当前配置信息:

<H3C> save

The current configuration will be written to the device. Are you sure? [Y/N]:y

Please input the file name(*.cfg)[flash:/startup.cfg]

(To leave the existing filename unchanged, press the enter key):

flash:/startup.cfg exists, overwrite? [Y/N]:y

Validating file. Please wait....

Configuration is saved to device successfully.

<H3C>

在命令行的用户视图下,执行dir命令可以查看当前文件系统包含了哪些文件:

<H3C> dir

Directory of flash:/

0 -rw- 2432 Apr 26 2000 12:01:46 startup.cfg

1 -rw- 3058 Apr 26 2000 12:01:44 system.xml

2 -rw- 22868992 Sep 02 2014 23:08:26 WAC360-CMW520-A3701.bin

3 -rw- 136184 Sep 02 2014 21:34:12 default.diag

4 -rw- 3362 Sep 02 2014 16:00:18 server.pfx

1047168 KB total (1022742 KB free)

<H3C>

在命令行的用户视图下,执行tftp put命令,把AC上的startup.cfg文件备份到TFTP服务器上并保存为config.bak:

<H3C> tftp 192.168.0.1 put startup.cfg config.bak

File will be transferred in binary mode

Sending file to remote TFTP server. Please wait... \

TFTP: 2432 bytes sent in 0 second(s).

File uploaded successfully.

![]()

备份的时候,有同名文件将会直接覆盖服务器上的文件。

在命令行的用户视图下,执行tftp get 命令从TFTP服务器上下载应用程序文件WAC360-CMW520-A3701.bin到AC上并保存为名为WAC360-CMW520-A3701.bin的文件:

<H3C> tftp 192.168.0.1 get WAC360-CMW520-A3701.bin WAC360-CMW520-A3701.bin

The file WAC360-CMW520-A3701.bin exists. Overwrite it? [Y/N]:y //是否覆盖AC上的同名文件

Verifying server file...

Deleting the old file, please wait...

File will be transferred in binary mode

Downloading file from remote TFTP server, please wait...|

TFTP: 22884352 bytes received in 35 second(s)

File downloaded successfully.

![]()

· 下载应用程序文件的时候,如果AC上已经有一个同名文件,那么系统将会提示是否覆盖,选择<Y/N>进行确认。

· 可以通过相同的方式来实现配置文件的更新。配置文件可以由文本编辑器修改,通过下载修改过的配置文件可以实现对配置的更改,所做更改会在下次启动后生效。

在命令行的用户视图下,执行boot-loader命令指定AC的下次启动文件:

<H3C> boot-loader file flash:/WAC360-CMW520-A3701.bin main

This command will set the boot file. Continue? [Y/N]:y //确认是否要设置为启动文件

The specified file will be used as the main boot file at the next reboot on slot 1!

<H3C>

在命令行的用户视图下,执行display boot-loader命令来查看启动文件信息:

<H3C> display boot-loader

The boot file used this time:flash:/WAC360-CMW520-A3701.bin attribute: main

The boot file used next time:flash:/WAC360-CMW520-A3701.bin attribute: main

Failed to get the backup boot file used next time!

Failed to get the secure boot file used next time!

<H3C>

![]()

恢复应用程序文件、配置文件和Web配置文件的方法相同,下面以恢复配置文件为例。

在命令行的用户视图下,执行tftp get命令从服务器上把config.bak文件下载到AC上并另存为名为startup.cfg的文件:

<H3C> tftp 192.168.0.1 get config.bak startup.cfg

The file startup.cfg exists. Overwrite it?[Y/N]:y //是否覆盖AC上的同名文件

Verifying server file...

Deleting the old file, please wait...

File will be transferred in binary mode

Downloading file from remote tftp server, please wait...\

TFTP: 2432 bytes received in 0 second(s)

File downloaded successfully.

如果AC上已经有一个同名文件系统会提示是否覆盖,选择<Y/N>确认。

在命令行的用户视图下,执行dir命令可以查看当前文件系统包含了哪些文件:

<H3C> dir

Directory of flash:/

0 -rw- 2432 Apr 26 2000 12:18:17 startup.cfg

1 -rw- 22884352 Apr 26 2000 12:14:02 WAC360-CMW520-A3701.bin

2 -rw- 3058 Apr 26 2000 12:01:44 system.xml

3 -rw- 136184 Sep 02 2014 21:34:12 default.diag

4 -rw- 3362 Sep 02 2014 16:00:18 server.pfx

1047168 KB total (1022728 KB free)

<H3C>

在命令行的用户视图下,执行delete命令删除文件startup.cfg,例如:

<H3C> delete /unreserved startup.cfg

The contents cannot be restored!!! Delete flash:/startup.cfg?[Y/N]:y

Deleting a file permanently will take a long time. Please wait...

%Delete file flash:/startup.cfg...Done.

<H3C>

B.4.2 使用FTP协议进行软件升级

FTP(File Transfer Protocol,文件传输协议)在TCP/IP协议族中属于应用层协议,主要向用户提供远程主机之间的文件传输。FTP承载于TCP上,提供可靠的、面向连接的数据流传输服务。

在使用FTP之前,用户需先安装FTP Server应用程序。FTP Server应用程序由用户自己购买、安装,AC不附带此软件。

AC作为FTP Client,访问FTP文件服务器的指定路径,完成应用程序的备份及升级等操作,具体操作步骤如下:

![]()

备份应用程序文件、配置文件和Web配置文件的方法相同,下面以备份应用程序文件为例。

在命令行的用户视图下,执行save命令保存当前配置信息:

<H3C> save

The current configuration will be written to the device. Are you sure? [Y/N]:y

Please input the file name(*.cfg)[flash:/startup.cfg]

(To leave the existing filename unchanged, press the enter key):

flash:/startup.cfg exists, overwrite? [Y/N]:y

Validating file. Please wait....

Configuration is saved to device successfully.

<H3C>

在命令行的用户视图下,执行dir命令可以查看当前文件系统包含了哪些文件:

<H3C> dir

Directory of flash:/

0 -rw- 2432 Apr 26 2000 12:01:46 startup.cfg

1 -rw- 3058 Apr 26 2000 12:01:44 system.xml

2 -rw- 22868992 Sep 02 2014 23:08:26 WAC360-CMW520-A3701.bin

3 -rw- 136184 Sep 02 2014 21:34:12 default.diag

4 -rw- 3362 Sep 02 2014 16:00:18 server.pfx

1047168 KB total (1022742 KB free)

<H3C>

在命令行的用户视图下,执行ftp命令连接到FTP服务器:

<H3C> ftp 192.168.0.1

Trying 192.168.0.1 ...

Press CTRL+K to abort

Connected to 192.168.0.1.

220 FTP service ready.

User(192.168.0.1:(none)):guest //输入服务器上配置的用户名

331 Password required for quest.

Password: //输入相应的密码

230 User logged in //连接成功

[ftp]

连接成功后,在FTP客户端视图下,执行put命令将文件WAC360-CMW520-A3701.bin备份到FTP文件服务器上:

[ftp] put WAC360-CMW520-A3701.bin WAC360-CMW520-A3701.bin //把AC上的文件备份到服务器上

227 Entering passive mode (192,168,0,1,6,83)

125 Using existing data connection

226 Closing data connection; File transfer successful.

FTP: 22884352 byte(s) received in 21.872 second(s), 1046.00K byte(s)/sec.

[ftp] quit

221 Service closing control connection

![]()

备份的时候,有同名文件将会直接覆盖服务器上的文件。

在FTP客户端视图下,执行get命令实现对文件的升级:

[ftp] get WAC360-CMW520-A3701.bin WAC360-CMW520-A3701.bin

flash:/WAC360-CMW520-A3701.bin has been existing. Overwrite it?[Y/N]:y //是否覆盖AC上的同名文件

227 Entering passive mode (192,168,0,1,4,89)

125 Using existing data connection

226 Closing data connection; File transfer successful.

FTP: 22884352 byte(s) received in 21.872 second(s), 1046.00K byte(s)/sec.

[ftp] quit

221 Service closing control connection

![]()

· 下载应用程序文件的时候,如果AC上已经有一个同名文件,那么系统将会提示是否覆盖,选择<Y/N>进行确认。

· 可以通过相同的方式来实现配置文件的更新。配置文件可以由文本编辑器修改,通过下载修改过的配置文件可以实现对配置的更改,所做更改会在下次启动后生效。

在命令行的用户视图下,执行boot-loader file命令指定AC的下次启动文件:

<H3C> boot-loader file flash:/WAC360-CMW520-A3701.bin main

This command will set the boot file. Continue? [Y/N]:y //确认是否要设置为主用启动文件

The specified file will be used as the main boot file at the next reboot on slot 1!

<H3C>

在命令行的用户视图下,执行display boot-loader命令查看启动文件信息:

<H3C> display boot-loader

The boot file used this time:flash:/WAC360-CMW520-A3701.bin attribute: main

The boot file used next time:flash:/WAC360-CMW520-A3701.bin attribute: main

The boot file used next time:flash:/backup.bin attribute: backup

Failed to get the secure boot file used next time!

<H3C>

![]()

恢复应用程序文件、配置文件和Web配置文件的方法相同,下面以恢复应用程序文件为例。

在FTP客户端视图下,执行get命令来恢复备份的应用程序文件:

[ftp] get WAC360-CMW520-A3701.bin WAC360-CMW520-A3701.bin //是否覆盖AC上的同名文件

flash:/WAC360-CMW520-A3701.bin has been existing. Overwrite it?[Y/N]:y

227 Entering passive mode (192,168,0,1,6,231).

125 Using existing data connection………………

226 Closing data connection; File transfer successful.

FTP: 22884352 byte(s) received in 21.895 second(s), 1045.00K byte(s)/sec.

在命令行的用户视图下,执行dir命令查看当前文件系统包含了哪些文件:

<H3C> dir

Directory of flash:/

0 -rw- 22884352 Apr 26 2000 12:02:10 WAC360-CMW520-A3701.bin

1 -rw- 2432 Apr 26 2000 12:18:17 startup.cfg

2 -rw- 3058 Apr 26 2000 12:01:44 system.xml

3 -rw- 136184 Sep 02 2014 21:34:12 default.diag

4 -rw- 3362 Sep 02 2014 16:00:18 server.pfx

1047168 KB total (1022728 KB free)

<H3C>

在命令行的用户视图下,执行delete命令删除文件startup.cfg,例如:

<H3C> delete /unreserved startup.cfg

The contents cannot be restored!!! Delete flash:/startup.cfg?[Y/N]:y

Deleting a file permanently will take a long time. Please wait...

%Delete file flash:/startup.cfg...Done.

<H3C>

B.5 通过Web页面进行软件升级

使用Web页面进行软件升级的具体步骤如下:

(1) 为PC配置IP地址,保证能与AC互通,例如192.168.0.1/24。

(2) 在Web网管终端(PC)上启动浏览器,在浏览器地址栏内输入http://192.168.0.100,浏览器会显示Web网管的登录验证页面(如下图所示)。输入用户名admin、密码admin,选择Web网管的语言种类(目前支持中文和English两种),单击<登录>按钮即可登录。

![]()

AC出厂时已经设置默认的Web登录信息,用户可以直接使用该默认信息登录AC的Web界面。默认的Web登录信息包括:用户名:“admin”,密码:“admin”, AC的Vlan-interface1接口的IP地址:“192.168.0.100/24”。

图8 Web网管登录页面

![]()

Web网管支持的浏览器包括:Microsoft Internet Explorer 11及以下版本、Mozilla Firefox 30.0.0.5269及以下版本、Google Chrome 35.0.1916.114及以下版本。

(3) 用户登录到Web网管界面后,在界面左侧的导航栏中选择“设备 > 文件管理”,查看当前设备存储器的可用空间,如果可用空间比更新程序文件小,请删除一些没有用的文件,如下图所示。

图9 文件管理界面

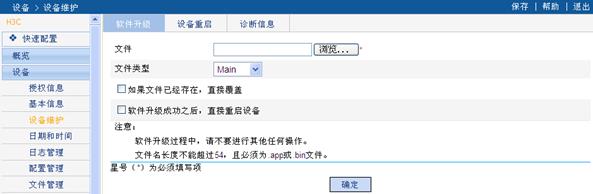

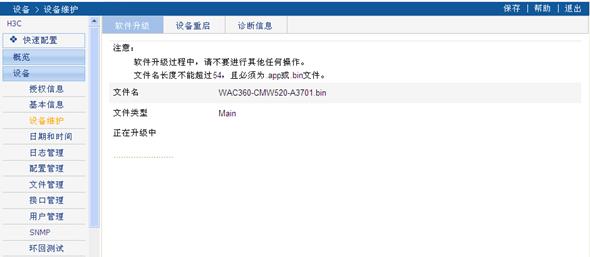

(4) 在界面左侧的导航栏中选择“设备 > 设备维护”,默认进入“软件升级”页签,如下图所示。

(5) 单击<浏览>按钮,选择本地的升级文件,根据需要选中“如果文件已经存在,直接覆盖”和“软件升级成功之后,直接重启设备”,单击<确定>按钮进行升级,如下图所示。

软件升级的详细配置如下表所示。

配置项 | 说明 |

文件 | 设置保存在本地的应用程序文件的文件名,文件名必须带扩展名,且扩展名必须为.bin |

文件名 | 上传到AC后的文件名 |

文件类型 | 设置文件的启动类型 Main:下次启动的主用启动文件 Backup:下次启动的备用启动文件 |

如果文件已经存在,直接覆盖 | 设置如果AC上存在重名文件时,是否直接覆盖 如果不选中此项,则当AC上有重名的文件存在时,将提示“文件已存在”,无法进行升级 |

软件升级成功之后,直接重启设备 | 设置当文件上传成功后,是否直接重启AC使更新后的软件生效 |

![]()

软件升级需要一定的时间,在软件升级的过程中,请不要在Web上进行任何操作,否则会导致软件升级中断。

B.6 通过BootWare菜单进行软件升级

通过BootWare菜单升级启动文件,可以采用以下方式:

· 通过以太网口使用TFTP/FTP协议进行软件升级错误!未找到引用源。

· 通过Console口使用XModem协议进行软件升级错误!未找到引用源。

B.6.1 BootWare菜单简介

WAC360系列无线控制器启动的过程中,在配置终端的屏幕上首先将显示:

System is rebooting now.

继续启动,系统提示:

System is starting...

Press Ctrl+D to access BASIC-BOOTWARE MENU

Press Ctrl+T to start heavy memory test

Booting Normal Extend BootWare

The Extend BootWare is self-decompressing...................................

..Done!

****************************************************************************

* *

* H3C WAC360 BootWare, Version 1.01 *

* *

****************************************************************************

Copyright (c) 2004-2014 Hangzhou H3C Technologies Co., Ltd.

Compiled Date : May 19 2014

CPU Type : BCM58622

CPU L1 Cache : 32KB

CPU Clock Speed : 1200MHz

Memory Type : DDR3 SDRAM

Memory Size : 1024MB

Memory Speed : 800MHz

BootWare Size : 896KB

Flash Size : 1024MB

CPLD Version : 001

PCB Version : Ver.A

BootWare Validating...

Press Ctrl+B to enter extended boot menu...

此时,键入<Ctrl+B>,将进入Boot扩展菜单;否则,系统将进入应用程序文件的自解压过程。

![]()

· 必须在出现“Press Ctrl+B to enter extended boot menu”的4秒钟之内,键入<Ctrl+B>,系统才能进入Boot扩展菜单。

· 若系统进入应用程序的自解压过程后希望进入Boot扩展菜单,则需要重新启动AC。

· 为了阅读和便于理解,如果不做特殊说明,本菜单都将称为BootWare主菜单。

当出现“Press Ctrl+B to enter extend boot menu...”时,键入<Ctrl+B>,系统提示:

BootWare password: Not required. Please press Enter to continue.

直接回车,系统进入BootWare主菜单:

Press Ctrl+B to enter extended boot menu...

BootWare password: Not required. Please press Enter to continue.

Password recovery capability is enabled.

Note: The current operating device is flash

Enter < Storage Device Operation > to select device.

===========================<EXTEND-BOOTWARE MENU>===========================

|<1> Boot System |

|<2> Enter Serial SubMenu |

|<3> Enter Ethernet SubMenu |

|<4> File Control |

|<5> Restore to Factory Default Configuration |

|<6> Skip Current System Configuration |

|<7> BootWare Operation Menu |

|<8> Clear Super Password |

|<9> Storage Device Operation |

|<0> Reboot |

============================================================================

Ctrl+Z: Access EXTEND-ASSISTANT MENU

Ctrl+F: Format File System

Ctrl+C: Display Copyright

Enter your choice(0-9):

该菜单含义如下:

表9 BootWare主菜单

菜单项 | 说明 |

<1> Boot System | 引导启动文件 |

<2> Enter Serial SubMenu | 进入串口子菜单,详细描述请参见10 2. (1) 通过串口子菜单可以实现升级应用程序,修改串口速率等操作。 |

<3> Enter Ethernet SubMenu | 进入以太网子菜单,详细描述请参见10 2. (2) 在以太网子菜单中,可以通过FTP/TFTP 协议升级应用程序和BootWare 程序。 |

<4> File Control | 文件控制子菜单,详细描述请参见10 2. (3) 通过文件控制子菜单可以实现对存储器中保存的应用程序文件显示类型、修改文件名、删除文件等操作。 |

<5 > Restore to Factory Default Configuration | 恢复出厂配置启动,安全模式有效 |

<6> Skip Current System Configuration | 忽略当前系统配置启动 采用这种方式启动时,只是本次生效,下次重启时还需要重新设置。该功能一般在用户丢失口令之后使用 |

<7> BootWare Operation Menu | BootWare操作子菜单,详细描述请参见10 2. (4) 在BootWare操作子菜单中可以备份、升级和恢复BootWare。

BootWare程序会随AC启动文件的升级而同步升级,不推荐用户单独升级BootWare程序 |

<8> Clear Super Password | 清除超级密码 超级用户密码用来设置切换用户级别时的密码,缺省情况下没有设置超级用户密码。 Super Password丢失会使用户无法进行一些权限较高的操作,可以通过设置该选项清除超级用户密码,但该操作仅在第一次重启AC时生效,第二次重启AC后超级用户密码将恢复。 |

<9> Storage Device Operation | 存储器件操作子菜单,详细描述请参见10 2. (5) 在存储设备控制菜单中可以对所用存储器件进行操作。 |

<0> Reboot | 重新启动AC |

在BootWare主菜单下键入<2>,进入串口子菜单,系统显示如下:

=============================<Enter Serial SubMenu>======================

|Note:the operating device is flash |

|<1> Download Application Program To SDRAM And Run |

|<2> Update Main Application File |

|<3> Update Backup Application File |

|<4> Update Secure Application File |

|<5> Modify Serial Interface Parameter |

|<0> Exit To Main Menu |

==========================================================================

Enter your choice(0-5):

各选项含义如下:

表10 BootWare串口子菜单

菜单项 | 说明 |

<1> Download Application Program To SDRAM And Run | 通过串口下载应用程序到内存并启动 |

<2> Update Main Application File | 升级主应用程序 |

<3> Update Backup Application File | 升级备份应用程序 |

<4> Update Secure Application File | 升级安全应用程序 |

<5> Modify Serial Interface Parameter | 修改串口参数 |

<0> Exit To Main Menu | 返回BootWare主菜单 |

在BootWare主菜单下键入<3>,进入以太网子菜单,系统显示如下:

============================<Enter Ethernet SubMenu>======================

|Note:the operating device is flash |

|<1> Download Application Program To SDRAM And Run |

|<2> Update Main Application File |

|<3> Update Backup Application File |

|<4> Update Secure Application File |

|<5> Modify Ethernet Parameter |

|<0> Exit To Main Menu |

|<Ensure The Parameter Be Modified Before Downloading!> |

==========================================================================

Enter your choice(0-5):

各选项含义如下:

菜单项 | 说明 |

<1> Download Application Program To SDRAM And Run | 下载应用程序到内存并启动 |

<2> Update Main Application File | 升级主应用程序 |

<3> Update Backup Application File | 升级备份应用程序 |

<4> Update Secure Application File | 升级安全应用程序 |

<5> Modify Ethernet Parameter | 修改以太网口参数 |

<0> Exit To Main Menu | 返回BootWare主菜单 |

在BootWare主菜单中键入<4>,进入文件控制子菜单,系统显示如下:

=================================<File CONTROL>===========================

|Note:the operating device is flash |

|<1> Display All File(s) |

|<2> Set Application File type |

|<3> Delete File |

|<0> Exit To Main Menu |

==========================================================================

Enter your choice(0-3):

各选项含义如下:

菜单项 | 说明 |

<1> Display All File(s) | 显示所有文件 |

<2> Set Application File Type | 设置文件类型 |

<3> Delete File | 删除文件 |

<0> Exit To Main Menu | 返回BoxotWare主菜单 |

(4) BootWare操作子菜单

在BootWare主菜单中键入<7>,进入BootWare操作子菜单,系统显示如下:

===========================<BootWare Operation Menu>======================

|Note:the operating device is flash |

|<1> Backup Full BootWare |

|<2> Restore Full BootWare |

|<3> Update BootWare By Serial |

|<4> Update BootWare By Ethernet |

|<0> Exit To Main Menu |

==========================================================================

Enter your choice(0-4):

各选项含义如下:

表13 BootWare操作子菜单

菜单项 | 说明 |

<1> Backup Full BootWare | 备份完整BootWare,选择此项系统会将完整BootWare备份到FLASH存储器中 |

<2> Restore Full BootWare | 恢复完整BootWare,选择此项会把备份到FLASH存储器中的BootWare恢复到系统中 |

<3> Update BootWare By Serial | 通过串口升级BootWare |

<4> Update BootWare By Ethernet | 通过以太网口升级BootWare |

<0> Exit To Main Menu | 返回BootWare主菜单 |

在BootWare主菜单中键入<9>,进入存储器件操作子菜单,系统显示如下:

================================<DEVICE CONTROL>==========================

|<1> Display All Available Nonvolatile Storage Device(s) |

|<2> Set The Operating Device |

|<3> Set The Default Boot Device |

|<0> Exit To Main Menu |

==========================================================================

Enter your choice(0-3):

各选项含义如下:

菜单项 | 说明 |

<1> Display All Available Nonvolatile Storage Device(s) | 显示所有可用的存储器件 |

<2> Set The Operating Device | 设置读写操作所用存储器件 |

<3> Set The Default Boot Device | 设置默认启动存储器件 |

<0> Exit To Main Menu | 返回BootWare主菜单 |

B.6.2 通过以太网口使用TFTP/FTP协议进行软件升级

![]()

· 如果输入的文件名与FLASH中原有文件的文件名一样,系统将提示如下:The file main.bin exists,Overwrite it? [Y/N]如果用户选择"y",将直接覆盖FLASH中的文件。升级后的文件将直接替换原来该类型文件,本例中下载的WAC360-CMW520-A3701.bin文件将直接替换原来的M类型文件成为主启动程序。

· 请注意存储设备的存储空间是否足够,否则系统将提示空间不足,软件升级失败。

在通过以太网口升级应用程序前,需要对AC的以太网口进行配置,请按如下进行配置:

在BootWare主菜单中键入<3>,进入以太网子菜单,然后键入<5>进入以太网口配置菜单:

============================<ETHERNET PARAMETER SET>======================

|Note: '.' = Clear field. |

| '-' = Go to previous field. |

| Ctrl+D = Quit. |

==========================================================================

Protocol (FTP or TFTP) :ftp

Load File Name :WAC360-CMW520-A3701.bin

Target File Name :WAC360-CMW520-A3701.bin

Server IP Address :192.168.0.1

Local IP Address :192.168.0.100

Gateway IP Address :

FTP User Name :guest

FTP User Password :guest

显示 | 说明 |

'.' = Clear field | 快捷键:“.”表示清除当前输入 |

'-' = Go to previous field | 快捷键:“-”表示返回到前一个参数域 |

Ctrl+D = Quit | 快捷键:表示退出参数配置界面 |

Protocol (FTP or TFTP) | 使用的传输协议,可以为FTP或者TFTP |

Load File Name | 下载文件名,要与下载的实际文件名一致 |

Target File Name | 存储的目标文件名。缺省情况下与服务器端文件名一致 |

Server IP Address | TFTP/FTP服务器的IP地址。需要设置掩码请使用冒号“:”格开,如:192.168.80.10:24 |

Local IP Address | 本地IP地址,为TFTP/FTP客户端设置的IP地址 |

Gateway IP Address | 网关IP地址。当与服务器不在同一网段时需要配置网关地址。 |

FTP User Name | FTP用户名,传输协议为TFTP时,无此选项 |

FTP User Password | FTP用户密码,传输协议为TFTP时,无此选项 |

以上配置均完成后,在BootWare主菜单下键入<3>进入以太网子菜单。然后键入<2>,系统开始升级主应用程序:

Loading......................................................................................................................................................................................................Done!

22884352 bytes downloaded!

Updating File flash:/WAC360-CMW520-A3701.bin.....................................................................................................................................................................................................................................................................................................................................................................................................................................................................................................................................................................................................................................................................................................................................................Done!

键入<0>,返回BootWare主菜单,然后键入<1>,启动系统。

B.6.3 通过Console口使用XModem协议进行软件升级

使用XModem协议进行软件升级时,需要把配置电缆连接到AC的Console口。

通过Console口升级启动文件,在BootWare主菜单下键入<2>进入到串口子菜单,然后键入<5>系统会提示修改串口波特率:

=================================<BAUDRATE SET>===========================

|Note:'*'indicates the current baudrate |

| Change The HyperTerminal's Baudrate Accordingly |

|---------------------------<Baudrate Avaliable>-------------------------

|<1> 9600(Default)* |

|<2> 19200 |

|<3> 38400 |

|<4> 57600 |

|<5> 115200 |

|<0> Exit |

==========================================================================

Enter your choice(0-5):

选择合适的下载速率,以115200bps为例:键入<5>,将提示如下信息:

Baudrate has been changed to 115200 bps.

Please change the terminal's baudrate to 115200 bps, press ENTER when ready.

因为AC的串口波特率已经修改为115200bps,而终端的波特率还为9600bps,双方是无法通信的。所以根据上面提示,改变配置终端设置的波特率,使其与所选的下载波特率一致。

在终端上做如下操作:

图12 断开终端连接

点击[文件/属性]。在属性栏点击<配置(F)…>按钮,修改波特率为115200:

图13 修改波特率

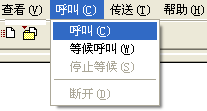

点击[呼叫/呼叫],重新连接:

图14 重新呼叫连接

然后按<Enter>键即可显示当前设置的波特率。

Baudrate has been changed to 115200 bps.

Please change the terminal's baudrate to 115200 bps, press ENTER when ready.

The current baudrate is 115200 bps

===============================<BAUDRATE SET>===============================

|Note:'*'indicates the current baudrate |

| Change The HyperTerminal's Baudrate Accordingly |

|---------------------------<Baudrate Available>---------------------------|

|<1> 9600(Default) |

|<2> 19200 |

|<3> 38400 |

|<4> 57600 |

|<5> 115200* |

|<0> Exit |

============================================================================

Enter your choice(0-5):

![]()

如果通过改变速率下载文件到内存或者更新应用程序完成后应及时将超级终端的连接速率恢复为9600bps,以防止启动或重新启动时无法显示屏幕打印信息。

键入<0>返回串口子菜单:

===========================<Enter Serial SubMenu>===========================

|Note:the operating device is flash |

|<1> Download Application Program To SDRAM And Run |

|<2> Update Main Application File |

|<3> Update Backup Application File |

|<4> Update Secure Application File |

|<5> Modify Serial Interface Parameter |

|<0> Exit To Main Menu |

============================================================================

Enter your choice(0-5):

在串口子菜单下键入<2>,系统提示:

Please Start To Transfer File, Press <Ctrl+C> To Exit.

Waiting ...CCCCCCCCCCCCCCCCCCCCCCCCCCCCCCC

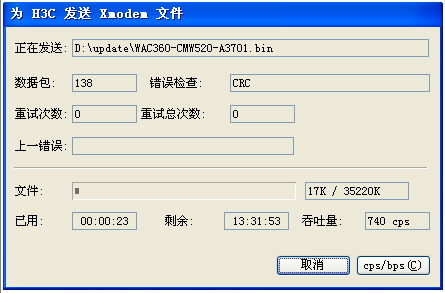

从终端窗口选择[传送/发送文件],弹出如下图所示的对话框:

图15 发送文件对话框

点击<浏览>按扭,选择需要下载的应用程序文件,并将协议设置为XModem,然后点击<发送>按钮,系统弹出如下界面:

图16 正在发送文件界面

下载完成后,终端界面出现如下信息,表明下载并升级成功:

Download successfully!

36064680 bytes downloaded!

Input the File Name:WAC360-CMW520-A3701.bin

Updating File flash:/WAC360-CMW520-A3701.bin...................................................................................................Done!

将配置终端的波特率从115200bps修改为9600bps,重新启动AC。

![]()

· 图中所示文件名、文件大小、文件路径等参数会因具体情况而不同,进行升级前应确认当前的BootWare版本及应用程序版本,以便使用正确的文件。

· 如果通过改变速率下载文件升级应用程序,完成后应及时根据屏幕提示,将超级终端的连接速率恢复为9600bps,以防止启动或重新启动时无法显示屏幕打印信息。

· 应用程序较大时,通过Console口升级启动文件速度较慢,推荐您使用以太网口升级启动文件。

B.7 通过BootWare菜单进行文件管理

在BootWare主菜单下键入<4>,系统会进入文件控制子菜单。系统显示如下:

===============================<File CONTROL>===============================

|Note:the operating device is flash |

|<1> Display All File(s) |

|<2> Set Application File type |

|<3> Delete File |

|<0> Exit To Main Menu |

============================================================================

Enter your choice(0-3):

键入<1>进入该选项,系统提示:

Display all file(s) in flash:

'M' = MAIN 'B' = BACKUP 'S' = SECURE 'N/A' = NOT ASSIGNED

==========================================================================

|NO. Size(B) Time Type Name |

|1 36064680 Nov/11/2011 09:59:34 M flash:/WAC360-CMW520-A3701.bin|

|2 987 Nov/14/2011 14:23:24 N/A flash:/startup.cfg |

|3 177 Nov/14/2011 14:23:20 N/A flash:/system.xml |

==========================================================================

启动文件属性包括主用启动文件(M)、备用启动文件(B)和安全启动文件(S)。AC中同一属性的启动文件只能有一个。同一个启动文件的属性可以是M、B和S三种文件属性的任意组合。当某种属性被指定到一个新的启动文件后,该属性对应的原启动文件将不再具有该属性,如果原启动文件只具有一种属性,则原启动文件的属性将变更为N/A。

例如,启动文件WAC360-CMW520-A3701.bin具有主用启动文件属性M,启动文件update.bin具有安全启动文件属性S。如果将主用启动文件属性M指定到update.bin上,则该启动文件的属性将变为M+S,WAC360-CMW520-A3701.bin的文件属性将变为N/A。

![]()

安全启动文件的文件类型不允许修改。

在文件控制子菜单下键入<2>,进入设置启动文件类型菜单:

'M' = MAIN 'B' = BACKUP 'S' = SECURE 'N/A' = NOT ASSIGNED

==========================================================================

|NO. Size(B) Time Type Name |

|1 36064680 Nov/11/2011 09:59:34 M flash:/WAC360-CMW520-A3701.bin|

|0 Exit |

========================================================================

Enter file No:

输入要修改的文件的编号,按<Enter>,系统提示对文件类型进行更改:

Modify the file attribute:

==========================================================================

|<1> +Main |

|<2> -Main |

|<3> +Backup |

|<4> -Backup |

|<0> Exit |

==========================================================================

Enter your choice(0-4):

键入1~4可以指定主用启动文件、取消主用启动文件、指定为备用启动文件和取消备用启动文件。当用户成功设置文件类型后,终端显示如下信息:

Set the file attribute success!

在文件控制子菜单下键入<3>,可进入删除文件选项:

Deleting the file in flash:

'M' = MAIN 'B' = BACKUP 'S' = SECURE 'N/A' = NOT ASSIGNED

==========================================================================

|NO. Size(B) Time Type Name |

|1 36064680 Nov/11/2011 09:59:34 M flash:/WAC360-CMW520-A3701.bin|

|2 987 Nov/14/2011 14:23:24 N/A flash:/startup.cfg |

|3 177 Nov/14/2011 14:23:20 N/A flash:/system.xml |

|0 Exit |

==========================================================================

Enter file No:

输入要删除文件的编号,按<Enter>,系统提示如下,表示删除成功:

The file you selected is flash:/startup.cfg,Delete it? [Y/N]Y

Deleting........Done!

AC的用户口令、Super Password丢失,可以采用如下方法解决。

用户口令的丢失会使用户无法进入系统,这时可以采用忽略系统配置的方式启动,请按如下步骤操作:

(1) 进入BootWare主菜单,键入<6>,即以忽略系统配置方式启动。

系统出现如下提示:

Flag Set Success.

系统提示已设置成功。

(2) 当再次出现BootWare主菜单时,键入<0>,系统开始重新启动。

System starts booting …

(3) 重启后,使用TFTP或FTP将配置文件拷贝到PC中,使用文本编辑器对配置文件进行修改,将配置文件中设置用户密码的内容删除。

(4) 把修改后的配置文件再拷贝到设备中,覆盖原有的配置文件。

(5) 配置下次启动使用的配置文件

<H3C> system-view

<H3C> startup saved-configuration startup.cfg

Please wait ...

... Done!

(6) 再次重启AC,AC启动后用户密码为空,设置新的用户密码

<H3C> system-view

[H3C] user-interface console 0

[H3C-ui-console0] authentication-mode password

[H3C-ui-console0] set authentication password cipher 123456

(7) 保存新配置。

<H3C> save

![]()

修改用户口令后应执行save命令,以保存修改。

Super Password可以使用户在四个Super等级的权限中切换,Super Password丢失会使用户无法进行一些权限较高的操作。

在BootWare主菜单下键入<8>,可以清除Super Password。

![]()

· 选择该项后再退出并重启AC时,用户可以直接进入系统视图。

· 该选项设置后,仅在第一次重启AC时生效,第二次重启AC后超级用户口令将恢复。

升级失败后,系统会使用原来的版本运行。用户可以通过以下方式尝试解决软件升级失败问题。

(1) 请检查物理端口是否连接完好,请确保端口物理连接正确。

(2) 通过Console口登录AC时,请检查超级终端相关参数是否设置正确,如波特率、数据位等。

(3) 查看超级终端上的显示信息,请检查是否有输入错误等。输入错误可能包括以下:

· 利用Xmodem协议下载时,如果选择了9600bps以外的波特率进行下载,没有及时修改超级终端的波特率;

· 在使用TFTP协议进行软件升级时,输入的IP地址、文件名或指定的TFTP Server的工作路径有误;

· 在使用FTP协议进行软件升级时,输入的IP地址、文件名、指定的FTP Server的工作路径、FTP用户名或密码有误。

(4) 请检查FTP Server或者TFTP Server等软件是否正常运行,相关设置是否正确。

(5) 请检查AC存储介质的剩余空间大小是否足够保存待上传的文件。

(6) 如果文件在加载结束后出现如下提示:Something is wrong with the file.请检查文件是否可用。

1. 任何从本网站下载的软件都是H3C公司受著作权保护的产品。

2. 使用软件必须受最终用户许可协议的条款的约束,该许可协议随软件附上或包含在软件中。

3. 除非最终用户首先同意许可协议的条款,否则不能安装任何附有或内含许可协议的软件。

4. 软件仅供最终用户根据许可协议的规定下载使用。

5. 最终用户在用下载软件进行升级及使用的过程中,应严格遵守操作指导书,对于未按指导书而引起的问题,责任由使用者自负。

6. 对于任何与许可协议条款不符的软件复制或再分发均被法律明确禁止,并可导致严重的民事及刑事处罚。

7. 所下载的软件版本仅限美国以外的地区使用。