H3C S5500SI-CMW520-R2221P26 版本软件及说明书

2016/6/8 9:05:57

下载:

下载: H3C S5500SI-CMW520-R2221P26 版本说明书

目 录

2.1 S5500SI-CMW520-R2221P26版本硬件特性变更说明·· 2

2.2 S5500SI-CMW520-R2221P22版本硬件特性变更说明·· 2

2.3 S5500SI-CMW520-R2221P12版本硬件特性变更说明·· 3

2.4 S5500SI-CMW520-R2221P10版本硬件特性变更说明·· 3

2.5 S5500SI-CMW520-R2221P08版本硬件特性变更说明·· 3

2.6 S5500SI-CMW520-R2221P06版本硬件特性变更说明·· 3

2.7 S5500SI-CMW520-R2221P04版本硬件特性变更说明·· 3

2.8 S5500SI-CMW520-R2221P02版本硬件特性变更说明·· 3

2.9 S5500SI-CMW520-R2220P02版本硬件特性变更说明·· 3

2.10 S5500SI-CMW520-F2216版本硬件特性变更说明·· 3

2.11 S5500SI-CMW520-R2215版本硬件特性变更说明·· 3

2.12 S5500SI-CMW520-R2210版本硬件特性变更说明·· 3

2.13 S5500SI-CMW520-R2208版本硬件特性变更说明·· 3

2.14 S5500SI-CMW520-F2206L12版本硬件特性变更说明·· 3

2.15 S5500SI-CMW520-R2202P20版本硬件特性变更说明·· 4

2.16 S5500SI-CMW520-R2202P19版本硬件特性变更说明·· 4

5.1.1 S5500SI-CMW520-R2221P26版本操作方式变更·· 6

5.1.2 S5500SI-CMW520-R2221P22版本操作方式变更·· 6

5.1.3 S5500SI-CMW520-R2221P12版本操作方式变更·· 7

5.1.4 S5500SI-CMW520-R2221P10版本操作方式变更·· 7

5.1.5 S5500SI-CMW520-R2221P08版本操作方式变更·· 7

5.1.6 S5500SI-CMW520-R2221P06版本操作方式变更·· 7

5.1.7 S5500SI-CMW520-R2221P04版本操作方式变更·· 7

5.1.8 S5500SI-CMW520-R2221P02版本操作方式变更·· 7

5.1.9 S5500SI-CMW520-R2220P02版本操作方式变更·· 8

5.1.10 S5500SI-CMW520-F2216版本操作方式变更·· 9

5.1.11 S5500SI-CMW520-R2215版本操作方式变更·· 9

5.1.12 S5500SI-CMW520-R2210版本操作方式变更·· 9

5.1.13 S5500SI-CMW520-R2208版本操作方式变更·· 10

5.1.14 S5500SI-CMW520-F2206L12版本操作方式变更·· 10

5.1.15 S5500SI-CMW520-R2202P20版本操作方式变更·· 10

5.1.16 S5500SI-CMW520-R2202P19版本操作方式变更·· 10

8.1 S5500SI-CMW520-R2221P26版本解决问题列表·· 11

8.2 S5500SI-CMW520-R2221P22版本解决问题列表·· 13

8.3 S5500SI-CMW520-R2221P12版本解决问题列表·· 16

8.4 S5500SI-CMW520-R2221P10版本解决问题列表·· 18

8.5 S5500SI-CMW520-R2221P08版本解决问题列表·· 19

8.6 S5500SI-CMW520-R2221P06版本解决问题列表·· 21

8.7 S5500SI-CMW520-R2221P04版本解决问题列表·· 23

8.8 S5500SI-CMW520-R2221P02版本解决问题列表·· 24

8.9 S5500SI-CMW520-R2220P02版本解决问题列表·· 29

8.10 S5500SI-CMW520-F2216版本解决问题列表·· 31

8.11 S5500SI-CMW520-R2215版本解决问题列表·· 33

8.12 S5500SI-CMW520-R2210版本解决问题列表·· 34

8.13 S5500SI-CMW520-R2208版本解决问题列表·· 36

8.14 S5500SI-CMW520-F2206L12版本解决问题列表·· 37

8.7 S5500SI-CMW520-R2202P20版本解决问题列表·· 37

8.8 S5500SI-CMW520-R2202P19版本解决问题列表·· 37

本文介绍了R2221P26版本的特性、使用限制、存在问题及规避措施等,在加载R2221P26版本前,建议您备份配置文件,并进行内部验证,以避免可能存在的风险。

本文档需和本文“相关资料”中的文档一起配合使用。

版本号:Comware software, Version 5.20, Release 2221P26

注:该版本号可在命令行任何视图下用display version命令查看,见注①

基础版本号 | 发布日期 | 版本类型 | 备注 | |

S5500SI-CMW520-R2221P26 | S5500SI-CMW520- R2221P22 | 2016-05-11 | 正式版本 | 新增特性 |

S5500SI-CMW520-R2221P22 | S5500SI-CMW520- R2221P12 | 2016-01-31 | 正式版本 | 新增特性 |

S5500SI-CMW520-R2221P12 | S5500SI-CMW520- R2221P10 | 2015-05-31 | 正式版本 | 新增特性 |

S5500SI-CMW520-R2221P10 | S5500SI-CMW520- R2221P08 | 2015-04-28 | 正式版本 | 新增特性 |

S5500SI-CMW520-R2221P08 | S5500SI-CMW520- R2221P06 | 2015-02-03 | 正式版本 | 新增特性 |

S5500SI-CMW520-R2221P06 | S5500SI-CMW520- R2221P04 | 2014-10-31 | 正式版本 | 新增特性 |

S5500SI-CMW520-R2221P04 | S5500SI-CMW520- R2221P02 | 2014-07-15 | 正式版本 | 新增特性 |

S5500SI-CMW520-R2221P02 | S5500SI-CMW520- R2220P02 | 2014-04-30 | 正式版本 | 新增特性 |

S5500SI-CMW520-R2220P02 | S5500SI-CMW520-F2216 | 2013-04-10 | 正式版本 | 新增特性 |

S5500SI-CMW520-F2216 | S5500SI-CMW520-R2215 | 2012-06-30 | 特性版本 | 新增特性 |

S5500SI-CMW520-R2215 | S5500SI-CMW520-R2210 | 2012-04-28 | 正式版本 | 新增特性 |

S5500SI-CMW520-R2210 | S5500SI-CMW520-R2208 | 2011-09-20 | 正式版本 | 新增特性 |

S5500SI-CMW520-R2208 | S5500SI-CMW520- F2206L12 | 2010-12-27 | 正式版本 | 新增特性 |

S5500SI-CMW520-F2206L12 | S5500SI-CMW520-R2202P20 | 2010-08-27 | 特性版本 | 新增特性 |

S5500SI-CMW520-R2202P20 | S5500SI-CMW520-R2202P19 | 2010-05-28 | 正式版本 | 修改问题 |

S5500SI-CMW520-R2202P19及其之前的版本信息请参考《S5500SI-CMW520-R2202P19版本说明书》

产品系列 | S5500SI系列交换机 |

型号 | H3C S5500-28C-SI/ H3C S5500-52C-SI/ H3C S5500-28C-PWR-SI/ H3C S5500-52C-PWR-SI H3C S5500-24P-SI/ H3C S5500-48P-SI |

内存需求 | 128MB |

FLASH需求 | 16MB |

BOOTROM版本号 | 621及以上版本 (该版本号可在命令行任何视图下用display version命令查看,见注②) |

目标文件名称 | S5500SI-CMW520-R2221P26.bin |

iMC版本号 | iMC EAD 7.2(E0402) iMC EIA(TAM) 7.2(E0402) iMC EIA(UAM) 7.2(E0402) iMC NTA 7.2(E0401) iMC PLAT 7.2(E0403P04) iMC QoSM 7.2(E0403) iMC RAM 7.2(E0402) iMC SHM 7.2(E0402) |

iNode版本号 | iNode PC 7.2(E0401) |

备注 | S5500SI-CMW520-R2221P26.bin |

示例:查看 S5500SI的软件版本和Bootrom版本号方式如下:

<H3C>display version

H3C Comware Platform Software

Comware Software, Version 5.20, Release 2221P26-----------------------注①

Copyright (c) 2004-2016 Hangzhou H3C Tech. Co., Ltd. All rights reserved.

H3C S5500-28C-SI uptime is 0 week, 0 day, 7 hours, 28 minutes

H3C S5500-28C-SI with 1 Processor

128M bytes SDRAM

16384K bytes Flash Memory

Hardware Version is REV.A

CPLD Version is 007

Bootrom Version is 621----------------------------------------------注②

[SubSlot 0] 24GE+4SFP Hardware Version is REV.A

无

无

无

无

支持千兆光模块(SFP-GE-LH40-SM1310-BIDI/SFP-GE-LH40-SM1550-BIDI/SFP-GE-LH70-SM1490-BIDI/ SFP-GE-LH70-SM1550-BIDI)。

无

无

无

无

无

无

无

无

增加支持GE卡 ;

增加2款H3C S5500-28C-PWR-SI/S5500-52C-PWR-SI POE+的交付件;

无

无

无

有关本版本及历史版本的软件特性及命令行的变更信息说明,请参见随版本发布的文档《H3C S5500SI-CMW520-R2221P26版本说明书(软件特性变更说明)》。

版本号 | 项目 | MIB文件名称 | 模块名 | 说明 |

S5500SI-CMW520-R2221P26 | 新增 | 无 | 无 | 无 |

修改 | 无 | 无 | 无 | |

S5500SI-CMW520-R2221P22 | 新增 | 无 | 无 | 无 |

修改 | 无 | 无 | 无 | |

S5500SI-CMW520-R2221P12 | 新增 | 无 | 无 | 无 |

修改 | 无 | 无 | 无 | |

S5500SI-CMW520-R2221P10 | 新增 | 无 | 无 | 无 |

修改 | 无 | 无 | 无 | |

S5500SI-CMW520-R2221P08 | 新增 | 无 | 无 | 无 |

修改 | 无 | 无 | 无 | |

S5500SI-CMW520-R2221P06 | 新增 | rfc2096-ip-forward.mib | IP-FORWARD-MIB | 增加以下父节点的描述和部子分节点的支持: inetCidrRouteTable. |

| 修改 | 无 | 无 | 无 |

修改 | 无 | 无 | 无 | |

S5500SI-CMW520-R2221P02 | 新增 | 无 | 无 | 无 |

修改 | 无 | 无 | 无 | |

S5500SI-CMW520-R222P02 | 新增 | 无 | 无 | 无 |

修改 | hh3c-radius.mib | HH3C-RADIUS-MIB | Changed the value returned by the following MIBs from a plaintext or ciphertext password to empty or "******": (1)hh3cUserPassword (2)hh3cRdKey (3)hh3cRdSecKey (4)hh3cRdAccKey (5)hh3cRdSecAccKey (6)hh3cRadiusSchAuthPrimKey (7)hh3cRadiusSchAuthSecKey (8)hh3cRadiusSchAccPrimKey (9)hh3cRadiusSchAccSecKey (10)hh3cDot11SrvSecurityPskKeyString (11)hh3cSecureRalmAuthPassword (12)hh3cDot11SecurityPskKeyString | |

S5500SI-CMW520-F2216 | 新增 | 无 | 无 | 无 |

修改 | 无 | 无 | 无 | |

S5500SI-CMW520-R2215 | 新增 | 无 | 无 | 无 |

修改 | 无 | 无 | 无 | |

S5500SI-CMW520-R2210 | 新增 | rfc1493-bridge.mib | BRIDGE-MIB | 1. Add dot1dTpFdbAddress in dot1dTpFdbTable; 2. Add dot1dTpFdbPort in dot1dTpFdbTable; 3. Add dot1dTpFdbStatus in dot1dTpFdbTable; |

hh3c-acl.mib | ACL-MIB | 1. Added hh3cAclResourceUsageTable in HH3C-ACL-MIB; | ||

hh3c-transceiver-info.mib | TRANSCEIVER-MIB | 1. Added HH3C-TRANSCEIVER-INFO-MIB; | ||

savi-mib.mib | SAVI-MID | 1. Added SAVI-MIB; | ||

修改 | rfc2011-ip-icmp.mib | IP-MIB | 1. Modify ipRouteTable in IP- MIB; 2. Modify ipCidrRouteNumber in IP-MIB; 3. Modify ipCidrRouteTable in IP- MIB; | |

rfc2465-ipv6.mib | IPV6-MIB | 1. Modify ipv6RouteNumber in IPv6-MIB; 2. Modify ipv6DiscardedRoutes in IPv6-MIB; 3. Modify ipv6RouteTable in IPv6-MIB; | ||

S5500SI-CMW520-R2208 | 新增 | 无 | 无 | 1. Add H3C-DHCP-SERVER-MIB. 2. Added DOT3-OAM-MIB and IEEE8021-CFM-MIB; 3. Added hh3cEntityExtLowerTemperatureThreshold, hh3cEntityExtShutdownTemperatureThreshold and hh3cEntityExtTemperatureLower, hh3cEntityExtTemperatureTooUp, hh3cEntityExtTemperatureNormal; 4. Added hh3cRadiusAuthServerTable to HH3C-RADIUS-MIB; 5. Added hh3cDomainCurrentAccessNum to hh3cDomainInfoTable ; 6. Added hh3cCBQoSNestPolicyCfgInfoTable and hh3cCBQoSNestPolicyApplyObjectTable in HH3C-CBQOS2-MIB; 7. Added RFC4133-MIB and RFC4022-MIB; 8. Added hh3cRadiusAuthErrThredshold in HH3C-RADIUS-MIB; 9. Added hh3cDHCPServerAvgIpUseThreshold, hh3cDHCPServerMaxIpUseThreshold, hh3cDHCPServerAllocateThreshold in hh3cDHCPServerObjects in HH3C-DHCP-SERVER-MIB; 10. Add SubCard of "LSPM2GP2P" in the entPhysicalModelName; |

修改 | 无 |

| 1. Modified description of dot1xPaePortReauthenticate, dot1xAuthReAuthPeriod, dot1xAuthReAuthEnabled and hh3cdot1xAuthReAuthPeriod ; 2. Modified description of hh3cEntityExtTemperature, hh3cEntityExtTemperatureThreshold, hh3cEntityExtCriticalTemperatureThreshold, hh3cdevMSlotEnvironmentType, hh3cDevMSlotEnvironmentStatus and hh3cDevMSlotEnvironmentValue ; 3. Modified description of hh3cMaxMacLearn ; 4. Modify the description of Board in entPhysicalSoftwareRev; 5. Modified description of hh3cEntityExtTemperature;. 6. Modified description of hh3cSysReloadSchedule; 7. Modified description of hh3cRrppDomainInstanceListLow, hh3cRrppDomainInstanceListHigh, hh3cRrppDomainProtectVlanListLow and hh3cRrppDomainProtectVlanListHigh. | |

S5500SI-CMW520-F2206L12 | 新增 | 无 | 无 | 1. Added H3C-CBQOS2-MIB; |

修改 | 无 | 无 | 1. Modfy description of dot1xPaePortReauthenticate in IEEE8021-PAE-MIB; 2. Modify description of h3cDLDPAuthenticationPassword in H3C-DLDP-MIB; 1. Modified description of h3cEntityExtTemperature in H3C-ENTITY-EXT-MIB; | |

S5500SI-CMW520-R2202P20 | 新增 | 无 | 无 | 无 |

修改 | 无 | 无 | 无 | |

S5500SI-CMW520-R2202P19 | 新增 | 无 | 无 | 无 |

修改 | 无 | 无 | 无 |

无

修改前:因为内存不足导致ACL下发失败时,MemRatio日志不输出到logbuffer。

修改后:因为内存不足导致ACL下发失败时,MemRatio日志输出到logbuffer。例如:将"MemRatio = 95% Now Ret 11 without Delete"信息输出到logbuffer。

修改前:IRF物理端口IfInDiscards会统计RDBGC3的值。

修改后:IRF物理端口IfInDiscards不再统计RDBGC3的值。

修改前:当服务器不可达时,语音用户和数据用户均加入critical VLAN。

修改后:当服务器不可达时,语音用户加入语音VLAN,数据用户加入critical VLAN。

修改前:PoE设备正常运行过程中,PoE设备Master PoE扣板故障并供电失败,不发trap信息;

修改后:PoE设备正常运行过程中,PoE设备Master PoE扣板故障并供电失败,发送电源故障的trap信息。

修改前:若连续两个周期检测失败,设备将强制该用户下线。

修改后:一个周期检测失败后即强制该用户下线。

修改前:接口下配置ipv6 address dhcp-alloc命令,设备只能学到128位前缀的IPv6地址,且无法生成网段路由。

修改后:接口下配置ipv6 address dhcp-alloc命令,能够主动发送RS并使能RA学习,在设备上产生如下结果:

1)向DHCPv6 Server申请地址,可以学习到64位前缀的IPv6地址;

2)根据RA报文学习默认网关,将默认网关添加路由;

3)根据RA报文学习前缀,将前缀添加路由。

1. 环回检测端口LED操作方式变更

修改前:当端口下使能环回检测时,如果检测到环回,端口LED灯状态不变。

修改后:当端口下使能环回检测时,如果检测到环回,端口LED灯绿色闪烁。

1. ACL 操作方式变更

修改前:FP_RANGE_CHECK寄存器资源有限只有32条,下发ACL占用此表项超过32条时提示因资源不足而下发失败。

修改后:下发ACL占用FP_RANGE_CHECK寄存器表项可超过32条,具体规格由当前可用ACL资源决定。

无

1. 从本版本开始,设备可以配置以01005e开头的组播MAC地址。

2. 使能流控的时候打开流控自协商功能

修改前:打开或者关闭流控不会导致物理端口up或者down。

修改后:开启或关闭流量控制功能将使端口产生down/up状态切换,切换后配置随即生效。.

3. LSD074387操作方式变更

修改前:设备只能通过HTTP协议上传文件到ACS或从ACS下载文件。

修改后:ACS首先对CPE设备进行认证,认证成功后,CPE设备向ACS上传文件,

文件上传时既可以使用HTTPS协议,也可以使用HTTP协议。

4. LSD074978操作方式变更

修改前:arp检测功能上无相关攻击的log提示信息。

修改后:arp检测功能上增加相关攻击的log提示信息。

5. ARP Detection的变更

使能ARP Detection的情况下,端口默认ARP报文限速由50pps增大到400pps。

6. MFF自动方式下,一个VLAN内最多可以学习并维护的网关数由20变更为64

1. 802.1X认证可配置的Free IP个数由4个改为16个。

2. execute 批处理文件后缀名的操作方式变更:

修改前:execute 批处理文件名,必须以“.bat”为后缀。

修改后:execute批处理文件名,可以为任意后缀。

3. 通过SNMP获取HH3C-USER-MIB中的hh3cUserInfoTable中的hh3cUserPassword节点,不再返回用户的密码。

4. patch操作方式变更:

修改前:设备安装补丁时若设备上存在已安装补丁,设备会在没有提示的情况下直接用新补丁替换当前已安装的补丁,存在风险。

修改后:设备安装补丁时若设备上存在已安装补丁,设备会显示提示信息(Another patch loaded, please uninstall it first.),要求用户主动卸载原有补丁后再安装新补丁。

5. 静默定时器超时后,是否触发端口退出critical VLAN的操作方式变更:

端口加入critical VLAN后,radius server的状态变为block,radius server的静默定时器启动(该定时器的周期可配置,默认为5分钟)。

修改前操作方式:

· 端口采用802.1x认证,且静默定时器超时,端口将退出critical VLAN。如果该端口上配置了dot1x critical recovery-action命令,则端口退出critical VLAN后还将再次触发802.1x认证。

· 端口采用MAC认证,且静默定时器超时,端口将退出critical VLAN。

修改后操作方式:

· 端口采用802.1x认证,且静默定时器超时,端口不会退出critical VLAN。如果该端口上配置了dot1x critical recovery-action命令,将再次触发802.1x认证。

· 端口采用MAC认证,且静默定时器超时,端口不会退出critical VLAN、并再次触发MAC认证。

6. 若设备当前运行的版本是R2220P02或者更新的版本,且启动配置文件中的版本号低于R2215(不包含),设备在保存配置前,将先备份启动配置文件再保存当前配置。(如:启动配置文件名是a.cfg,那么保存配置时会先将a.cfg拷贝成_a_bak.cfg,再更新当前配置到a.cfg中)。

7. 设备发送的CDP报文增加属性:Addresses、Capabilities、Software Version、Platform、Duplex、MTU、System Name。

8. 缺省关闭部分TCP/UDP端口号(如:TCP端口,包括23/80;UDP 端口,包括/1812/3318/3799)。

9. 非OUI MAC的未知源MAC报文是否触发认证的操作方式变更:

修改前:端口安全UserloginWithOui模式下,关闭多播触发认证、开启单播触发认证方式,非OUI MAC的未知源MAC报文被丢弃,无法触发认证。

修改后:端口安全UserloginWithOui模式下,关闭多播触发认证、开启单播触发认证方式,非OUI MAC的未知源MAC报文可以触发认证。

10. 多播触发认证方式,用户认证通过后,是否持续发送多播认证报文的操作方式变更:

修改前:端口安全UserloginWithOui模式下,开启多播触发认证方式,用户认证通过后,设备还会持续发送多播认证报文,导致相关PC用户出现重认证提示。

修改后:端口安全UserloginWithOui模式下,开启多播触发认证方式,用户认证通过后,不再持续发送多播认证报文。

11. 设备在当前版本允许Power consumption TLV长度超过6字节的ip camera报文通过。

12. 设备在刚启动期间,前面板端口打开自协商能力的时间从原本的超过30秒降低到5秒左右。

1. Radius最长下线时间由65535秒变为2147483647秒。

2. MAC认证操作方式变更:

修改前:接口下同时配置1x和MAC认证时,延迟30秒再进行MAC认证。

修改后:提供命令控制配置MAC认证延时时间,且默认MAC认证不再延迟,命令如下:

mac-authentication timer auth-delay time

undo mac-authentication timer auth-delay

3. Isolater User VLAN的子VLAN的规格变更:

Isolater User VLAN的子VLAN的规格由64个修改为192个。

1. 802.1x认证失败时将失败原因返回给iNode。

2. 过路的ARP报文不限速。

1. 在以前版本的IPv6静态路由配置时,指定了出接口后指定下一跳地址时,下一跳地址必须为链路本地地址。本版本中放开了此限制,下一跳地址允许配置为全球单播地址。

2. 边缘端口(edge port)可以配置支持根保护(Root protection)。

3. 端口模式命令user-bind { ip-address X.X.X.X | mac-address H-H-H } [ vlan INTEGER<1-4094> ]修改为:ip source binding { ip-address X.X.X.X | mac-address H-H-H } [ vlan INTEGER<1-4094> ]。

4. 端口模式下命令ip check source { ip-address | mac-address }修改为:ip verify source { ip-address | mac-address }。

5. VTY用户数目从5修改为16。

6. 万兆聚合端口的数目从4修改为8。

聚合分担默认修改为本地优先转发。

1. 命令行display brief interface修改为display interface brief。

2. 当DHCP服务器与客户端在同一网段时,根据是否输入subaddress关键字,DHCP服务器的处理不同:如果输入subaddress关键字,当服务器为客户端分配IP地址时,将优先从与服务器接口(与客户端相连的接口)的主IP地址在同一网段的地址池中选择地址分配给客户端,如果该地址池中没有可供分配的IP地址,则从与服务器接口的从IP地址在同一网段的地址池中选择地址分配给客户端。如果接口有多个从IP地址,则从第一个从IP地址依次匹配。如果不输入subaddress关键字,当服务器为客户端分配IP地址时,将只能从与服务器接口的主IP地址在同一网段的地址池中选择地址分配给客户端。

3. 对于F2206L12之前的版本,配置了Isolate-user-VLAN和Secondary VLAN之间的映射后,Isolate-user-VLAN中的端口将自动加入到Secondary VLAN中,Secondary VLAN中的端口也将自动加入到Isolate-user-VLAN中;对于F2206L12及以上版本,配置映射前,用户需要在加入Isolate-user-VLAN的端口上配置port isolate-user-vlan promiscuous命令,才能使其自动加入相应的Secondary VLAN;而在加入Secondary VLAN的端口上则需要配置port isolate-user-vlan host命令,才能使其自动加入相应的Isolate-user-VLAN。

无

无

l 由于实现限制,对于QinQ enable的端口,VLAN ACL不起作用。

l 端口隔离组的优先级高于重定向动作,比如g1/0/1和g1/0/2两个端口是隔离组端口,如果在g1/0/1下配置流规则重定向到g1/0/2,那么从g1/0/1打入的符合配置重定向到g1/0/2的流 会由于隔离组的配置不会重定向到g1/0/2。

l 端口模式下的广播、组播、未知单播的抑制在百分比的模式下只有64字节的报文才是准确的,这是因为芯片仅仅支持按照PPS来进行广播抑制的,如果按照百分比的话,系统是按照64字节将百分比转换成PPS,建议采用PPS模式。

l 对于对端连接的端口为强制模式,且速率为100M时,VCT会失败。

l 登陆设备并通过”display diagnostic-information”命令并采用”直接保存”的方式进行收集diagnostic-information信息,diagnostic-information文件有可能过大flash空间不够导致收集信息失败。

l 将R2208(包括以上)版本User Vty用户数目配置为超过5个,那么如果将版本降级到R2202P21(包括以下)的版本时会导致配置恢复失败。

l 多端口(Multi-port loopback detection)环回检测仅在单机支持。

l 组播ARP仅在S5500-28C-SI/S5500-28C-PWR-SI/S5500-24P-SI 三款设备上支持,并且组播ARP所有出端口必须在一台Slot上。

l R2215以及以上的版本采用了新的密码加密算法,经过save保存的配置文件,其文件中的password已经被新算法处理,老版本的软件无法识别,会导致从R2215以及以上的版本回退到R2215之前的版本后,password恢复失败,可能会造成用户无法登陆的情况。

· 问题现象:R2215以及以上版本采用了新的密码加密算法,经过save保存的配置文件,其文件中的password已经按新算法处理,老版本的软件无法识别,导致从R2215以及以上版本回退到R2215之前的版本后,password恢复失败,可能会造成用户无法登陆的情况。

· 问题产生条件:在R2215以及以上版本上保存配置文件。

· 规避措施:

(1)更新版本前,必须检查password-control功能是否打开,如果password-control功能是打开的,执行“undo password-control enable”命令关闭,保存一份备份配置文件。如果版本要回退到R2215之前版本,指定此备份配置文件为下次启动的主配置文件,降级版本后,设备仅可以通过Telnet登录,不可以通过SSH方式登录。

(2)如果没有保存备份配置文件,而版本降级到R2215之前的版本仍可以通过串口正常登录,需要重新定义设备所有的管理密码,包括Telnet和SSH远程登录管理的所有密码。

(3)如果版本降级到R2215之前没有备份配置文件或没有将备份配置文件恢复为下次启动配置文件,版本降级后无法登录到设备,需要在重启时,通过console口进入bootrom菜单,修改启动配置文件,然后再重启。

· 问题现象:MIB获取不到节点dot3adAggPortSelectedAggID和dot3adAggPortAttachedAggID的信息。

· 问题产生条件:设备配置聚合,MIB获取节点dot3adAggPortSelectedAggID和dot3adAggPortAttachedAggID的信息。

· 问题现象:Comware v7设备命令行出现卡顿现象。

· 问题产生条件:客户通过console口登录Comware v5设备,该设备再以Telnet方式登录到Comware v7设备。

· 问题现象:客户端无法获取IP地址。

· 问题产生条件:DHCP-relay收到的offer报文中yiaddr=0.0.0.0,且广播标记Bflag为0。

· 问题现象:设备三层接口下连的PC无法通过无状态地址分配获取IPv6地址。

· 问题产生条件:

(1) 在设备三层接口上配置静态IPv6地址,三层接口下连的PC通过无状态地址分配获取IPv6地址;

(2) 下连PC的三层接口频繁up/down。

· 问题现象:登录设备一直打印system is busy with warm backup,please wait…. ,设备出现内存泄露现象。

· 问题产生条件:存在路由环路,路由A的迭代下一跳是B,路由B的迭代下一跳是A,并且存在一个低优先级的路由A或B。

· 问题现象:MFF访问非法内存,设备异常重启。

· 问题产生条件: DHCP Snooping与MFF配合使用,IP Source Guard从DHCP Snooping中学到了VLAN信息无效的表项,MFF使用IP Source Guard表项。

· 问题现象:DHCP Snooping的表项学习有误,导致只能申请到一次IP地址。

· 问题产生条件:基本QinQ和DHCP Snooping配合使用。

· 问题现象:设备CPU持续100%,一段时间后出现PVST拓扑变化。

· 问题产生条件:反复执行display interface命令。

· 问题现象:Transfer Distance(km)和Ordering Name信息错误,正确信息应该为:

Transfer Distance(km): 80(9um)

Ordering Name: SFP-GE-LH80-SM1550

· 问题产生条件:用display transceiver interface命令查看光模块SFP-GE-LH70-SM1550的Transfer Distance(km)和Ordering Name信息。

· 问题现象:IPv6 BGP无法建立连接。

· 问题产生条件:BGP创建邻居时查到的IPv6 primary地址是网段地址。

· 问题现象: 查看配置信息时,snmp-agent trap enable stp tc命令有时显示为正确的snmp-agent trap enable stp tc,有时错误的显示为snmp-agent trap enable stp。

· 问题产生条件:配置snmp-agent trap enable stp tc命令,保存配置后查看配置信息。

· 问题现象:BGP部分路由无法进行聚合。

· 问题产生条件:

¡ BGP路由携带标签,标签发生变化。

¡ 配置BGP路由聚合。

· 问题现象:设备配置qinq transparent-vlan命令失败。

· 问题产生条件:设备加载R2221P20或R2221P22版本,然后在端口视图下配置qinq transparent-vlan命令。

· 问题现象:设备无法创建DHCP snooping表项。

· 问题产生条件:

¡ 三台或三台以上设备组成IRF,IRF设备使能DHCP snooping功能;

¡ 进行两次主备倒换,在第二次主备倒换前从设备的接口状态是down。

· 问题现象:SSH客户端登录设备并主动退出时,SSH服务器没有响应客户端退出请求,客户端只能等待超时退出。

· 问题产生条件:设备作为SSH服务器。

· 问题现象:IRF环境下,发生主备倒换后,聚合组下配置的静态组播MAC丢失.

· 问题产生条件:

¡ IRF环境下,在聚合组上配置了静态组播MAC;

¡ 发生主备倒换。

· 问题现象:CVE-2015-3195。

· 问题产生条件:OpenSSL 指定版本的crypto/asn1/tasn_dec.c中,ASN1_TFLG_COMBINE在实现上错误处理了畸形X509_ATTRIBUTE数据造成的错误,通过触发PKCS#7或CMS应用的解码失败,远程攻击者利用此漏洞可获取进程内存的敏感信息。

· 问题现象:设备ICMP差错报文发送失败。

· 问题产生条件:设备的接口上配置了NAT,并且接口上收到超出接口MTU大小的不可分片报文。

· 问题现象:在MAC地址认证的下线检测定时器(offline-detect)设置的下线检测时间到达之前,在线用户的MAC地址表项已经老化。

· 问题产生条件:设备开启MAC地址认证功能。

· 问题现象:动态学习到的MAC地址表项长时间不老化。

· 问题产生条件:大量802.1X/MAC地址认证用户频繁上下线。

· 问题现象:IRF从设备合并自动重启过程中出现异常。

· 问题产生条件:IRF从设备进行合并自动重启。

· 问题现象:IRF从设备升级成功后,在从设备上执行issu run switchover命令,主设备和从设备都会重启。

· 问题产生条件:IRF设备使用ISSU升级,主设备优先级比从设备优先级高。

· 问题现象:OSPF组播协议报文透传失败。

· 问题产生条件:设备开启QinQ功能且OSPF组播协议报文需要在使能QinQ的端口上传输。

· 问题现象:终端B获取到和终端A相同的IP地址,设备上打印IP地址冲突。

· 问题产生条件:无线终端通过DHCP从设备上获取地址,无线终端A下线后,另外一个终端B随后上线。

· 问题现象:设备无法通过LLDP或者CDP报文将dot1x voice vlan指定的Voice VLAN信息(指定Voice VLAN带Tag)通告给终端,导致IP电话无法获取IP地址。

· 问题产生条件:配置802.1X认证的Voice VLAN功能,IP电话802.1X认证成功。

· 问题现象:使用Freeradius服务器下发用户下线的命令,设备异常重启。

· 问题产生条件:设备通过Radius服务器进行dot1x用户认证

· 问题现象:CVE-2015-1788

· 产生条件: 函数没有正确处理ECParameters结构,远程攻击者通过使用Elliptic Curve算法的会话,利用此漏洞可造成DoS攻击。

· 问题现象:CVE-2015-1789

· 产生条件: X509_cmp_time没有正确地检查ASN1_TIME字符串的长度,并且会越界读取几个字节的数据。远程攻击者通过ASN1_TIME数据内构造的长度字段,利用此漏洞可造成越界读及应用崩溃等DoS攻击。

· 问题现象:CVE-2015-1790

· 产生条件: PKCS#7的解析代码不能正确地处理缺少内部EncryptedContent字段的情况。攻击者可以精心构造缺少内容的格式错误PKCS#7包,可在解析时触发引用空指针。

· 问题现象:交换机设备在连接PD的时候无法通过LLDP协议协商功率。

· 问题产生条件:PD需要与交换机协商两次功率。

· 问题现象:DHCP服务器处理DHCP-INFORM报文的时候没有优先选择静态地址池。

· 问题产生条件:

¡ 静态地址池绑定IP的DHCP客户端发送DHCP-INFORM报文;

¡ 动态地址池的网段范围涵盖了静态地址池地址网段范围。

· 问题现象:流量未按照配置的策略路由转发。

· 问题产生条件:在多个VLAN虚接口上配置策略路由,策略路由总数超过一定数量。

· 问题现象:用户不能通过IP电话访问语音VLAN。

· 问题产生条件:用户采用EAP方式进行802.1x认证。

· 问题现象:设备与特定认证服务器配合无法正常工作

· 问题产生条件:设备与特定认证服务器通过MAC认证或PROTAL方式连接,发送Radius报文的NAS_PORT_ID字段填充信息中带有VLAN字段,携带内容超出该服务器处理范围。

· 问题现象:IRF从设备重启后,该设备下挂的特定IP电话无法加入到Voice VLAN。

· 问题产生条件:IRF环境,IP电话作为受电设备接入具有PoE供电功能的从设备,该从设备重启。

· 问题现象:BIMS对初次接入的设备,开启周期通知间隔并设置间隔时间失败,设备无法主动周期访问BIMS,导致在BIMS上无法管理该设备。

· 问题产生条件:设备空配置启动,通过DHCP获取CWMP参数后,初次访问BIMS。

· 问题现象:IRF设备cpu利用率异常超高。

· 问题产生条件:IRF设备配置大量建立在聚合接口上的GRE隧道,并且没有通过service slot slot-number命令指定转发Tunnel流量的成员设备。

· 问题现象:发生MAD Down的设备消耗较长时间将端口依次shutdown。

· 问题产生条件:堆叠分裂且采用LACP MAD检测冲突。

· 问题现象:设备重启后,特定IP电话无法加入到Voice VLAN。

· 问题产生条件:堆叠环境,IP电话接入从设备且通过PoE设备供电,从设备通过reboot命令重启。

· 问题现象:设备异常重启。

· 问题产生条件:修改定义的匹配数据包的规则。

· 问题现象:ICMP报文中携带的TTL数值未按跳数递减。

· 问题产生条件:在发生路由环路的组网中,在某台设备上使用ping –r命令ping另外一台设备。

· 问题现象:设备从非定制光模块读取的原厂序列号为空。

· 问题产生条件:设备读取非定制光模块的原厂序列号。

· 问题现象: 24口PoE+设备,PoE功能失效 。

· 问题产生条件:该设备输入电压发生大幅跌落。

· 问题现象:用户无需进行二次Portal认证就能访问其他网段。

· 问题产生条件:进行Triple认证时,Portal认证成功后,将线缆从端口拔出后重新插入。

· 问题现象:MAC地址认证延时20~30s才成功。

· 问题产生条件:进行Triple认证时,同时开启Portal认证和MAC地址认证,Portal用户被重定向。

· 问题现象:CVE-2015-0209

· 产生条件: OpenSSL的crypto/ec/ec_asn1.c的d2i_ECPrivateKey函数存在释放后重利用漏洞,远程攻击者可通过构造的Elliptic Curve (EC)私钥文件利用此漏洞,导致内存破坏及程序崩溃。

· 问题现象:CVE-2015-0287

· 产生条件: OpenSSL的ASN1_item_ex_d2i函数由于没有重新初始化CHOICE及ADB数据结构,存在拒绝服务漏洞,远程攻击者通过构造的应用造成无效写操作、内存破坏及程序崩溃。

· 问题现象:CVE-2015-0288

· 产生条件:OpenSSL的X509_to_X509_REQ函数存在拒绝服务漏洞,远程攻击者通过构造无效的证书密钥来引用空指针并会导致程序崩溃。

· 问题现象: CVE-2015-0289

· 产生条件: OpenSSL的PKCS#7的实现内,由于没有正确处理外部ContentInfo的缺失,存在拒绝服务漏洞,远程攻击者通过构造的应用,处理任意PKCS#7数据,提供ASN.1编码的畸形数据,可造成空指针间接引用及程序崩溃。

· 问题现象: CVE-2015-0292

· 产生条件:OpenSSL的EVP_DecodeUpdate函数存在拒绝服务漏洞,远程攻击者通过构造的base64数据触发缓冲区溢出,可导致内存破坏及程序崩溃。

· 问题现象:irf link-delay 命令配置的延迟时间不生效。

· 问题产生条件:堆叠环境,设备配置irf link-delay命令,堆叠分裂。

· 问题现象: 设备与特定认证服务器配合无法正常工作。

· 问题产生条件:设备与特定认证服务器连接,发送Radius报文的NAS_PORT_ID字段填充信息中带有VLAN字段,携带内容超出该服务器处理范围。

问题现象:设备被识别为非PoE+的PoE设备。

问题产生条件:PoE+设备断电重启。

问题现象:通过MIB 工具读取的sysUptime和ifLastChange节点值不一致。

问题产生条件:通过MIB 工具读取sysUptime和ifLastChange节点信息。

· 问题现象:ARP Detection日志信息中记录的IP地址错误(如实际IP地址为10.4.35.199, 但ARP Detection日志信息中显示的非法报文的IP地址为199.35.4.10)。

· 问题产生条件:设备配置ARP Detection功能,并通过arp detection log enable命令开启了ARP Detection日志功能。

· 问题现象: CVE-2015-0205

· 问题产生条件: OpenSSL server在验证客户端时,会在未收到证书验证消息的情况下接受DH证书。这允许客户端不使用私钥就完成认证。该问题仅影响这样的服务器,它信任这样的客户端的CA,这种CA会签发含有DH密钥的证书。

· 问题现象: CVE-2014-3570

· 问题产生条件: 在一些平台上(包括x86_64)大数的平房运算可能会得到错误的结果。这个错误随机发生,概率非常低,且没有任何已知的可被利用(攻击)的方式。

· 问题现象: CVE-2015-0204

· 问题产生条件: OpenSSL客户端会接受 在非出口限制的RSA密钥交换密码套件中使用临时RSA密钥。服务器端可能会提供一个弱的临时密钥,以降低会话的安全性。

· 问题现象: CVE-2014-3572

· 问题产生条件 当缺少服务器密钥交换消息时,OpenSSL客户端会接受 一个使用临时ECDH密码套件,ECDSA证书的握手。使算法套件的前向安全性失去保障。

· 问题现象: CVE-2014-8275

· 问题产生条件: OpenSSL可接受签名算法和签名编码的几种非DER变化。且OpenSSL并不强制匹配证书的签名部分和未签名部分的签名算法信息。通过修改签名算法的内容或签名的编码,有可能会改变证书的指纹。

· 问题现象: CVE-2014-3569

· 问题产生条件: ssl23_get_client_hello函数未能正确处理使用不支持的协议的尝试,这可导致远程攻击者通过预期之外的握手造成服务拒绝攻击(访问空指针,守护进程异常)。

· 问题现象:特定主机路由不生效。

· 问题产生条件:下发32位掩码且低8位为点分十进制127(即低8位为01111111)的主机路由。

· 问题现象:特定情况下设备的MAC地址表项不更新。

· 问题产生条件:Switch A和Switch B通过聚合链路互连,Host A在Switch A的第一个端口和Switch B的某端口间迁移,Switch A上Host A对应的MAC地址表项可能无法更新。

· 问题现象:设备和iMC连接中断,iMC上报“设备发出ICMP报文但无回应”的告警信息。

· 问题产生条件:设备收到针对ipForwarding和ipDefaultTTL两个节点发起攻击报文。

· 问题现象:设备通过DHCPv6获取到IPv6地址后,无法ping通DHCPv6服务器。

· 问题产生条件:IRF从设备连接DHCPv6服务器,虚接口下配置ipv6 address dhcp-alloc命令主动发送RS报文并使能RA报文学习功能。

· 问题现象:设备异常重启。

· 问题产生条件:配置QoS策略,其中流分类、流行为的名称与QoS策略名称相同。在控制平面下应用QoS策略,然后取消应用QoS策略。

· 问题现象:CVE-2014-9295

· 问题产生条件:4.2.8之前的NTP版本,ntpd中的函数存在缓冲区栈溢出漏洞,远程攻击者可以利用精心构造的报文执行任意ntpd代码。

· 问题现象: SSL 3.0 Fallback protection

· 问题产生条件: OpenSSL支持TLS_FALLBACK_SCSV,使应用程序能够阻止中间人攻击者使协议降级的行为。有些客户端应用程序(例如浏览器)通过协议降级的方法进行重连,以保持与老版本的服务器互通。

主动的中间人攻击者可以利用这一点,即使连接的双方都支持更高版本的协议,也能够将连接降级到SSL3.0。SSL3.0包含很多缺陷,包括POODLE (CVE-2014-3566)。

· 问题现象:一个策略路由中存在一个高优先级deny节点和一个低优先级permit节点(动作为设置重定向到下一跳)时,流量没有根据高优先级deny节点进行正常转发,而是根据低优先级permit节点的下一跳转发。

· 问题产生条件:对于同一条流,同时匹配下面两条规则:

1)高优先级deny节点;

2)低优先级permit节点,动作为重定向到下一跳。

· 问题现象:设备异常重启。

· 问题产生条件:收到mode字段为6的NTP控制报文。

· 问题现象: 主备倒换后,dhcp-snooping check mac-port配置丢失。

· 问题产生条件:堆叠环境下,配置dhcp-snooping check mac-port命令,保存配置后,主备倒换。

· 问题现象: dhcp-snooping check mac-port命令不生效,该客户端依然可以分配到地址。

· 问题产生条件:

1) 配置dhcp-snooping check mac-port命令;

2) 在端口1分配到IP地址的客户端移到端口2。

· 问题现象:设备异常重启。

· 问题产生条件:隧道组网环境,设备收到带有特定option选项(该报文option不是IPOPT_EOL(0)和IPOPT_NOP(1),选项的第二个字节为0)的IP报文,且报文内容超长需要分片处理。

· 问题现象:IP广播报文无法中继转发。

· 问题产生条件:三层虚接口下使用UDP-helper server命令配置中继转发目的服务器的地址为子网广播地址。

· 问题现象:系统发出MAD IP地址的ARP冲突提示。

· 问题产生条件:

1、 在IRF环境下配置BFD MAD检测;

2、 配置arp ip-conflict prompt命令;

3、 当设备收到TC报文时。

· 问题现象:通过MAC地址认证上线的客户端发送的报文被设备丢弃。

· 问题产生条件:设备收到TCN BPDU报文后,通过MAC地址认证上线的MAC地址表项被删除。

· 问题现象:IRF中的从设备重启。

· 问题产生条件:

1、 IRF作为DHCP Server,从扩展地址池中分配IP地址;

2、 IRF发生主备倒换;

3、 客户端释放IP地址,该IP地址将同时存在于Free IP和冲突IP列表中;

4、 该IP再次被客户端申请到。

· 问题现象:设备从连接认证服务器的端口接收到的RADIUS协议报文被丢弃,用户认证失败。

· 问题产生条件:设备上配置通过RADIUS方式对用户进行认证授权,且连接用户的端口收到大量未知源MAC的报文。

· 问题现象: CVE-2008-5161

· 问题产生条件: 某些SSH服务器/客户端的SSH协议处理错误,包括OpenSSH 4.7p1和可能的其他版本,当使用CBC算法时使远程攻击者更容易恢复一定的明文传输数据。

· 问题现象:CVE-2014-3508

· 问题产生条件:函数OBJ_obj2txt存在一个缺陷,这会导致它的调用者X509_name_oneline, X509_name_print_ex等打印函数可能会泄露栈中的信息。使用这些函数打印信息的应用,可能会把敏感信息暴露给攻击者。

· 问题现象:端口供电失败。

· 问题产生条件:设备运行过程中,电源出现雷击干扰。

· 问题现象:设备不停打印端口上MAC地址学习超过限制的log。

· 问题产生条件:两个及以上端口配置mac-address max-mac-count value。

· 问题现象:802.1X认证失败。

· 问题产生条件:服务器下发的VLAN失败,服务器只下发了属性编号为64、65的属性,缺少编号为81的属性,即未下发VLAN ID的值。

· 问题现象:无法通过安全策略服务器配置强制IPV6 Portal用户下线。

· 问题产生条件:无。

· 问题现象:设备与对端使用IKE自动协商方式建立SA时,出现SPI(Security Parameter Index,安全参数索引)冲突。

· 问题产生条件:设备与对端使用IKE自动协商方式建立SA。

· 问题现象:概率出现静态路由失效。

· 问题产生条件:在IRF环境中发生主备倒换。

· 问题现象:使用iMC中的BIMS方式进行软件版本升级,升级失败。

· 问题产生条件:使用iMC中的BIMS方式进行软件版本升级。

· 问题现象:ND Snooping表项建立失败。

· 问题产生条件:

¡ 端口使能端口安全

¡ 使能ND Snooping功能

· 问题现象:iMC获取不到设备学到的MAC地址。

· 问题产生条件:设备将MAC地址学习到了IRF从设备上,且学到的MAC地址是安全MAC地址。

· 问题现象:端口配置lldp voice-vlan后,使用voice vlan qos命令配置语音报文的QoS优先级不生效。

· 问题产生条件:端口配置lldp voice-vlan。

· 问题现象:在接口批量配置视图下通过粘贴命令行方式执行相关命令时,有些命令行不能被粘贴执行。

· 问题产生条件:通过interface range命令进入接口批量配置视图,在该视图下通过粘贴命令行的方式执行相关命令。

· 问题现象:IP电话下挂的KEM(Key Expansion Module)无法启动。

· 问题产生条件:IP电话上行接入到PoE+交换机,下行连接KEM。

· 问题现象:设备启动时强制等待3秒。

· 问题产生条件:在未配置MAD检测的情况下发生IRF分裂。

· 问题现象:端口不学习MAC地址。

· 问题产生条件:端口使能端口安全功能并设置端口安全模式为基于端口的802.1X认证(userlogin),同时配置802.1X认证的Guest Vlan功能,然后关闭端口安全功能。

· 问题现象:设备发生MMU parity error时,添加log记录。

· 问题产生条件:设备发生MMU parity error。

· 问题现象:同一网段的主机之间无法ping通。

· 问题产生条件:配置匹配IP报文的ACL规则,并在VLAN接口下应用包过滤拒绝匹配上的报文通过。

· 问题现象:用户Portal认证失败。

· 问题产生条件:Portal认证客户端、Portal服务器和RADIUS服务器都属于同一个VPN实例。且在公网或其它私网VPN实例中,存在能够匹配客户端IP地址的路由。

· 问题现象:客户端无法ping 通网关IP地址。

· 问题产生条件:配置网关IP地址为802.1X 的Free IP网段里的一个地址。

· 问题现象:处于802.1X的Guest VLAN的端口上有用户802.1X认证成功后,概率性出现端口无法从Guest VLAN退出的现象。

· 问题产生条件:IRF环境中,使能802.1X功能,未进行802.1X认证的端口会加入到802.1X的Guest VLAN。

· 问题现象:在MAC地址认证的下线检测定时器(offline-detect)设置的下线检测时间到达之前,认证成功用户的MAC地址已经老化。

· 问题产生条件:设备开启MAC地址认证功能 。

· 问题现象:DHCP客户端端口迁移后无法重新获取IP地址。

· 问题产生条件:DHCP-Snooping级联设备下行口配置了dhcp-snooping no-user-binding命令。

· 问题现象:MAC地址数量超过端口最多可以学习到的MAC地址数时无告警信息。

· 问题产生条件:配置端口最多可以学习到的MAC地址数,且端口使能Voice VLAN功能。

· 问题现象:Smart Link应用组网中有瞬时环路产生。

· 问题产生条件:Smart Link组的主端口、从端口分别位于不同的IRF成员设备上,且主链路从故障中恢复正常。

· 问题现象:OpenSSL应用中,中间人攻击者可以窃听或篡改SSL客户端与服务器之间的数据。

· 问题产生条件:设备作为SSL客户端或者Server,遇到攻击,在正确时机之外收到虚假的握手报文(CCS,Change Cipher Spec报文)等信息。

· 问题现象:LSPM2GP2P/LSPM2SP2P接口卡上的端口不能UP。

· 问题产生条件:设备插入LSPM2GP2P/LSPM2SP2P接口卡,在端口视图下执行shutdown命令关闭接口卡上的端口,保存配置后重启设备。设备启动后再在上述端口视图下执行undo shutdown命令。

· 问题现象:802.1X认证失败。

· 问题产生条件:服务器上以指定ACL名称的方式下发授权ACL。

· 问题现象:Login用户登录失败。

· 问题产生条件:Login用户登录采用RADIUS认证,RADIUS服务器下发两个以上login-service属性

· 问题现象:激活带有bpdu-drop any配置端口,bpdu-drop any配置不生效。

· 问题产生条件:在非激活的combo口上配置了bpdu-drop any。

· 问题现象:用户进行802.1X认证,MAC地址认证或者Portal认证时,服务器对认证成功的用户下发授权VLAN失败。

· 问题产生条件:认证服务器下发的VLAN ID信息按字符串形式解析为对应的ASCII码,且最后一个字符为空字符,例如,VLAN219在认证服务器上使用 0x0032313900的形式下发。

· 问题现象: DHCP客户端携带的Request IP与设备启用DHCP功能的VLAN接口不在同一网段,设备没有正确回应NAK,导致client获取IP地址时间较长。

· 问题产生条件: 设备启用DHCP Server功能,DHCP客户端向设备申请IP地址。

· 问题现象: 设备异常重启。

· 问题产生条件: 设备作为DHCP服务器收到的请求报文包含如下特征:

携带Option 82 sub-option 5,

sub-option 5的长度域超过4字节。

· 问题现象:设备CPU利用率到达100%。

· 问题产生条件:配置静态路由的下一跳时指定一个不存在的地址,该地址属于本条路由的目的网段,且本设备路由表中存在到达目的地址的超网路由或缺省路由。

· 问题现象:SecueCRT控制台无响应,无法通过Stelnet或telnet登录设备。

· 问题产生条件:

1.设备作为SSH服务器,创建两个本地用户user1,user2,配置user1的SSH认证方式为password,user2的SSH认证方式为password-publickey。

2.SecureCRT控制台作为SSH客户端,使用用户名user1进行Stelnet登录,登录失败的情况下,在同一登录界面,更换用户名为user2进行登录,输入正确的密码。

· 问题现象:端口安全的dynamic类型安全MAC在端口down情况下不能立即迁移到其他端口。

· 问题产生条件:配置端口安全模式为AutoLearn,安全MAC学习方式为dynamic。

· 问题现象:ARP报文软件默认限速错误。

· 问题产生条件:使能ARP detection 功能。

· 问题现象:二层Portal认证配置免认证规则为任意源IP地址(source ip any),此规则可以下发成功。

· 问题产生条件: 对于二层Portal认证,配置免认证规则(free-rule)为任意源IP地址(source ip any)。

· 问题现象:Web用户可以删除本地用户。

· 问题产生条件:该web用户的权限为Level 2。

· 问题现象:网络中TTL字段等于1的IPv6攻击报文可对设备造成攻击。

· 问题产生条件:关闭设备的ICMPv6 超时报文发送功能。

· 问题现象:激活的Combo端口会自动打开STP BPDU拦截功能。

· 问题产生条件:在激活的Combo端口对应的非激活Combo端口上配置bpdu-drop any 动作。

· 问题现象:设备作为DHCP服务器,为客户端分配地址失败。

· 问题产生条件:设备作为DHCP服务器,并配置了能匹配广播报文的策略路由。

· 问题现象:特定情况下获取两个MIB节点时,第一个节点返回值为NULL。

· 问题产生条件:使用SNMP Agent(V3)同时获取两个MIB节点,且第二个节点为ifTableLastChange或者ifStackLastChange。

· 问题现象:采用ACS服务器作为Radius服务器,SSH用户的优先级无法正确下发。

· 问题产生条件:通过远程Radius方案进行SSH认证。

· 问题现象:无法读取MIB节点hh3cSysImageName.

· 问题产生条件:配置MIB读取相关配置。

· 问题现象:设备概率异常重启。

· 问题产生条件:设备反复加载/卸载聚合热补丁。

· 问题现象:堆叠组SLAVE设备上路由口的ARP Scan 功能不可用。

· 问题产生条件:堆叠环境。

· 问题现象:CDP邻居不断老化、新建。

· 问题产生条件:PD为Cisco支持LLDP的电话,且配置CDP功能。

· 问题现象:设备使能DHCP snooping功能,配置多个VLAN,DHCP回应报文在跨VLAN转发时被丢弃,用户无法申请到IP地址。

· 问题产生条件:设备使能DHCP snooping功能,配置多个VLAN,DHCP回应报文在跨VLAN转发时被丢弃。

· 问题现象:用户修改DHCP option 60参数失败。

· 问题产生条件:设备配置DHCP server功能,用户修改DHCP option 60参数。

· 问题现象:直连设备无法ping通。

· 问题产生条件:通过Web配置二层聚合组,选中批量的成员端口创建聚合组时,成员端口平台表项均为Selected,但底层有部分端口状态为block。

· 问题现象:设备上的DHCP Snooping表项为空。

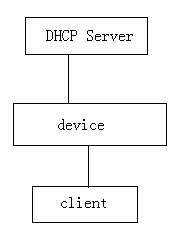

· 问题产生条件:如图,设备使能DHCP Snooping和DHCP 中继功能,客户端从DHCP服务器获取到IPv6地址。

· 问题现象:堆叠设备中的Master出现异常重启。

· 问题产生条件:SNMP配置contact和location字符数超过200个,用户登录web网管。

· 问题现象:从使能QinQ功能的端口收到的多Tag ARP报文被丢弃。

· 问题产生条件:端口设置为trunk或hybrid模式,使能QinQ功能,并且允许“使能了ARP detection或ARP snooping”的VLAN通过。

· 问题现象:通过某个VPN实例中的地址访问设备,ip http acl中对VPN实例的匹配参数无效.

· 问题产生条件:ip http acl中配置了vpn-instance参数.

· 问题现象:设备CPU使用率高达100%

· 问题产生条件:设备启动PVST,并且收到较多TC报文时。

· 问题现象:设备异常重启

· 问题产生条件:与天融信互通,测试证书IPSec认证方式。

· 问题现象:堆叠分裂时概率性出现长达10s的流量中断。

· 问题产生条件:IRF组配置LACP MAD检测,检测交换机与IRF成员之间通过聚合链路连接。

· 问题现象:当MAC地址认证成功后的端口退出其中一个VLAN时,同时退出了其它VLAN。

· 问题产生条件:用户从Trunk/Hybrid类型的端口接入进行MAC地址认证,并开启MAC地址认证的多VLAN模式.

· 问题现象:设备和思科的6509无法进行STP互通。

· 问题产生条件:使能STP协议。

· 问题现象:通过mib browser删除安全mac失败

· 问题产生条件:安全mac带sticky 参数

· 问题现象:系统存在内存泄漏

· 问题产生条件:通过ACS服务器进行CPE状态同步

· 问题现象:设备从高温告警状态恢复后,无法发送trap到网管。

· 问题产生条件:设备从高温告警恢复。

· 问题现象:通过Codenomicon异常测试软件对设备进行snmpv2、snmpv3、ssh、dhcp、ospf协议测试套混合攻击,设备重启(异常任务为AGENT)

· 问题产生条件:snmpv3报文长度大于Agent所能接受的最大消息包大小globPDUSize(默认为1500),且其中的contextName字段超长(接近globPDUSize)

· 问题现象:静态路由失效,此时track状态仍然为positive

· 问题产生条件:配置Track模块和静态路由间建立联动,堆叠中master设备断电。

· 问题现象:sFlowRcvrTimeout等sFLow的mib节点无法设置。

· 问题产生条件:使能sflow。

· 问题现象: 设备重启。

· 问题产生条件: 配置两个源IP地址相同,目的IP地址不同的Voice类型的NQA测试组,设备运行一段时间。

· 问题现象:Web登录后,显示System Information页面,“System Resource State”标签的Temperature选项下显示有乱码。

· 问题产生条件:用IE10浏览器登录设备的Web界面。

· 问题现象:在堆叠系统主备倒换期间,从远端访问堆叠下挂的设备会断流超过1分钟。

问题产生条件:在堆叠系统主备倒换期间,从远端访问堆叠下挂的设备。

· 问题现象:设备作为SSH服务器,SSH第一次登陆认证超时。

· 问题产生条件:SSH用户第一次登陆,没有手工创建DSA、RSA或hotkey,系统需要自动为其创建密钥。

· 问题现象: 通过SNMP获取HH3C-USER-MIB中的hh3cUserInfoTable中的hh3cUserPassword节点,会返回用户的密码。

· 问题产生条件:使用SNMP协议获取hh3cUserPassword节点。

· 问题现象:重启设备后,配置文件中的super password level x hash相关密码配置丢失。

· 问题产生条件: 通过super password level x hash命令配置用户级别切换密码,并保存配置。

· 问题现象:mac-based认证成功的802.1X用户业务不通。

· 问题产生条件:设备上部分端口配置mac-based认证,部分端口配置port-based认证,配置了port-based认证的端口同时开启guest VLAN功能。

· 问题现象:RRPP主节点设备配置mac-address station-move quick-notify enable后,上报传输节点链路link down变慢。

· 问题产生条件:启用RRPP功能,并在主节点设备上配置mac-address station-move quick-notify enable;传输节点接入此RRPP域的端口发生link down。

· 问题现象:通过SNMP方式可以在NULL接口成功下发IP地址但无任何途径删除。

· 问题产生条件:通过MIB browser在NULL接口上设置IP地址。

· 问题现象:通过网管工具查询lldpRemSysName MIB节点返回“No Such Instance currently exists at this OID”。

· 问题产生条件:端口存在LLDP邻居,将TimeFilter值置为零,通过网管工具查询MIB节点lldpRemSysName。

· 问题现象:通过“display rmon statistics”命令显示RMON统计消息,etherStatsOversizePkts的值会出现非常大的不合理值。

· 问题产生条件:端口上配置RMON统计功能,有数据流的情况下,进行“reset count interface”操作。

· 问题现象:在combo口所属的部分VLAN上开启MFF功能、部分VLAN未开启MFF功能,保存配置后设备无法启动。

· 问题产生条件:无。

· 问题现象:通过SNMP读取节点probeCapabilities值不正确。

· 问题产生条件:无。

· 问题现象:因802.1X认证失败加入Guest VLAN的端口,在再次进行802.1X认证并且成功的情况下无法退出Guest VLAN,导致业务不通。

· 问题产生条件:

(1) 端口上开启802.1X认证,并配置Guest VLAN和Auth-Fail VLAN为同一个VLAN。

(2) 认证用户认证失败后进入端口所属的Guest VLAN,再次认证时成功认证。

· 问题现象:802.1X认证成功,但业务不通。

· 问题产生条件:

(1) 端口上配置了MAC地址认证和802.1X认证、并且端口上配置了MAC认证通过后的授权VLAN。

(2) MAC地址认证成功后再进行802.1X认证。

· 问题现象:多次插拔光纤或者光模块后,概率存在端口不能UP

· 问题产生条件:多次插拔光纤或者光模块。

· 问题现象:设备异常重启。

· 问题产生条件:DHCP relay设备收到特殊的option82报文,报文内容中指定的Agent Information Field域长度值大于实际域长。

· 问题现象:一个用户802.1X认证失败,同样的用户后续dot1x认证成功后,之前dot1x认证失败的VLAN里的MAC地址无法删除,一直残留在系统 。

· 问题产生条件:端口下配置"dot1x critical vlan", dot1x的critical VLAN和端口的PVID的VLAN ID相同。

· 问题现象:一个源MAC通过MAC地址认证后,对应此MAC的IGMP Report报文仍然被丢弃,组播组无法正常建立。

· 问题产生条件:端口安全同时开启MAC与dot1x认证,工作在userlogin-secure-or-mac-ext模式。

· 问题现象:交换机重启后概率出现10GE光口是UP的,但是不转发报文,STP状态是inactive。

· 问题产生条件:交换机的子卡1不在位,仅子卡2在位。子卡2插上10GE光模块且对应端口STP状态为Forwarding,之后重启交换机。

· 问题现象:执行” undo snmp-agent trap enable system ” 后依然显示NTP trap。

· 问题产生条件:有NTP trap 信息可以显示时。

· 问题现象:设备收到特定的ARP reply报文不进行ARP学习。

· 问题产生条件:设备收到的ARP reply报文中ARP协议字段目的MAC与报文目的MAC不一致。

· 问题现象:802.1X同一认证用户从MAC-based认证方式的端口切换到Port-based认证方式的端口, MAC地址更新不及时,导致业务会有较长时间中断。

· 问题产生条件:802.1X同一认证用户从MAC-based认证方式的端口切换到Port-based认证方式的端口。

· 问题现象:通过WEB配置管理功能进行配置恢复,配置恢复成功,但是WEB页面提示“恢复失败 向备板写文件错误”信息。

· 问题产生条件:单机设备通过WEB配置管理功能进行配置恢复。

· 问题现象:当Combo口出现环回时,loopback-detection对端口错误的执行block动作。

· 问题产生条件:Combo口开启环回监测功能(没有配置环回监测受控功能),且Combo口为trunk类型。

· 问题现象:进入设备web管理页面,点击成员设备,web页面上显示错误信息。

· 问题产生条件:设备作为集群管理设备。

· 问题现象:通过WEB修改堆叠环境的irf link-delay配置,从设备irf link-delay底层配置未生效。

· 问题产生条件: 通过WEB修改堆叠环境的irf link-delay配置。

· 问题现象:堆叠环境,实际运行有超过规格的路由学习,手动主备倒换,小概率出现部分路由下发错误。

· 问题产生条件: 堆叠环境,实际运行有超过规格的路由学习,手动主备倒换。

· 问题现象:用'configuration replace file filename'命令回滚设备当前配置,ntdp配置回滚失败。

· 问题产生条件:用'configuration replace file filename'命令回滚设备当前配置。

· 问题现象:端口配置med-tlv location-id civic-address字符串,在web视图下无法进行LLDP显示和配置。

· 问题产生条件:端口配置med-tlv location-id civic-address字符串。

· 问题现象:ND Snooping表项满后端口Down掉,并且清除ND Snooping表项后,通过命令行还能够显示ND Snooping表项。

· 问题产生条件:使能ND Snooping,并打入大量的DAD报文。

· 问题现象:长时间反复切换MVRP注册模式,概率导致内存耗尽,如果设备是堆叠系统可导致堆叠分裂。

· 问题产生条件:长时间反复切换MVRP注册模式。

· 问题现象:通过SNMPv3访问设备,设备打印乱码log日志。

· 问题产生条件:无。

· 问题现象:通过管理设备重启成员设备失败。

· 问题产生条件:集群成员端口不允许PVID的VLAN通过。

· 问题现象:管理VLAN对应的虚接口上配置的IP地址配置丢失,并且集群无法建立。

· 问题产生条件:集群建立后,在管理设备的管理VLAN对应的虚接口上配置IP地址,保存配置,重启管理设备。

· 问题现象:登陆WEB,在在【设备->端口镜像->修改VLAN】页面修改VLAN,界面出错。

· 问题产生条件:在命令行下,配置VLAN描述,使用XML无法识别的字符。

· 问题现象:在WEB页面【网络->VLAN->端口细节】下显示该端口配置的VLAN信息,VLAN信息无法显示完整。

· 问题产生条件:把端口加入到大量不连续的VLAN中。

· 问题现象:建立集群,登录WEB,【集群->集群】成员管理、删除选项不可用。

· 问题产生条件:无。

· 问题现象:通过PoE Profile批量配置PoE端口时,配置无法在端口下发。

· 问题产生的条件:堆叠设备执行主备倒换后,通过PoE Profile批量配置PoE端口.

· 问题现象:HTTPS监听端口可能自动关闭,导致无法通过HTTPS访问设备WEB页面(或SSH无法登陆)。

· 问题产生条件:设备使能https服务器,受到TCP攻击(比如SSH攻击).

· 问题现象:SNMP网管采用SNMP V3的3DES方式对设备进行访问后,设备命令行无响应。

· 问题产生的条件:设备采用SNMP V3 方式访问设备,认证方式为3DES。

· 问题现象:设备异常重启。

· 问题产生条件:在设备上配置SNMPv3组并绑定带logging参数的ACL,然后使用匹配该ACL规则的SNMPv3客户端连接设备。

· 问题现象:配置文件保存失败。

· 问题产生的条件:通过web保存大的配置文件。

· 问题现象:CDP报文的校验和是不正确的。

· 问题产生条件:在系统模式下配置命令“LLDP compliance cdp”。

· 问题现象:读取hh3cSysCurImageIndex节点失败,导致iMC无法读取版本信息。

· 问题产生的条件:通过iMC网管读取hh3cSysCurImageIndex节点。

· 问题现象: LLDP报文中TLV字段自协商能力值错误,相关MIB值也显示错误。

· 问题产生条件:设备使能LLDP。

· 问题现象:设备没有响应网管(如iMC)的重启操作。

· 问题产生条件:通过SNMP网管(如iMC)重起设备。

· 问题现象: HTTP模块内存泄漏并概率导致设备重起。

· 问题产生条件: 设备收到大量的存在两个相同域的HTTP报文。

· 问题现象: 概率存在IP分片报文被交换机丢包。

· 问题产生条件:全局使能DHCP Snooping。

· 问题现象:读取dot3StatsDuplexStatus节点的值应该是”unkown”,但是错误的返回和端口UP的情况是一样的,比如”full-duplex”。

· 问题产生条件: 端口down时读取dot3StatsDuplexStatus节点的值。

· 问题现象:只有32个MAC地址的迁移可以及时更新对应ARP表项的端口,对于超过32部分的ARP表端口信息没有更新.

· 问题产生条件:大量的Mac地址的端口发生迁移.

· 问题现象:下发QoS policy时提示动作冲突,下发失败.

· 问题产生条件:QoS policy的流行为中同时包含Car和Remark两个动作。

· 问题现象:插入老的3Com SFP 光模块会打印”checksum error”的信息。

· 问题产生条件:无。

· 问题现象:经过设备的DHCP报文option信息不对。

· 问题产生条件:设备配置dhcp snooping option以及端口配置QinQ功能。

· 问题现象:NQA探测失败。

· 问题产生条件:设备通过配置NQA探测网络,并指定了next-hop。

· 问题现象:NAS-IP地址配置不能下发。

· 问题产生的条件:配置255结尾的IP地址为NAS-IP。

· 问题现象:VLAN接口上的NTP peer无法删除。

· 问题产生条件:在VLAN接口上配置NTP broadcast-server或者NTP broadcast-client后,再配置NTP peer,然后依次删除VLAN接口的 IP地址、VLAN接口和NTP peer,并多次重复上述一系列操作步骤。

· 问题现象:设备无法和Cisco的IP phone无法建立LLDP邻居关系。

· 问题产生的条件:和Cisco的IP phone用LLDP进行对接。

· 问题现象:mac-address max-mac-count功能失效。

· 问题产生条件:对于S5500-52C-SI/S5500-52C-PWR-SI/S5500-48P-SI设备,端口号相差24的两个端口都配置了mac-address max-mac-count(比如g1/0/1和g1/0/25, g1/0/3和g1/0/27)。

· 问题现象:通过SNMP获取的dot1qVlanStaticUntaggedPorts节点值不正确。

· 问题产生条件:无。

· 问题现象:设备上的64字节内存被破坏,可能出现命令行无法解析或异常重启等现象。

· 问题产生条件:设备收到radius服务器发送的报文中携带的用户参数callback-number长度为63字节。

· 问题现象:通过iMC配置认证和计费服务器时,配置下发失败。

· 问题产生的条件:无。

· 题现象:子卡上的某些端口的配置”bpdu-drop any”丢失。

· 问题产生条件:子卡端口配置”bpdu-drop any”命令,然后插拔子卡。

· 问题现象:一个MAC地址在一个VLAN内认证成功之后,无法在其他VLAN内进行MAC认证。

· 问题产生条件:无。

· 问题现象:上报Trap信息中的端口信息错误。

· 问题产生条件:端口配置mac-address information功能,删除或者添加MAC地址。

· 问题现象:未知单播风暴抑制中,设备按照所有的单播报文(包含已知单播和未知单播)来计算,并做为判断是否动作的标准。

· 问题产生的条件:单播storm-constrain配置为PPS模式。

· 问题现象:设备发出的EAP failure报文不符合RFC3748。

· 问题产生条件:设备配置802.1x。

· 问题现象:跨设备的聚合组中的某些成员端口不能成为选中状态,导致LACP MAD失效。

· 问题产生条件:将使能LACP MAD的聚合口配置为保留接口,多次操作模拟堆叠分裂、合并。

· 问题现象:部分已上线用户被下线。

· 问题产生条件:端口上启用MAC-based VLAN、Voice VLAN、802.1X并有大量用户上线。

· 问题现象:内存存取异常,可能引起协议中断,设备重启等异常现象。

· 问题产生条件:用户使用SSH方式登录并使用Tacacs+认证服务器进行认证和授权,认证成功,但授权失败。

· 问题现象:收集诊断信息过程中设备异常重起。

· 问题产生条件:两台或者两台以上设备进行IRF 堆叠,用户通过telnet登陆堆叠设备并通过”display diagnostic-information”命令并采用”直接显示”的方式收集diagnostic-information信息。

· 问题现象:堆叠系统中部分从设备出现内存告警并重起。

· 问题产生条件:两台或者两台以上设备进行IRF 堆叠,堆叠设备学习到2000条ARP表项并存在200M以上对应的三层转发流量,重启Master。

· 问题现象:多个DHCP用户在线的时候会概率导致设备异常。

· 问题产生条件:IRF堆叠系统同时使能DHCP Snooping与IP check,当多个DHCP用户在线时,并且进行IRF堆叠主备倒换操作。

· 问题现象:通过命令行显示光模块温度信息不正确。

· 问题产生条件:当光模块温度为负值时。

· 问题现象:通过命令行显示光功率信息不正确。

· 问题产生条件:无。

· 问题现象:如果出方向的采样端口是未知的,那么设备将以bit位“1”来填充出方向端口域,而正确的应该是bit位填“0”。

· 问题产生条件:无。

· 问题现象:配置聚合端口的链路类型为Hybrid类型并配置其缺省VLAN,然后配置端口允许缺省VLAN的报文以tagged方式通过时,会导致配置失败。

· 问题产生的条件:进入到二层聚合端口视图下。

· 问题现象:去使能流量重定向功能,但实际未生效。

· 问题产生条件:进入WEB界面上,选择”QoS”视图。

· 问题现象:除设备缺省的Voice VLAN OUI地址, 源MAC地址为该OUI地址的数据仍然被设备修改了优先级。

· 问题产生条件:无。

· 问题现象:用户配置的loopback-detection interval-time 时间不准确,仅为配置值的40%。

· 问题产生条件:设备使能loopback-detection。

· 问题现象:用户通过设备的任何一个端口ping或者telnet设备虚接口会丢包。

· 问题产生条件:设备插入GE卡并在卡上插入光模块。

· 问题现象:MAC认证的用户从一个端口迁移到另外一个端口会认证失败。

· 问题产生条件:设备配置Triple认证。

3

4

5

6

7

8

8.1

8.2

8.3

8.4

8.5

8.6

· 问题现象:保存在配置文件中的super password启动后在当前配置中丢失。

· 问题产生条件:用户在Boot Menu下关闭“Bootrom password recovery”。

· 问题现象:报文在设备中循环多次转发直到TTL=0。

· 问题产生条件:设备两个VLAN虚接口同时配置”ip forward-broadcast”和”UDP-Helper”。

· 问题现象:DHCP服务器判断报文长度小于DHCP协议规定的300字节而丢弃该报文。

· 问题产生条件:交换机作为DHCP中继设备,转发来自DHCP客户端的bootstrap protocol部分长度小于300字节的DHCP-DISCOVER报文。

无

· 《H3C S5500-EI&S5500-SI系列以太网交换机 配置指导-Release 2220》

· 《H3C S5500-EI&S5500-SI系列以太网交换机 命令参考-Release 2220》

· 《H3C S5500-SI全系列以太网交换机 快速入门》

· 《H3C S5500-SI全系列以太网交换机 安装指导》

您可以通过H3C网站(www.h3c.com.cn)获取最新的产品资料:

(1) 请访问网址:http://www.h3c.com.cn/Technical_Documents,或单击主页的[服务支持/文档中心];

(2) 选择产品类别和产品型号,即可查询和下载与该产品相关的手册。

用户支持邮箱:service@h3c.com

技术支持热线电话:400-810-0504(手机、固话均可拨打)

项目 | 描述 | |||||||

H3C S5500-28C-SI | H3C S5500-52C-SI | H3C S5500-28C-PWR-SI | H3C S5500-52C-PWR-SI | H3C S5500-24P-SI | H3C S5500-48P-SI | |||

外形尺寸(长×宽×高) | 440×300×43.6 (mm3) | 440×420 ×43.6(mm3) | 440×300×43.6 (mm3) | |||||

重量 | 4kg | 4.5kg | 6kg | 6.5kg | 4kg | 4.5kg | ||

业务端口描述/ 前面板GE口 | 24个10/100/1000M电口 4个千兆SFP Combo口 | 48个10/100/1000M电口 4个千兆SFP Combo口 | 24个10/100/1000M电口 4个千兆SFP Combo口 | 48个10/100/1000M电口 4个千兆SFP Combo口 | 24个10/100/1000M电口 4个千兆SFP Combo口 | 48个10/100/1000M电口 4个千兆SFP Combo口 | ||

业务端口描述/ 可选模块 | 单端口10GE XFP模块 双端口10GE XFP模块 短距双端口10GE CX4模块 双端口 10GE SFP+模块 | 无 | ||||||

输入电压/交流 | 额定电压范围:100V~240V A.C.,50/60Hz 最大电压范围:90V~264V A.C.,47/63Hz | |||||||

输入电压/直流 | 无 | 额定电压范围: -52V~-55V D.C. | 无 | |||||

功耗(满负荷时) | 80W | 120W | 455W,其中系统功耗85W,POE对外供电功率370W | 不接RPS时,满负荷功耗为500W,其中系统功耗130W,POE对外供电功率370W; 连接RPS时,满负荷功能为870W,其中系统功耗130W,POE对外供电功率740W | 62W | 110W | ||

工作环境温度 | 0℃~40℃ | |||||||

工作环境相对湿度(非凝露) | 10%~90% | |||||||

支持特性 | S5500-28C-SI | S5500-24P-SI | S5500-52C-SI | S5500-48P-SI | S5500-28C-PWR-SI | S5500-52C-PWR-SI |

线速二层交换/ 交换容量(全双工) | 128G bit/s | 48G bit/s | 176G bit/s | 96G bit/s | 128G bit/s | 176G bit/s |

线速二层交换/ 包转发率(整机) | 95.2Mpps | 35.7Mpps | 130.9Mpps | 71.4Mpps | 95.2Mpps | 130.9Mpps |

以太网供电 | 不支持 | 支持 | ||||

链路聚合 | · 支持GE端口聚合 · 支持10GE端口聚合 · 支持静态聚合 · 支持动态聚合 | |||||

流量控制 | 支持IEEE802.3x 流量控制,支持back pressure | |||||

Jumbo Frame | 支持最大帧长为9K | |||||

MAC地址表 | · 支持16K个MAC地址 · 支持128个静态MAC地址 · 支持黑洞MAC地址 · 支持设置端口MAC地址学习最大个数 | |||||

VLAN | · 支持基于端口的VLAN(4094个) · 支持QinQ和灵活QinQ · 支持Voice VLAN · 支持协议VLAN · 支持MAC VLAN · 支持子网 VLAN · 支持GVRP · 支持 Isolate User Vlan | |||||

ARP | · 支持2K表项 · 支持1K静态表项 · 支持免费ARP · 支持标准代理ARP和本地代理ARP · 支持ARP源抑制 · 支持ARP Detection功能(能够根据DHCP Snooping安全表项、802.1x表项,或IP/MAC静态绑定表项进行检查) | |||||

ND | · 支持1K表项 · 支持512静态表项 | |||||

VLAN 虚接口 | 64 | |||||

DHCP | · 支持DHCP Client · 支持DHCP Snooping · 支持 DHCP Relay | |||||

UDP Helper | 支持UDP Helper | |||||

DNS | · 支持静态域名解析 · 支持动态域名解析客户端 · 支持IPv4和IPv6地址 | |||||

IPv4路由 | · 支持64条静态路由 · RIP(Routing Information Protocol) v1/2,最大支持512条IPv4路由 · 支持路由策略 | |||||

IPv6路由 | · 支持64条静态路由 · RIPng,最大支持256条IPv6路由 · 支持路由策略 | |||||

IPv4组播 | · 支持IGMP(Internet Group Management Protocol) Snooping v1/v2/v3 · 支持组播VLAN · 支持组播VLAN+ | |||||

IPv6组播 | · 支持MLD Snooping v1/v2 · 支持IPv6组播VLAN · 支持IPv6组播 VLAN+ | |||||

广播/组播/单播风暴抑制 | · 支持基于端口速率百分比的风暴抑制 · 支持基于PPS的风暴抑制 | |||||

MSTP | · 支持STP/RSTP/MSTP协议 · 支持STP Root Guard · 支持BPDU Guard | |||||

RRPP | · 支持RRPP协议 · 支持RRPP多实例 | |||||

Smart link | · 支持Smart link组 · 支持Smart link多实例 | |||||

Monitor link | 支持 | |||||

Bpdu Tunnel | 支持cdp、dldp、eoam、gvrp、hgmp、lacp、lldp、pagp、pvst 、stp、udld和vtp | |||||

QoS/ACL | · 支持对端口接收报文的速率和发送报文的速率进行限制,粒度为:64Kbit/s · 支持报文重定向 · 支持CAR(Committed Access Rate)功能,端口流量限速的粒度为:64Kbit/s · 每个端口支持8个输出队列 · 支持灵活的队列调度算法,可以同时基于端口和队列进行设置,支持SP(Strict Priority)、WRR(Weighted Round Robin)、WFQ(Weighted Fair Queuing)、SP+WRR四种模式 · 支持报文的802.1p和DSCP优先级重新标记 · 支持L2(Layer 2)~L4(Layer 4)包过滤功能,提供基于源MAC地址、目的MAC地址、源IP(IPv4/IPv6)地址、目的IP(IPv4/IPv6)地址、端口、协议、VLAN的流分类 · 支持时间段(Time Range) · 支持User Profile · 支持包过滤功能 | |||||

镜像 | · 支持流镜像 · 支持端口镜像 | |||||

远程镜像 | 支持端口的远程镜像 | |||||

安全特性 | · 支持用户分级管理和口令保护 · 支持AAA认证 · 支持RADIUS认证 · 支持HWTACACS · 支持SSH 2.0 · 支持端口隔离 · 支持端口安全 · 支持MAC地址认证 · 支持IP+MAC+端口绑定 · 支持IP Source Guard · 支持HTTPs · 支持SSL · 支持PKI(Public Key Infrastructure,公钥基础设施) · 支持EAD | |||||

802.1X | · 支持最多1024个用户 · 支持基于端口的认证和基于MAC的认证 · 支持Guest VLAN · 支持TRUNK端口认证 · 支持基于802.1x动态下发QoS/ACL/VLAN · 支持802.1x重认证 | |||||

加载与升级 | · 支持XModem协议实现加载升级 · 支持FTP(File Transfer Protocol)加载升级 · 支持TFTP(Trivial File Transfer Protocol)加载升级 | |||||

管理 | · 支持命令行接口(CLI)配置 · 支持Telnet远程配置 · 支持通过Console口配置 · 支持SNMP(Simple Network Management Protocol) · 支持RMON (Remote Monitoring)告警、事件、历史记录 · 支持网管系统 · 支持WEB网管 · 支持系统日志 · 支持分级告警 · 支持集群管理HGMP(Huawei Group Management Protocol) V2 · 支持NTP · 支持电源的告警功能 · 支持风扇、温度告警 · 支持IRF Lite · 支持LLDP | |||||

维护 | · 支持调试信息输出 · 支持Ping、Tracert · 支持NQA · 支持Track · 支持Telnet远程维护 · 支持虚拟电缆检测(Virtual Cable Test) · 支持802.1ag · 支持802.3ah · 支持DLDP | |||||

![]()

请勿轻易进行交换机软件升级,如有必要最好在技术支持人员的指导下进行。

因为某些原因,在交换机使用过程中,需要对交换机的软件进行升级。

本节将介绍S5500SI交换机通过本地加载和远程加载两种方式,实现BOOTROM和主机软件的加载。

本地加载包括:

l 通过Console口利用XModem完成加载

l 通过以太网口利用TFTP完成加载

l 通过以太网口利用FTP完成加载

远程加载方式包括:

l 通过FTP实现远程加载

l 通过TFTP实现远程加载

![]()

在加载BOOTROM和主机软件的时候,请注意保持BOOTROM和主机软件的版本匹配。

用户的终端和交换机直接相连,可以通过本地加载的方式加载交换机的BOOTROM和主机软件。

加载过程的前提是用户的终端和交换机已经正确连接。

![]()

加载BOOTROM和加载主机软件的过程相比,除了在进入BOOT菜单后的选择不同和系统给出的提示有所区别外,其他过程完全一样。下面描述的加载过程以加载BOOTROM为例说明。

Starting......

***********************************************************

* *

* H3C S5500-28C-SI BOOTROM, Version 502 *

* *

***********************************************************

Copyright (c) 2004-2009 Hangzhou H3C Tech. Co., Ltd.

Creation date : Jun 19 2009, 15:19:51

CPU Clock Speed : 264MHz

BUS Clock Speed : 33MHz

Memory Size : 128MB

Mac Address : 00e0fc005502

Press Ctrl-B to enter Boot Menu... 1

此时,请键入<Ctrl+B>,系统提示:

Password:

![]()

必须在出现“Press Ctrl-B to enter Boot Menu...”的2秒钟之内,键入<Ctrl+B>,才能进入BOOT菜单,否则系统将进入程序解压过程;若程序进入解压过程后再希望进入BOOT菜单,则需要重新启动交换机。

要求输入BootROM密码,输入正确的密码后(交换机缺省设置为没有密码),系统进入BOOT菜单:

BOOT MENU

1. Download application file to flash

2. Select application file to boot

3. Display all files in flash

4. Delete file from flash

5. Modify bootrom password

6. Enter bootrom upgrade menu

7. Skip current configuration file

8. Set bootrom password recovery

9. Set switch startup mode

0. Reboot

Enter your choice(0-9):

B.2.2 通过Console口利用XModem完成加载

1. XModem简介

XModem协议是一种文件传输协议,因其简单性和较好的性能而被广泛应用。XModem协议通过Console口传输文件,支持128字节和1K字节两种类型的数据包,并且支持一般校验和、CRC两种校验方式,在出现数据包错误的情况下支持多次重传(一般为10次)。

XModem协议传输由接收程序和发送程序完成。先由接收程序发送协商字符,协商校验方式,协商通过之后发送程序就开始发送数据包,接收程序接收到完整的一个数据包之后按照协商的方式对数据包进行校验。校验通过之后发送确认字符,然后发送程序继续发送下一包;如果校验失败,则发送否认字符,发送程序重传此数据包。

2. 加载BOOTROM

第一步:进入BOOT菜单后,如果需要对BOOTROM进行加载,则在进入BOOT菜单,系统出现提示“Enter your choice(0-9):”时,键入“6”后回车,进入BOOTROM加载菜单。

Bootrom update menu:

1. Set TFTP protocol parameter

2. Set FTP protocol parameter

3. Set XMODEM protocol parameter

0. Return to boot menu

Enter your choice(0-3):

第二步:在BOOTROM加载菜单中,键入3,选择采用XModem协议完成BOOTROM和主机软件的加载,回车后,系统进入下载速率设置菜单:

Please select your download baudrate:

1.* 9600

2. 19200

3. 38400

4. 57600

5. 115200

0. Return

Enter your choice (0-5):

第三步:根据实际情况,选择合适的下载速率,若如上所示键入5,即选择115200 bps的下载速率,回车后终端显示如下信息:

Download baudrate is 115200 bps

Please change the terminal's baudrate to 115200 bps and select XMODEM protocol

Press enter key when ready

以上提示说明波特率更改完成后,请键入回车。

![]()

如果下载波特率选择为9600bps,用户不用修改超级终端的波特率,不用进行下面的第四步和第五步操作,可直接进入第六步的操作。此时系统不给出上面的提示。

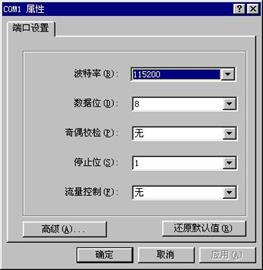

第四步:进入超级终端软件的[文件/属性]菜单,在弹出的对话框单击[配置]按钮,进入Console口配置对话框,将速率配置115200bps。

图1 进入XModem属性对话框

图2 Console口配置对话框

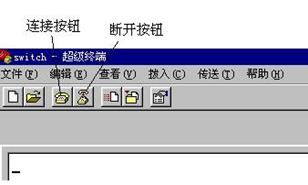

第五步:配置终端的波特率设置完成后,做一次终端的断开和连接操作,波特率设置才能生效:单击超级终端的[断开]按钮,即断开了超级终端和交换机的连接,点击[连接]按钮,则重新建立超级终端和交换机的连接。

![]()

终端的波特率更改后,要做一次终端仿真程序的断开和连接操作,新的设置才能起作用。

第六步:键入回车即可开始程序的下载,终端显示如下信息:

Now please start transfer file with XMODEM protocol.

If you want to exit, Press <Ctrl+X>.

Loading ...CCCCCCCCCC

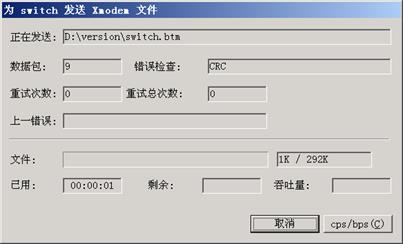

第七步:此时,从终端窗口选择[传送\发送文件],在弹出的对话框(如下图)中点击[浏览]按扭,选择需要下载的软件,并将下载使用的协议改为XModem。

图4 [发送文件]对话框

第八步:选择完成后,点击[发送]按钮,系统弹出如下图所示的界面。

第九步:程序下载完成后,系统界面如下:

Loading ...CCCCCCCCCC done!

![]()

如果下载的速率选择为9600bps,用户不用重新调整超级终端的速率,此步骤没有必要。此时系统不给出“Your baudrate should be set to 9600 bps again! Press enter key when ready”的提示,而是提示“Bootrom is updating now.....................................done!”。

第十步:此时重新将超级终端的波特率调整为9600bps,过程请参考前面的第四步和第五步,然后根据提示按任意键,系统将给出下面的提示,表示加载成功。

Bootrom updating.....................................done!

3. 加载主机软件

第一步:如果用户要加载交换机的主机软件,直接在BOOT菜单中选择选项1,系统会出现以下提示。

1. Set TFTP protocol parameter

2. Set FTP protocol parameter

3. Set XMODEM protocol parameter

0. Return to boot menu

Enter your choice(0-3):3

用户选择“3”,即可通过XModem协议来对主机软件进行加载。

后续的步骤和加载BOOTROM完全一致,区别在于:系统给出的提示是加载主机软件。

1. TFTP介绍

TFTP(Trivial File Transfer Protocol,简单文件传输协议)是TCP/IP协议族中一个用来在客户机与服务器之间进行简单文件传输的协议,该协议承载在UDP上,提供不可靠的数据流传输服务。

2. 加载BOOTROM

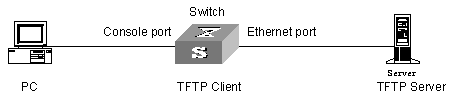

图6 利用TFTP完成加载

第一步:如图6所示,交换机通过以太网口与TFTP Server相连,通过配置口与配置计算机相连。

![]()

作为TFTP Server的计算机与配置计算机可以是同一台设备。

第二步:在TFTP Server上运行服务器程序,指定需要加载的程序所在的文件路径。

![]()

H3C系列以太网交换机不随机提供TFTP的服务器程序。

第三步:在配置计算机上运行终端仿真程序,启动交换机,如果需要对BOOTROM进行加载,则在进入BOOT菜单,系统出现提示“Enter your choice(0-9):”后,键入“6”后回车,进入BOOTROM加载菜单。

Bootrom update menu:

1. Set TFTP protocol parameter

2. Set FTP protocol parameter

3. Set XMODEM protocol parameter

0. Return to boot menu

Enter your choice(0-3):

第四步:在BOOTROM加载菜单中,键入1,选择采用TFTP协议完成BOOTROM加载,回车后,用户需要根据实际情况,设置TFTP协议的相关参数:

Load File name :S5500-SI.btm

Switch IP address :1.1.1.2

Server IP address :1.1.1.1

第五步:完成以上信息的输入后,按下回车,系统提示如下:

Are you sure to update your bootrom?Yes or No(Y/N)

第六步:键入Y,系统开始文件下载;键入N,系统将返回BOOTROM加载菜单。以键入Y为例,回车后,系统开始自动进行BOOTROM的下载和升级操作。当系统完成操作后,终端界面出现如下提示信息,表明加载成功:

Loading........................................done

Bootrom updating..........done!

3. 加载主机软件

第一步:如果用户要加载交换机的主机软件,直接在BOOT菜单中选择选项1,系统会出现以下提示。

1. Set TFTP protocol parameter

2. Set FTP protocol parameter

3. Set XMODEM protocol parameter

0. Return to boot menu

Enter your choice(0-3):1

用户选择“1”,即可通过TFTP协议来对主机软件进行加载。

后续的步骤和加载BOOTROM完全一致,区别在于:系统给出的提示是加载主机软件。

1. FTP介绍

FTP(File Transfer Protocol,文件传输协议)在TCP/IP协议族中属于应用层协议,主要用于在服务器和本地主机之间传输文件,是IP网络上传输文件的通用协议。

交换机可以利用FTP通过以太网口完成软件的加载。交换机既可以作为FTP服务器,也可以作为FTP客户端。下面以交换机作为FTP客户端为例进行说明。

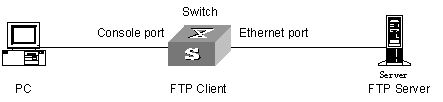

2. 加载BOOTROM

图7 利用FTP完成加载

第一步:如图7所示,交换机通过一个以太网口与FTP Server相连,通过配置口与配置计算机相连。

![]()

作为FTP Server的计算机与配置计算机可以是同一台设备。

第二步:在FTP Server上运行服务器程序,配置FTP用户名和密码,并指定程序所在的文件路径。

第三步:在配置计算机上运行终端仿真程序,启动交换机,进入BOOT菜单。

如果需要对BOOTROM进行加载,则在进入BOOT菜单,系统出现提示“Enter your choice(0-9):”后,键入“6”然后回车,进入BOOTROM加载菜单。

Bootrom update menu:

1. Set TFTP protocol parameter

2. Set FTP protocol parameter

3. Set XMODEM protocol parameter

0. Return to boot menu

Enter your choice(0-3):

第四步:在BOOTROM加载菜单中,键入2,选择采用FTP协议完成BOOTROM加载,回车后,开始FTP协议相关参数的设置:

Load File name :S5500-SI.btm

Switch IP address :10.1.1.2

Server IP address :10.1.1.1

FTP User Name :S5500

FTP User Password :123

第五步:根据实际情况,完成以上信息的输入,回车后系统界面如下:

Are you sure to update your bootrom?Yes or No(Y/N)

第六步:键入Y,系统开始文件下载;键入N,系统将返回BOOTROM加载菜单。以键入Y为例,回车后,系统开始进行自动进行程序的下载和升级操作。当操作完成后,终端界面出现如下提示信息,表明加载成功:

Loading........................................done

Bootrom updating..........done!

3. 加载主机软件

第一步:如果用户要加载交换机的主机软件,直接在BOOT菜单中选择选项1,系统会出现以下提示。

1. Set TFTP protocol parameter

2. Set FTP protocol parameter

3. Set XMODEM protocol parameter

0. Return to boot menu

Enter your choice(0-3):2

用户选择“2”,即可通过FTP协议来对主机软件进行加载。

后续的步骤和加载BOOTROM完全一致,区别在于:系统给出的提示是加载主机软件。

用户可以通过Telnet远程登录到交换机上,利用FTP或TFTP,实现BOOTROM和主机软件的远程加载。

B.3.1 通过FTP实现远程加载

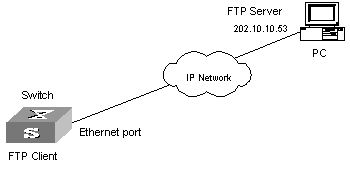

如图8所示,FTP Server与配置计算机是同一台计算机。用户通过Telnet远程登录到交换机上,执行FTP命令,从远程的FTP Server上(假定IP地址为202.10.10.53)下载主机程序S5500-SI.bin和BOOTROM程序S5500-SI.btm。

图8 通过FTP实现远程加载

第一步:通过FTP的相关命令将软件下载到本地交换机上。

<H3C> ftp 202.10.10.53

Trying ...

Press CTRL+K to abort

Connected.

220 WFTPD 2.0 service (by Texas Imperial Software) ready for new user

User(none):S5500

331 Give me your password, please

Password:

230 Logged in successfully

[ftp] get S5500-SI.bin

[ftp] get S5500-SI.btm

[ftp] bye

第二步:在交换机上升级BOOTROM。

<H3C> bootrom update file S5500-SI.btm slot 1

This command will update BootRom file, Continue? [Y/N]y

Updating BootRom, please wait...

Upgrade Bootrom succeeded!

第三步:在交换机上升级主机软件。

<H3C> boot-loader file S5500-SI.bin slot all main

<H3C> display boot-loader

Slot 1

The current boot app is: flash:/ S5500-SI.bin

The main boot app is: flash:/ S5500-SI.bin

The backup boot app is: flash:/ S5500-SIbak.bin

第四步:重新启动交换机。

<H3C> reboot

![]()

重起前请确认其他配置是否保存,防止重启后造成配置信息丢失。

通过以上操作即可完成BOOTROM和主机软件的加载。

需要注意的是:

l 加载主机软件必须通过reboot命令重起交换机后才能使加载成功。

l 如果Flash空间不够,可以先删除Flash中的无用文件,再进行软件的下载。

l 在加载过程中不可断电。

B.3.2 通过TFTP实现远程加载

通过TFTP远程加载的方式和FTP类似,不同之处仅在于将软件远程下载到交换机上时使用的是TFTP协议,交换机只能作为TFTP Client。

1. 任何从本网站下载的软件都是H3C公司受著作权保护的产品。

2. 使用软件必须受最终用户许可协议的条款的约束,该许可协议随软件附上或包含在软件中。

3. 除非最终用户首先同意许可协议的条款,否则不能安装任何附有或内含许可协议的软件。

4. 软件仅供最终用户根据许可协议的规定下载使用。

5. 最终用户在用下载软件进行升级及使用的过程中,应严格遵守操作指导书,对于未按指导书而引起的问题,责任由使用者自负。

6. 对于任何与许可协议条款不符的软件复制或再分发均被法律明确禁止,并可导致严重的民事及刑事处罚。

7. 所下载的软件版本仅限美国以外的地区使用。