欢迎user

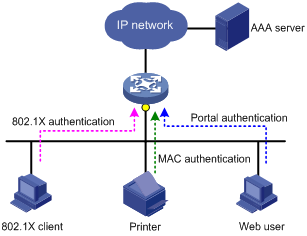

在客户端形式多样的网络环境中,客户端能适应的接入认证方式也有所不同,如图 1所示,有的客户端只能进行MAC地址认证(比如打印机终端);有的主机安装了802.1X客户端软件,可以进行802.1X认证;有的用户主机未安装802.1X客户端软件,只能通过Web访问进行Portal认证。为了灵活地适应这种网络环境中的多种认证需求,需要在接入用户的端口上对三种认证方式进行统一部署,使得用户可以选择任何一种适合的认证机制来进行认证,且只需要一次认证成功即可实现接入,无需多次认证。

图 1 Triple认证典型应用组网图

Triple认证方案可满足以上需求,通过同时在设备的二层端口上使能Portal认证、MAC地址认证、802.1X认证,使得客户端可以通过三种认证方式中的任意一种进行认证,且只要客户端通过任何一种认证即可接入网络,而其它认证方式下的认证过程将被中断。

在同时使能了三种认证方式的端口上,三种认证方式的触发机制有所不同:

l 客户端启动时或者客户端网卡接入网络时首先触发MAC地址认证,若MAC地址认证成功,则后续无需其它认证;如若MAC地址认证失败,则后续可以触发802.1X或者Portal认证。

l 如果客户端使用系统自带的802.1X客户端或者第三方客户端软件发送EAP报文,则触发802.1X认证。

l 如果客户端发送HTTP报文,则触发Portal认证。

在客户端通过一种认证之前,其它同时进行的认证过程都不会被停止,而且某一种认证方式的失败也不会影响同时进行的其它认证过程。

客户端通过某一种认证后,后续端口上采用的认证策略如下:

l 同时进行的其它认证立即被中止。

l 客户端通过802.1X认证或者Portal认证后,不会再触发其它认证。

l 客户端通过MAC地址认证后,不会再触发Portal认证,但可允许触发802.1X认证。后生成的802.1X认证用户信息会覆盖已存在的MAC地址认证用户信息。

目前,在同时使能了三种认证方式的端口上,还支持以下扩展功能。

当用户通过认证后,如果授权服务器上配置了下发VLAN功能,那么服务器会将授权VLAN信息下发给接入设备,由接入设备将认证成功的用户加入对应的授权VLAN中。

通过支持下发授权VLAN,可实现对已认证用户可访问网络资源的控制

Auth-Fail功能允许用户在认证失败的情况下,可以访问某一特定VLAN中的资源,比如获取客户端软件,升级客户端或执行其他一些用户升级程序。这个VLAN称之为Auth-Fail VLAN。

如果接入用户的端口上配置了Auth-Fail VLAN,则端口上会基于认证失败的MAC地址生成相应的MAC VLAN表项,认证失败的用户将会被加入Auth-Fail VLAN中。

l 对于802.1X和Portal用户,认证失败的VLAN为端口上配置Auth-Fail VLAN。

l 对于MAC地址认证用户,认证失败的VLAN为端口上配置的Guest VLAN。

l 对于Portal用户,通过开启流量探测定时器(默认为5分钟)来探测用户是否在线;

l 对于802.1X认证用户,通过开启端口上的在线用户握手功能或者重认证功能来探测用户是否在线,探测时间间隔可配置;

l 对于MAC认证用户,通过开启下线检测定时器,来探测用户是否在线,检测时间间隔可配置。

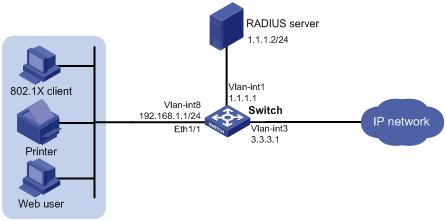

图 2 Triple认证基本功能配置组网图

l 使用远程RADIUS服务器对用户进行认证、授权和计费;

l 在接入设备的二层端口上对所有用户进行统一认证,且只要用户通过802.1X认证、Portal认证、MAC地址认证中的任何一种认证,即可接入网络。

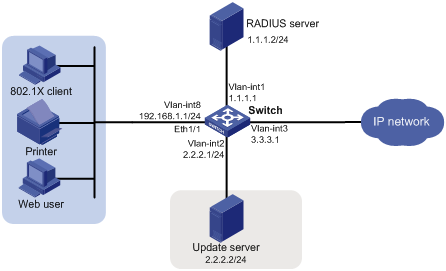

图 3 Triple认证配合授权VLAN下发及Auth-Fail VLAN功能配置组网图

l 客户端动态获取IP地址;(DHCP服务器可由接入设备充当也可外置,本应用中由接入设备提供DHCP服务)

l 使用远程RADIUS服务器对用户进行认证、授权和计费;

l 在接入设备的二层端口上对所有用户进行统一认证,且只要用户通过802.1X认证、Portal认证、MAC地址认证中的任何一种认证,即可接入网络;

l 认证成功的用户可被授权加入VLAN 3;

l 认证失败的用户将被加入VLAN 2,允许访问其中的Update服务器资源。